LINEを騙るフィッシング、サイトを閉鎖しても次々に登場(フィッシング対策協議会)

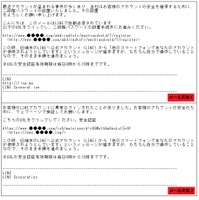

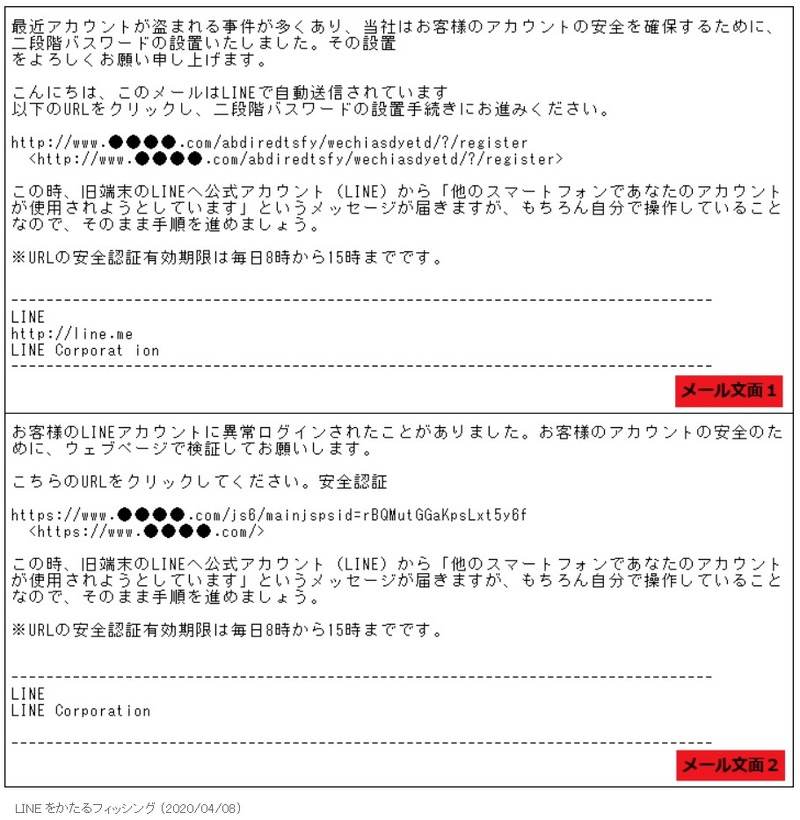

フィッシング対策協議会は、LINEを騙るフィッシングの報告を受けているとして、注意喚起を発表した。

脆弱性と脅威

脅威動向

確認されたリンク先URLは次の通り。なお、パスやパラメータがついたURLも確認されている。また、これ以外のドメイン名が使われている可能性もある。

サイトのURL

http://line●●●●.top/

https://line●●●●.com/

http://www.●●●●.com/

https://www.●●●●.com/

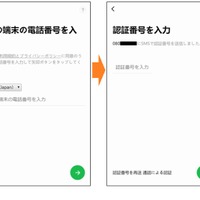

同協議会によると、4月8日9時の時点でフィッシングサイトは稼働中であり、JPCERT/CCにサイト閉鎖のための調査を依頼しているという。また、フィッシングサイトは停止しても、URLを変えて次々と立ち上がっているため、引き続き注意が必要としている。さらに、このようなフィッシングサイトにて電話番号、認証番号、パスワードなどを絶対に入力しないよう呼びかけている。

関連記事

-

ManageEngine Desktop Central において FileStorage クラスにデシリアライズデータが注入可能な脆弱性(Scan Tech Report)

脆弱性と脅威 -

![中国の APT グループによる COVID-19 関連の攻撃が観測 ほか [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/30969.png)

中国の APT グループによる COVID-19 関連の攻撃が観測 ほか [Scan PREMIUM Monthly Executive Summary]

脆弱性と脅威 -

検疫隔離に従わなければ発砲のフィリピン、新型コロナウイルスキャリア追跡アプリ開発(The Register)

国際 -

macOS 向け VMware ソフトウェアにおける SUID 設定の不備により管理者権限が奪取可能となる脆弱性(Scan Tech Report)

脆弱性と脅威

この記事の写真

/