弥生株式会社は6月22日、同社サービスを利用する際に必要な認証連携サービス(ログイン機能)に外部から不正アクセスがあり、顧客のログイン情報の一部が攻撃者から参照可能な状態だったことが判明したと発表した。

同社によると、同社が用意する「シングルサインオン機能」に対する不正アクセス検知に伴い、一定期間内に次の2つの事象の発生が判明した。

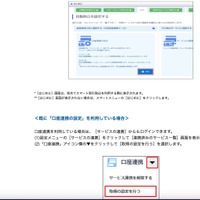

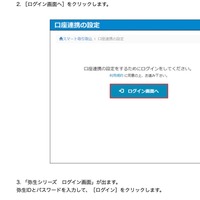

1つ目の事象は、一定期間内に連携アプリケーションとの連携設定を行った顧客のIDとパスワードが攻撃者に参照される可能性があったというもので、2021年5月10日午前10時から6月16日午後6時57分の間に、IDとパスワードを利用して以下の連携アプリケーションとの連携設定を行った顧客が17,137件が該当する。

・該当する連携アプリケーション

【同社サービス】

口座連携

Misoca(YAYOI SMART CONNECTと連携設定した場合のみ)

【他社サービス】

Airレジ(株式会社リクルート)

スマレジ(株式会社スマレジ)

MakeLeaps(メイクリープス株式会社)

Staple(クラウドキャスト株式会社)

ユビレジ(株式会社ユビレジ)

UレジFOOD(株式会社USEN)

ぐるなびPOS+(株式会社ぐるなび)

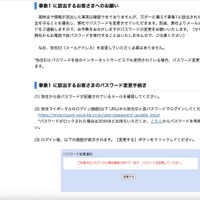

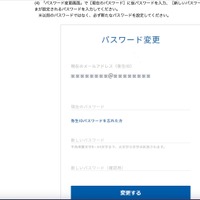

同社では現時点で情報流出の事実を確認していないが、事象1に該当する顧客の安全を優先し同社で仮パスワードをメールで連絡、パスワード変更を依頼している。

2つ目の事象は、同社サービスに顧客がログインした際に一時的に保持するログイン情報(顧客のIDとパスワード、暗号化済み)が攻撃者に参照される可能性があったというもので、2021年5月18日午後11時54分から6月16日午後6時57分の間に、下記の同社クラウドアプリを利用した顧客585,341件が該当する。なお現時点で問題は解消しており、顧客にて作業等を行う必要はない。

・対象のクラウドアプリ

やよいの白色申告 オンライン

やよいの青色申告 オンライン

弥生会計 オンライン

やよいの給与明細 オンライン

Misoca

弥生マイポータル

同社では本件を検知後、不正アクセス及びIDとパスワードの不正取得への対策を実施済みで、不正アクセスを含めたデータベースの監視を強化している。

同社によると、同社が用意する「シングルサインオン機能」に対する不正アクセス検知に伴い、一定期間内に次の2つの事象の発生が判明した。

1つ目の事象は、一定期間内に連携アプリケーションとの連携設定を行った顧客のIDとパスワードが攻撃者に参照される可能性があったというもので、2021年5月10日午前10時から6月16日午後6時57分の間に、IDとパスワードを利用して以下の連携アプリケーションとの連携設定を行った顧客が17,137件が該当する。

・該当する連携アプリケーション

【同社サービス】

口座連携

Misoca(YAYOI SMART CONNECTと連携設定した場合のみ)

【他社サービス】

Airレジ(株式会社リクルート)

スマレジ(株式会社スマレジ)

MakeLeaps(メイクリープス株式会社)

Staple(クラウドキャスト株式会社)

ユビレジ(株式会社ユビレジ)

UレジFOOD(株式会社USEN)

ぐるなびPOS+(株式会社ぐるなび)

同社では現時点で情報流出の事実を確認していないが、事象1に該当する顧客の安全を優先し同社で仮パスワードをメールで連絡、パスワード変更を依頼している。

2つ目の事象は、同社サービスに顧客がログインした際に一時的に保持するログイン情報(顧客のIDとパスワード、暗号化済み)が攻撃者に参照される可能性があったというもので、2021年5月18日午後11時54分から6月16日午後6時57分の間に、下記の同社クラウドアプリを利用した顧客585,341件が該当する。なお現時点で問題は解消しており、顧客にて作業等を行う必要はない。

・対象のクラウドアプリ

やよいの白色申告 オンライン

やよいの青色申告 オンライン

弥生会計 オンライン

やよいの給与明細 オンライン

Misoca

弥生マイポータル

同社では本件を検知後、不正アクセス及びIDとパスワードの不正取得への対策を実施済みで、不正アクセスを含めたデータベースの監視を強化している。