YouTuber狙うフィッシングを確認、オファーを装いアカウントを乗っ取る

トレンドマイクロは、「YouTuberを狙う詐欺が出現、手口を解説」と題するブログを公開した。

脆弱性と脅威

脅威動向

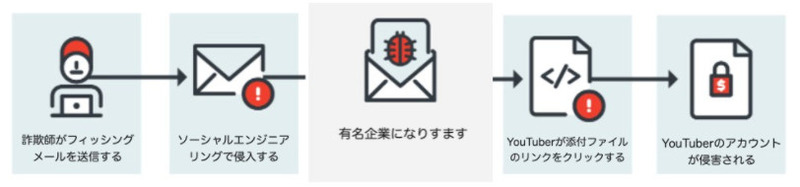

同社が確認している手口では、攻撃者は有名企業になりすまし、YouTuberのチャンネルへのスポンサーシップのオファーを持ちかける。オファー内容では、動画の前に再生されるプレロール広告ひとつについて、2,000米ドル以上の金額を提示する事例もあったという。

YouTuberを騙すための偽装として、さまざまな手法が駆使されている、例えば、攻撃者はあえて破損したファイルを送り、それを修復して開くために別のアプリが必要であるとして、実際には悪意のあるソフトウェアを実行させようとする手口や、製品カタログに装ったメールを送り、受信者が好みの製品を選択できるように仕組んだ手口も確認されている。

こうした手法によって、標的となるYouTuberが自身のYouTubeアカウントにログインした状態でフィッシングメールに添付された不正な添付ファイルを開いてしまうと、最終的にYouTubeアカウントの認証情報を窃取されてしまう。窃取に成功すると、攻撃者はまずチャンネル名とパスワードを変更する。被害を受けたYouTuberは、自身のYouTubeにログインできず、そこで初めて被害を受けたことに気づく。

攻撃者に乗っ取られたYouTubeチャンネルは、偽の商品へのリンクがあるライブ配信などに利用されたり、サイバー犯罪のアンダーグラウンドマーケットで販売されたりする。被害に遭ったチャンネルの所有者に対し、認証情報の返還と引き換えに身代金を要求することもあるという。

ブログでは、YouTubeアカウント乗っ取りの被害に遭ったことに気づいた際には、直ちにパスワードを変更した上で、YouTubeヘルプサイトの「ハッキングされたYouTubeアカウントを復旧する」の手順に従うことが最も迅速な対応策としている。

また、こうした被害に遭わないために、次のことを推奨している。

・スポンサーを名乗る送信者の企業およびメールアドレスを必ず注意深く確認する

・スポンサーを名乗る送信者に関しては、事業所の住所および連絡用の電話番号を必ず聞いておく

・上記の手法などで送信元企業の正当性を確認できない限り、送信された添付ファイルを開いたり、メールに記載されたリンクをクリックしない。

この記事の写真

/