企業に対するサイバー攻撃が複雑化するなかで、防御側のアプローチも大きく変化しています。境界型から出口対策、そしてゼロトラストと働き方や攻撃の変化に合わせて防御のトレンドも変化していますが、一貫していえるのは侵入されることを前提とした対策が重要になっている点です。SOC によるセキュリティ監視や Threat Hunting といった対応は、侵入の早期発見を目的としたアプローチであり、侵入された形跡を特定する有効な手段ではありますが、膨大な情報のなかから不審な点を調査する必要があり、人材不足に繋がりやすいという課題もあります。

実はプロアクティブなペネトレーションテストの運用

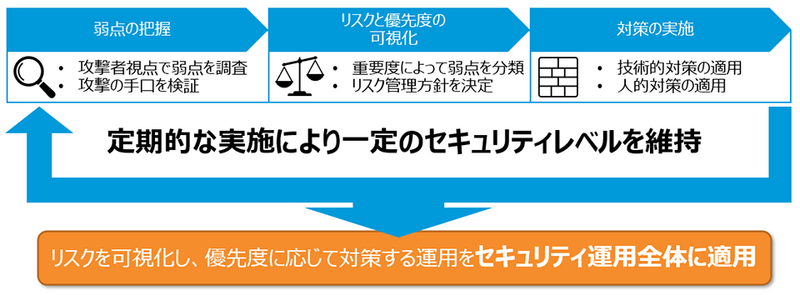

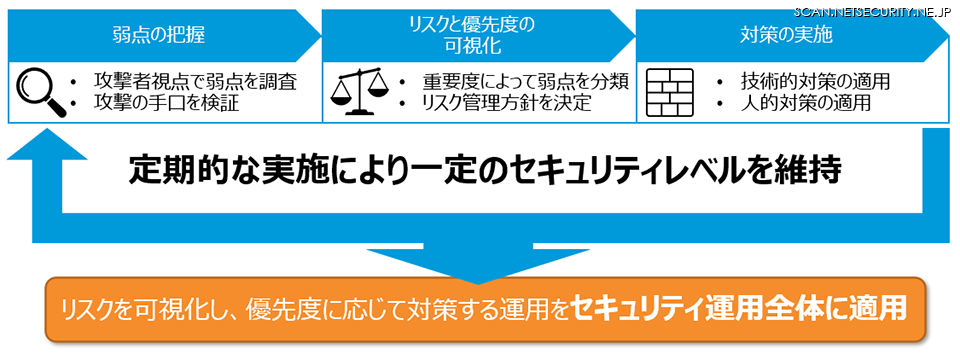

ペネトレーションテストは攻撃者の視点で脆弱なポイントを調査し、リスクに応じたスコアリングによって対策の優先度を設定します。つまり、被害に合う前にリスクを可視化し、対策をおこなうプロアクティブな対応であるといえます。このようなプロアクティブな対応をセキュリティ運用にも適用することができれば、侵入されそうなポイントを把握し、未然に対策をおこなうことができるようになります。では、どのようにリスクを可視化すれば良いのでしょうか?

Proofpoint TAP (Targeted Attack Protection) による脅威の可視化

多くの企業は、日々のセキュリティ運用において膨大な不正メールを受信されているかと思いますが、その膨大なメールから脅威動向を読み解いて対策へ落とし込むことは簡単な作業ではありません。未知の攻撃を検知するサンドボックスの ProofpointTAP (Targeted Attack Protection) は、このメールによる脅威を精査し、リスクを可視化する機能を提供します。

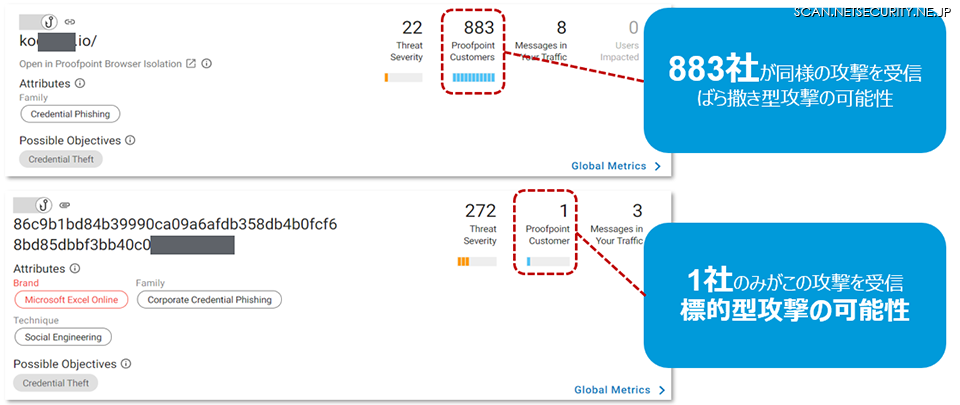

例えば、個人のクレジットカード情報を窃取する為に世界中にばら撒かれているメールは、目的も明確であり企業のセキュリティ運用における対応の優先度は低いといえますが、特定企業への侵入を目的としたアカウント窃取の標的型攻撃に対しては対応が必要です。Proofpoint TAP では、同一の不正メールを何社が受信したのかを表示することができるため、自社のみが標的となっている不正メールを特定することができます。攻撃者による継続的で執拗な攻撃は、いつか成功してしまう危険性があります。標的型攻撃にいち早く気づくことによって、攻撃が成功する前に対処することが重要です。

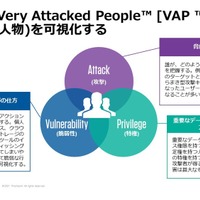

人を狙う攻撃の特性を可視化

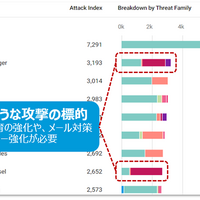

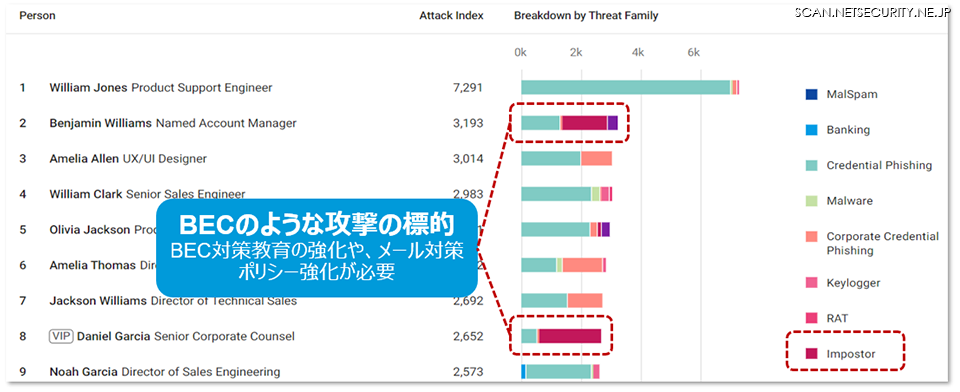

Proofpoint TAP では、社員がどのような攻撃に狙われているのかを可視化することも可能です。多くの不正メールを受信しているユーザーのランキング表示や、攻撃の特性をグラフ表示することにより、特異な傾向のあるユーザーを特定し、適切なセキュリティ教育の実施や、メール対策ポリシーの変更等により被害に合う前に対応をおこなうことができます。

以下画像の例では、2名が BEC (ビジネスメール詐欺) のターゲットになっていることが分かります。担当業務や担当したプロジェクト等、何等かの背景があって標的にされている可能性がありますが、対象の2名に対して BEC に騙されない為の教育を実施するだけではなく、攻撃者の目的 (どのように騙して何を得ようとしているのか) を特定することによりさらなる対策強化の方法も見えてきます。もちろん、他者と比較して圧倒的に攻撃受信数の多い William Jonesさんに対しても適切な対策の実施によってリスクを低減する必要があります。

予測対応と監視の連携によるセキュリティ運用の高度化

リスクの可視化により、危険性の高い人をリストアップし、リスクレベルに応じた対策や監視の強化ができるのは、このアプローチの大きなメリットであるといえます。マーケティング分野におけるビッグデータの活用のように、手探りで広告を配信しても大きな成果には繋がりません。セキュリティ運用においてもいよいよデータに基づいた適切で柔軟な対策が実現できるようになりました。高度なリスク分析によって攻撃者の一歩先を進むのはこれからです。

メールセキュリティの移行を検討されているお客様に 2022 年 6 月までの特別価格キャンペーンをご用意しています。詳細はこちらをご覧ください。

Symantec に限らず他社からの乗り換えをご検討の方もぜひお気軽にご相談ください。