日本プルーフポイント株式会社は4月12日、フィッシング攻撃の現状を明らかにした年次レポート「2022 State of the Phish(フィッシング脅威の全容)」の日本語版を発表した。企業のフィッシング体験を調査し、フィッシングに対するユーザーの意識、脆弱性、レジリエンス(回復力)について分析を行っている。

同レポートは、主要7ヶ国(日本、アメリカ、オーストラリア、フランス、ドイツ、スペイン、イギリス)における情報及びITセキュリティのプロフェッショナル600人と同7ヶ国の成人労働者3,500人(各国500人)を対象とした委託調査の結果をまとめたもの。さらに、プルーフポイントの顧客企業・組織が従業員に送信した約1億回のフィッシング攻撃シミュレーションデータと、フィッシング攻撃シミュレーションと同期間に報告されたエンドユーザーからフィッシングメール報告のあった約1,500万通以上のメールデータを分析している。

同調査によると、調査回答者の80%以上が、2021年にメールベースのフィッシング攻撃で 被害を受けたことを明らかにしており、2020年の46%増となっている。同調査では増加の要因として「パンデミック疲れ」「正規サービスを悪用」「トレンドコンテンツの使用」を挙げている。

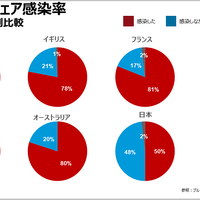

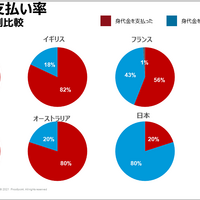

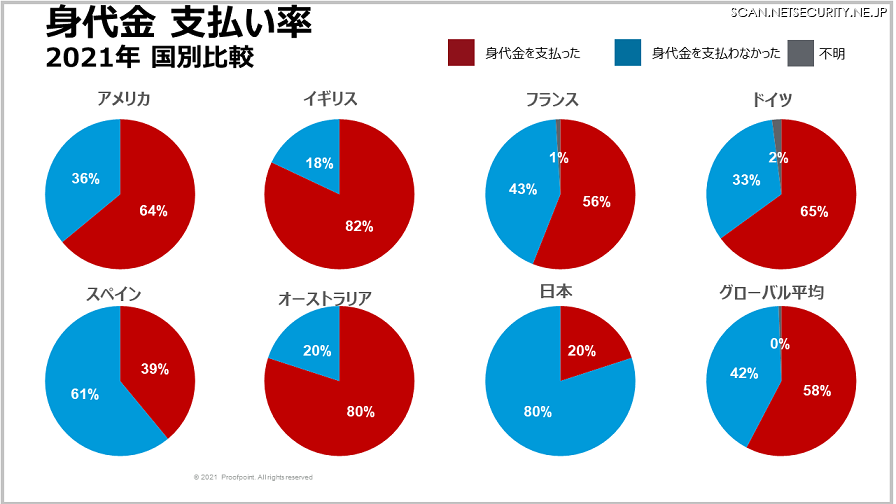

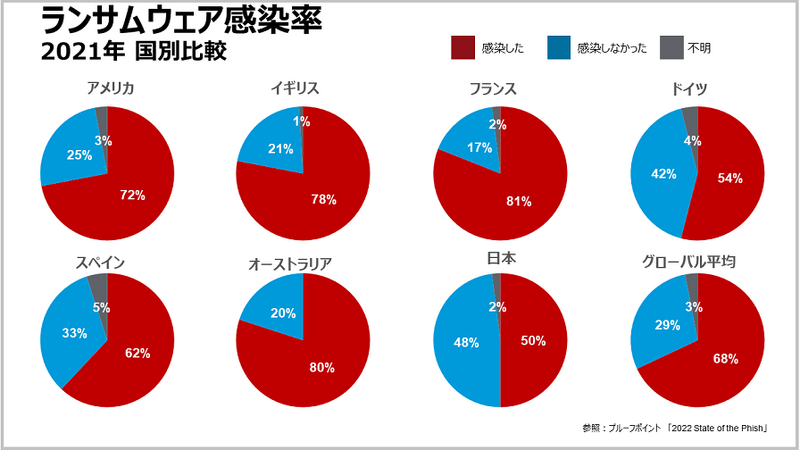

同調査によると主要7ヶ国でランサムウェアに感染した回答者の58%が身代金を支払い、データやシステムへのアクセスを回復するために、32%の回答者は追加の身代金も支払っていることが判明した。身代金を支払った58%のうち、54%は最初の支払い後にデータやシステムへのアクセスが回復したが、4%は支払い後もデータやシステムへのアクセスが回復せず、10%は追加の身代金の支払いを拒否し、データは取り戻せなかった。

日本の従業員の25%が、悪意のあるリンクのクリック、マルウェアのダウンロード、個人情報やログイン認証情報の公開等の危険な行為を取ったと回答しているが、世界平均の42%を下回り、全調査回答者の中で最も低い数値となった。不審なWebサイトにつながるメールのリンクをクリックしたのは10%で、誤って認証情報を漏えいさせたのは7%だった。

日本の従業員の24%がサイバー攻撃や詐欺を経験し、そのうち8%は個人情報を盗まれた被害者で、6%は個人のデバイスやデータへのアクセスを回復するために身代金を支払っている。

![[インタビュー] ランサムウェア身代金交渉人の告白:前編「誰かが犯罪者と話さなければならない」 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/35638.png)

![[インタビュー] ランサムウェア身代金交渉人の告白:後編「修羅場の交渉マニュアル」 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/35669.png)