トレンドマイクロ株式会社は4月14日、REvilが用いたテクニックの分析を同社ブログで発表した。

2019年に登場したREvil(別名:Sodinokibi)は、RaaS(Ransomware as a Service)のスキームを採用し、派手な攻撃で悪名を馳せたが、法執行機関がREvilの運営を最終的に停止させることに注力したため、REvilブランドに傷が付き、関係者を集めることが難しくなったため、今後は新たな名称で復活するとトレンドマイクロは予測している。

REvil は2020年に、窃取したファイルを使って被害者に支払いを強要する二重脅迫をスキームに取り入れ、著名な人物や組織に対し攻撃を実行している。REvilは窃取したデータを独自の専用リークサイトで公開すると脅迫し、実際にリークを実行してきた経緯があり、アンダーグラウンドのフォーラムやブログサイトにもデータを投稿している。

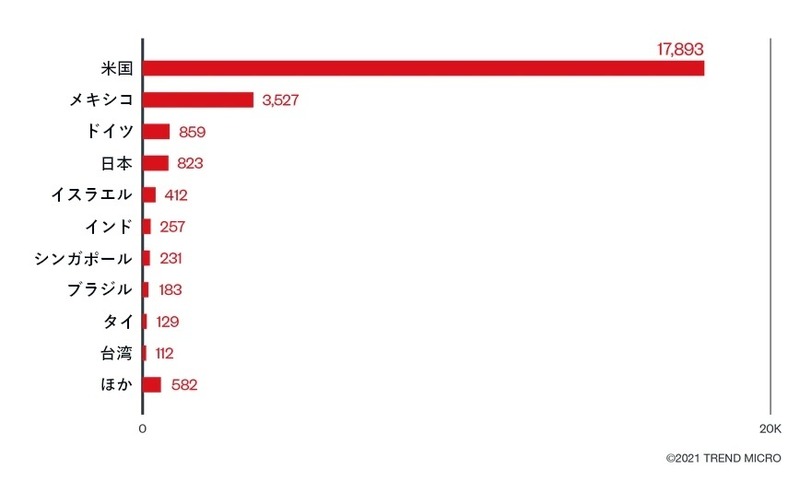

トレンドマイクロによると、世界中でREvil攻撃が検出されているが、米国での攻撃総数が17,893件と2位のメキシコの3,527件、3位のドイツ859件と比較して圧倒的な差をつけ他国を上回っている。これは、独立国家共同体(CIS)諸国を標的から意図的に除外するコードがREvilから見つかったという証拠と整合する。業界別に見ると、運輸業界が4,276件で最多となり、金融業界が696件、石油・ガス業界が92件と続いている。

同ブログではまた、REvilの感染チェーンと技術やREvilの背後にある侵入セット「Water Mare」の監視によって得られた洞察も紹介している。

![インシデント報告義務化 世界的傾向/ベラルーシ反露ハッカー「鉄道戦争」/リークサイトから消えたデンソー社名 ほか [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/37895.jpg)