国立大学法人埼玉大学は11月18日、メール転送先ミスによる情報漏えいについて発表した。

これは2021年5月6日に、同学教員が大学のメールアカウントからGmailへの自動転送設定を行った際に、転送先メールアドレスのドメインを「@gmail.com」とすべきところを誤って「l(エル)」が欠落した「@gmai.com」にしたというもの。転送先のメールアドレスが存在しない場合もエラー等を返さずにメールを全て受信するため、メール転送先のミスに気付かず、2022年3月3日になって発覚した。

「@gmai.com」はドッペルゲンガードメイン(※)とも呼ばれ、2020年に新潟県庁で、2021年には京都市立芸術大学や、東京都の公益財団法人、新潟県庁(2020年とは別の部署)などで誤送信が確認されていたほか、2022年に入ってからは福岡県庁での誤送信も報告されていた。(編集部註:「ドッペルゲンガー:自分あるいは誰かと分身のように似た人物を目撃する幻覚症状」)

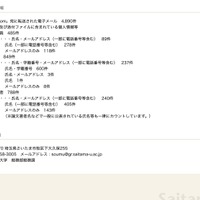

「@gmai.com」宛に転送されたメールは4,890件で、メール及び添付ファイルに含まれる個人情報の内訳は下記の通り。