NTTセキュリティホールディングス株式会社は2月8日、SteelCloverによるGoogle広告経由でマルウェアを配布する攻撃の活発化について、NTTセキュリティテクニカルブログで発表した。

同社によると、複数の日本企業において、2023年1月初めからGoogle広告経由でマルウェアをダウンロードするインシデントが急増しており、IcedIDやAurora Stealerを配布するものなど観測されている攻撃キャンペーンは数多く存在するが、同社でSteelCloverと呼ぶ攻撃グループによるものが増加している。

同ブログでは、直近で観測されたGoogle広告経由でのマルウェア配布事例の中から、SteelCloverによる攻撃の最新動向について解説している。SteelCloverによる攻撃は情報窃取の他に、最終的にランサムウェア実行に至るという情報もあるという。

同社によると、SteelCloverは金銭を目的に少なくとも2019年から活動している攻撃グループで、Malsmokeと呼ばれる攻撃キャンペーンを実行しており、Batloaderと呼ばれるマルウェアを使用し、DEV-0569やWater Minyadesと重複がある。

同社ではSteelCloverによる攻撃を5つのキャンペーンに分類し、2023年2月上旬時点でBatAppキャンペーンとFakeGPGキャンペーンを観測している。

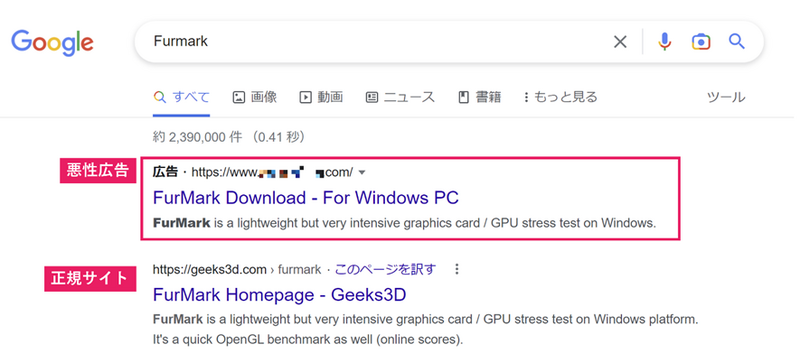

同ブログによると、FakeGPGキャンペーンでは、ユーザがGoogleでキーワード検索した際に、検索結果ページの最上位に表示されるGoogle広告について、著名なソフトウェアの名前を検索した際に表示されるGoogle広告を攻撃起点としている。SteelCloverの悪性ファイル配布サイトへリダイレクトする悪性広告は正規サイトよりも上位に表示され、ユーザが誤ってアクセスしてしまう恐れがある。

その他同ブログでは、ダウンロードした悪性ファイルを実行した後の動作や実行されるマルウェア、SteelCloverの背後関係について解説している。

![「KillNet」がドイツに大規模サイバー攻撃/Chrome の脆弱性「SymStealer」を悪用した攻撃シナリオ公開 ほか [Scan PREMIUM Monthly Executive Summary 2023年1月度] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/40538.jpg)

![[まさか本気でそんなに儲かると思った?]サイバー犯罪者さん 職種別給与一覧 ~ 求人広告22万件調査 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/40532.jpg)