GMOサイバーセキュリティ byイエラエ株式会社は5月23日、OSINTに関する新たな事例としてウェルスナビ株式会社の事例を公開した。

日本のフィンテック企業として2015年に創業したウェルスナビは、資産運用に関わる全てのプロセスを自動化したロボアドバイザーによる資産運用サービス「WealthNavi」を顧客に提供している。

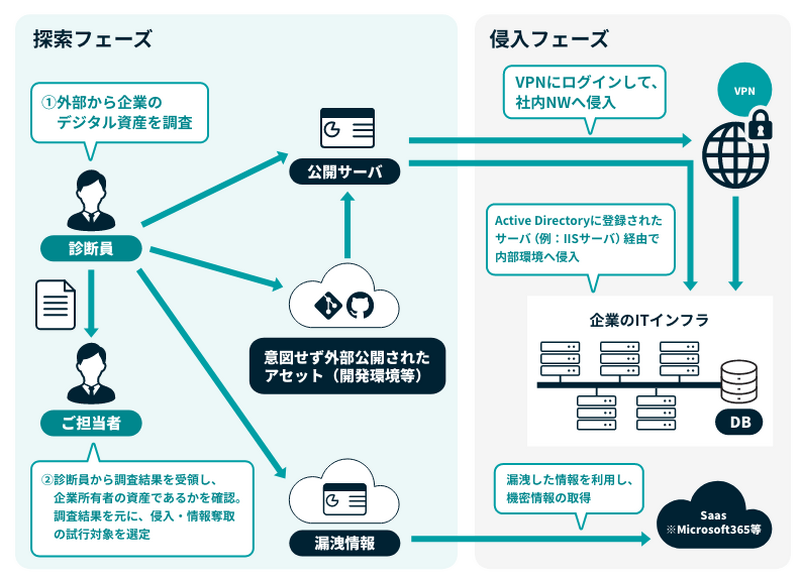

同時例では、ウェルスナビ社が 「ペネトレーションテスト(OSINT)」を実施した背景や検討の決め手、診断範囲の選定方法などを紹介している。OSINT サービスとは、公開サーバや、意図せず外部に向けて公開されている開発環境、過去漏えい被害にあったことで第三者がアクセス可能となっているIDとパスワードなどのうち、攻撃に悪用されうる可能性が高いものを網羅的に収集し判断することで、攻撃を受ける可能性等を診断するサービス。

ウェルスナビでは、システム侵入後の対策については、定期的なペネトレーションテストを通じて改善を進めてきたが、「偵察」段階については具体的な対策がなく、その際に提案のあったOSINT(Open Source Intelligence)サービスなら、GMOサイバーセキュリティ byイエラエに所属するホワイトハッカーによる知見で、攻撃者目線で偵察段階に対する自社のセキュリティ状況を見直すことが出来ると感じたという。

OSINTのサービスを利用した結果、パスワードの運用でのリスクが判明し、ウェルスナビではその後、SaaS型のパスワードマネージャーを導入するなど、全社的なパスワード運用ルールの見直しにつながっているという。