Netskope Japan株式会社は2月12日、日本企業を対象とした「Netskope Threat Labs レポート」を公開した。

同レポートは、2023年12月1日から2024年12月31日までの期間に Netskope One プラットフォームで収集された Netskope の一部顧客の匿名化された使用状況データに基づいている。

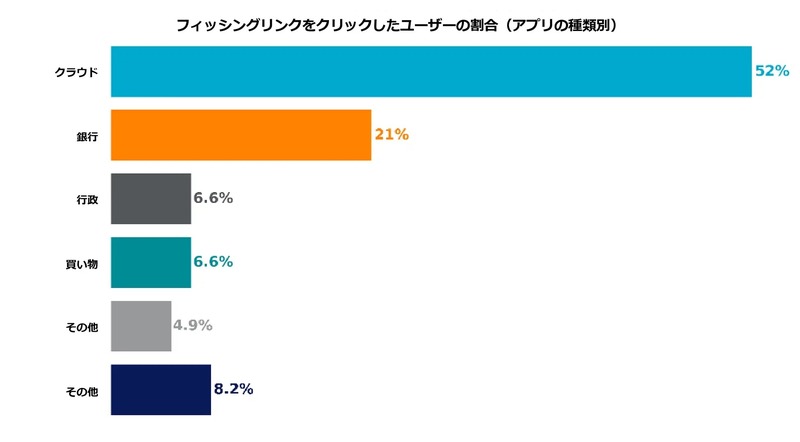

同レポートによると、職場の主要なクラウドプラットフォームでは毎月1,000人に1人の割合でマルウェアのダウンロードが試みられ、毎月1,000人あたり3.7人がフィッシングリンクをクリックしている実態が明らかになった。フィッシングキャンペーンの52%はクラウドアプリケーションの認証情報を狙ったもので、銀行の認証情報を狙ったもの(21%)を大きく上回った。

攻撃者による標的型SEOで、フィッシングサイトが検索エンジンの上位に表示されるケースが増加しており、2024年に日本企業の従業員がクリックしたフィッシングサイトの主な経路は検索エンジンが最多の27%で、テクノロジー関連サイトが23%、マーケティングプラットフォームが8.7%、ニュース・メディアプラットフォームが8.3%で続いている。

Netskope Threat Labs ディレクターのRay Canzanese氏は「攻撃者たちは、システムの技術的な脆弱性を探すよりも、人間の心理を悪用するソーシャルエンジニアリング攻撃を強化しています。これは、企業のセキュリティ対策において、人的要素が攻撃の標的になりやすいためです。」とコメントしている。

![セキュリティ業界「未認知」の評論家の発言 ほか [Scan PREMIUM Monthly Executive Summary 2025年1月度] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/47472.jpg)