一般財団法人日本情報経済社会推進協会(JIPDEC)と株式会社アイ・ティ・アール(ITR)は3月14日、「企業IT利活用動向調査2025」の結果を発表した。

同調査は1月17日から1月24日に、従業員数50名以上の国内企業に勤務しIT戦略策定または情報セキュリティ施策に関わる係長職相当職以上の役職者約1,110名の回答結果をまとめたもの。

同調査で、ランサムウェア攻撃による感染被害の経験について尋ねたところ、48.0%がランサムウェア感染経験があり、そのうち約半数(全体の23.8%)が身代金を支払っていることが判明した。システムやデータを復旧できなかった企業は25.9%となり、ランサムウェア感染企業の半数以上が復旧できておらず、システムの復旧が難しいことが明らかになった。

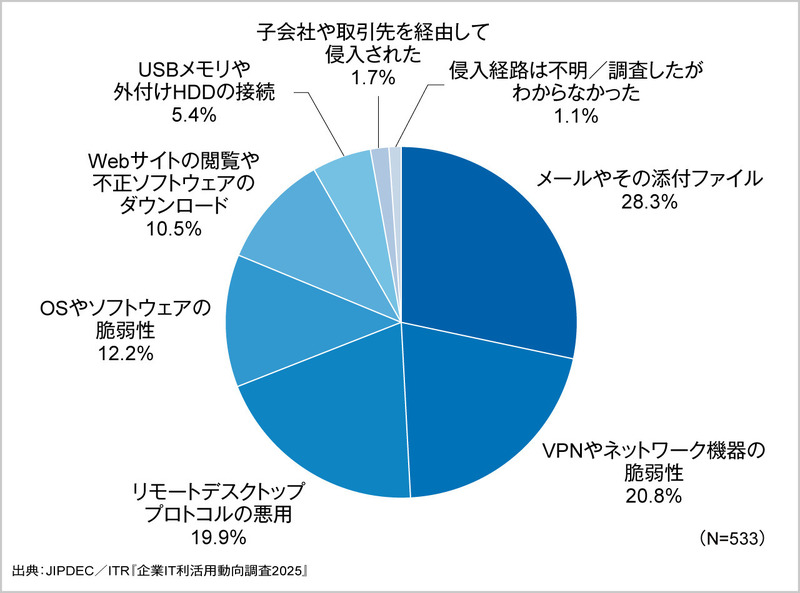

ランサムウェア感染企業に侵入経路を尋ねたところ、「メールやその添付ファイル」が28.3%で最多となり、「VPNやネットワーク機器の脆弱性」が20.8%、「リモートデスクトッププロトコルの悪用」が19.9%で続いた。メールを利用した攻撃が続く一方で、ネットワーク機器の脆弱性やリモートデスクトッププロトコルの悪用といった、リモートアクセス経由の脅威が高まっているとしている。

その他の侵入経路として、「OSやソフトウェアの脆弱性」が12.2%、「Webサイトの閲覧や不正ソフトウェアのダウンロード」が10.5%と一定数あることから、ランサムウェアの侵入経路が多様化していると考察しており、企業はゼロトラストアーキテクチャなどによる技術的対策と、従業員へのセキュリティ教育などの組織的な対策の両面から、セキュリティ戦略を講じることが求められるとしている。