一般社団法人JPCERT コーディネーションセンター(JPCERT/CC)は4月4日、Ivanti Connect Secureなどにおける脆弱性(CVE-2025-22457)に関する注意喚起を発表した。影響を受けるシステムは以下の通り。

Ivanti Connect Secure 22.7R2.5およびそれ以前

Ivanti Connect Secure 9.1R18.9およびそれ以前

Ivanti Policy Secure 22.7R1.3およびそれ以前

Ivanti Neurons for ZTA gateways 22.8R2およびそれ以前

※Ivanti Connect Secure(旧名: Pulse Connect Secure)の9.1系のバージョンは、2024年12月末までにサポートが終了している。

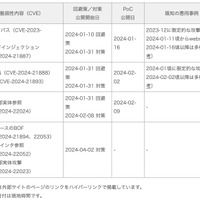

Ivantiでは現地時間4月4日に、Ivanti Connect Secure、Policy Secure、ZTAゲートウェイにおけるスタックベースのバッファーオーバーフローの脆弱性(CVE-2025-22457)に関するアドバイザリを公表している。

同脆弱性は2025年2月11日にリリースされたIvanti Connect Secure 22.7R2.6で修正されており、当時は製品のバグと判定されていたが、同社の再評価でリモートコード実行につながる可能性があると判明している。

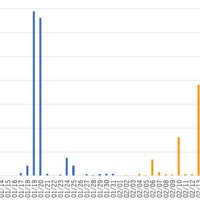

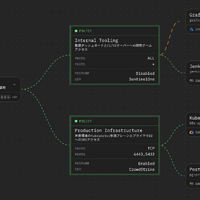

Ivantiではすでに、22.7R2.5以前のバージョンのIvanti Connect Secureと、サポートが終了しているIvanti Connect Secure 9.1系(旧名: Pulse Connect Secure)のバージョンを使用する一部の顧客環境で、同脆弱性を悪用する攻撃を確認しているとのこと。

またJPCERT/CCでも、詳細を確認中であるものの、国内ホストで同脆弱性の悪用と思われる攻撃の発生を確認している。

JPCERT/CCでは、同脆弱性の影響を受ける製品を利用している場合、Ivantiが提供する最新の情報を確認の上で、脆弱性を修正するパッチを適用する等の対策および侵害有無の調査などを実施するよう呼びかけている。また、今後も情報が更新される可能性があるため、Ivantiなどが公開する情報を注視するよう推奨している。