「申し訳ございませんが記事の中ではパネルディスカッションの具体的な内容については言及しないで下さい」

とあるセキュリティコミュニティの事務局の担当者から、こんな「ゼロ回答」、あるいは実質的に「取材拒否」とすら受け取れる連絡があったとき記者は不思議に心が安らぐのを感じた。「断ってくれてありがとう」とすら思った。

--

株式会社マクニカは 2025 年 9 月にセキュリティ担当者のコミュニティ「Taneva(タネバ)」をスタートした。2 ヶ月後の 11 月には都内で第 1 回目の、参加者 50 名規模の会合を開催している。

Taneva 立ち上げのプレスリリースを見て本誌はすぐに記事として配信していたのだが、その理由はコミュニティの設立趣旨に納得感及び既視感を感じたからだった。

2025年の春、記者はサンフランシスコの Moscone Center で、ある基調講演の熱気の中にいた。世界的なセキュリティカンファレンスのメインステージの客席は満員の聴衆で埋め尽くされている。登壇したのは、エンドポイントセキュリティに革命を起こす企業を創業、やがて業界の頂点に上り詰めた、誰もが知るカリスマ的リーダーだ。

彼のメッセージは、会場に集った CISO たちの心に火を点けるようなシンプルかつ強烈な檄(げき)だった。「オマエら CISO は全員、取締役会の椅子を目指せ!」というアメリカンドリーム的ゴール設定だ(編集部註:オマエら、は会場の熱気や講演の勢いを伝えるための修辞表現です)。

カリスマリーダーいわく「米国企業の 72 %がサイバーセキュリティの専門性を取締役に求めているにもかかわらず、実際に専門知識を有する取締役はわずか 29 %しかいない」という。彼はこの巨大なギャップを問題ではなく「好機」だと断言した。これこそが CISO が自らのキャリアパスを再定義し、出世街道を爆走するまたとないチャンスだと力強く訴えかけた。

● 誰も手をつけなかった「空白地帯」

昨年立ち上げられたばかりのコミュニティである Taneva が発するメッセージは、日本の企業風土に合わせて、ずっと謙虚かつ控えめなトーンではあるが、どういうギャップを埋めるためにコミュニティを立ち上げたのかという点で、最初に挙げたカリスマ経営者のメッセージと少し似た点があったと思う。

彼が指摘した「ギャップ」は、実は日本においてより深刻な形で存在している。日本のセキュリティ担当者の多くは依然としてコスト部門扱いであり、経営層との対話どころか、日々の脅威対応に追われている。取締役会の椅子どころか、そもそも CISO 自体がいない企業が多い。

日本には既に多くのセキュリティコミュニティが存在するが、いずれのコミュニティにも共通の死角があった。

製品の使い方は学べても、経営層への説明方法は学べない。技術的な攻撃手法は議論できても、予算獲得の戦略は語られない。ベストプラクティスは共有されても、「うちの会社では無理だ」という現実との折り合いのつけ方は教えてくれない。

そもそも、セキュリティ担当者が日々直面している課題の本質は何か。それは、少々雑な表現になることを承知で言うなら「有限のリソースで毎時毎秒進化する無限の脅威に立ち向かう」という根源的な不可能性だ。

セキュリティの守備範囲は多岐にわたり、環境変化も激しい。昨日の正解は今日の不正解になる。ある企業で成功した対策が、別の企業では機能しない。経営層は「絶対安全」を求めるが、現場は「100 %防御することは不可能」という現実を知っている。このギャップをどう埋めるかは誰も教えてくれない。

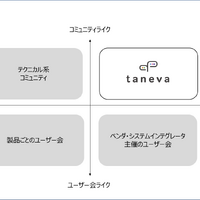

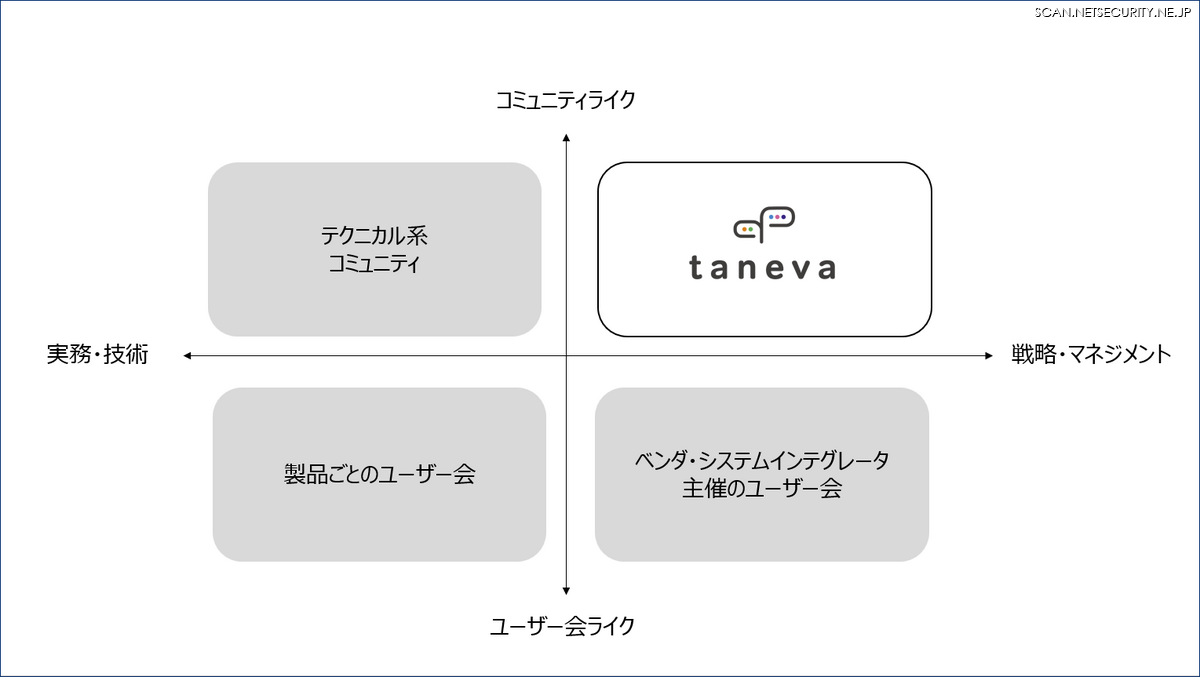

Taneva が狙うのは、「戦略・マネジメント領域におけるセキュリティコミュニティ」という、これまで誰も手をつけていなかった空白地帯だ。その独自性を理解するには、既存のセキュリティコミュニティを 2 つの軸でマッピングしてみるとわかりやすい。X 軸と Y 軸、2 つから生まれる四象限を考えてほしい。

まず縦軸には上に「コミュニティ」を、下に「ユーザー会」を置く。前者は内的動機で参加し、自主性を重視し中立的立場で運営される。後者は特定の製品のユーザーだったり特定組織への所属を参加条件とし、多くが外的動機によって参加する。

横軸の両極には、左に「実務・技術」を、右に「戦略・マネジメント」を置く。前者は日々の運用や技術的な深掘りが中心。後者は企画・戦略立案や経営視点での議論が中心となる。

この 2 軸で整理すると、四象限の左上「実務・技術」×「コミュニティ」の領域には、たとえば濱せっくなどのコミュニティが存在する。四象限の左下「実務・技術」×「ユーザー会」にはCrowdStrikeユーザーコミュニティ「ファルコミ」などの製品ユーザー会が該当し、四象限の右下「戦略・マネジメント」×「ユーザー会」には大手システムインテグレータが運営するユーザー会が入るかもしれない。

この四象限の右上に位置する「戦略・マネジメント」×「コミュニティ」の領域はこれまでぽっかりと空いていた。この「企業のセキュリティ戦略作りや、経営視点でのさまざまな議論を製品や組織の枠を超えて参加者の自主性に基づいて行う場所」、これが Taneva が狙った空白地帯だ。

● 技術と経営の狭間で戦う者たち

Taneva で扱われるテーマの具体例を挙げてみよう。

・対処すべき課題の優先順位付け:限られたリソースで何から手をつけるべきか

・社内へのセキュリティ意識の浸透:技術的に正しいことと、組織として実現可能なことのバランス

・セキュリティ担当者のモチベーション維持:評価や理解を得にくい中でどう志高く業務を行うか

これらは純粋な技術問題でも、純粋な経営問題でもない。両方の視点が必要な、まさに「狭間」の課題だ。そして、この狭間にこそ日本企業のセキュリティを大きく前進させるカギがある。

考えてみれば、セキュリティ担当者は組織内で特異な立場にいる。技術の知識を持ちながら、経営リスクも理解しなければならない。現場の実情を知りながら、経営層の言葉に翻訳しなければならない。脅威の深刻さを訴えながらも、単に恐怖をあおるだけにならないよう配慮しなければならない。まさに「通訳者」であり「架け橋」だ。

しかし、この「通訳」や「架け橋」としてのスキルは一体どこで学べばいいのか。技術的なリスクを「時間」「資金」「法的リスク」という経営の言葉に翻訳する方法を、誰が教えてくれるのか。「大規模インシデントが起きたら売上損失はいくらか」「顧客情報が漏えいしたら取引停止の金額損失はいくらか」こうした定量化の手法を、どこで身につければいいのか。

Taneva はこれらの課題や諸疑問の学びの場を提供することを重要な目的のひとつとしている。しかも、理想論や教科書的な知識ではなく、各企業の中で戦う実践者同士の生々しい経験共有を通じて。

コミュニティ名「Taneva」に込められた意味も、この文脈で理解すべきだ。「Tane(種)」と「Value(価値)」の融合。ここで共有されたアイデアや経験という「種」が、参加者それぞれが組織に持ち帰り「価値」へと育てていく。それは単なる知識の移転ではなく、各社の文脈に応じた知恵の創造プロセスだ。

マクニカがこのコミュニティを立ち上げた背景には、セキュリティ製品を扱うベンダーとしての問題意識もあるだろう。どんなに優れた製品を提供しても、それを活用し、組織に定着させるのは現場の担当者なのだ。その担当者が疲弊していたらセキュリティは機能しない。製品の枠を超えた同じ課題を持つ人と人のつながりが必要だ。

● 取材拒否されて嬉しくなったはじめての経験

ここまでの流れから、きっと本稿は、Taneva が 2025 年 11 月に開催した第 1 回 Meetup をレポートする記事なのだと考える読者もいるかもしれないが実はそうではない。

「Taneva行動規範」には下記の通り、

・本コミュニティの情報の取り扱いは、下記チャタムハウスルールに従う

・チャタムハウスルールとは、本ミーティングで得られた情報を利用できるが、その情報の発言者やその他の参加者の身元および所属に関して秘匿する(明示的にも黙示的にも明らかにしない)義務を負うルール

・発言の内容によって情報の取り扱いが異なるため、最終的には発言者の指示に従うこと

・「ここだけの話」という場合は、本当にここだけにして、Meetupが終了したら他言無用とする

と、この手のコミュニティとしては珍しくきちんと明記されているからだ。

「ここだけの話」という約束で語った内容が一般メディアに掲載されたりしたら、明らかな裏切り行為となる。

そうは言っても、である。もちろん一度は「発言者と紐付かない書き方に留意しつつ、発言内容の抽象度を上げて紹介することはできないか」と Taneva 事務局にダメ元で相談はしてみることにした。普通するでしょう。

しかし、その回答が冒頭に挙げた「記事の中ではパネルディスカッションの具体的な内容について言及しないで下さい。」というものだった。冒頭に書いたように実質的に「ゼロ回答」だった訳だが、なぜだかほっとする自分がいた。ピシャリと断られて、いっそすがすがしい気持ちだった。いいぞ。それこそが本誌が尊敬するセキュリティ担当者だ。

結果的に何か試すようなことをしてしまって申し訳ないが、このメッセージを得て、記者として嬉しくなったことは事実だ。要は記事化NGということは「ちゃんと参加者がみんな『ここだけの話』をした」ということとイコールだからだ。

だからここには、非常に数少ない、記事化が許された議論のエッセンスのみを記しておこう。それは「セキュリティ担当者の情報収集」というテーマでのディスカッションの一部だ。

ある参加者は、情報収集を「集める」「仕分ける」「確かめる」「伝える」の 4 つのフェーズに分けて体系化していた。また別の参加者は「インプット」「スループット」「アウトプット」の 3 段階でとらえ、インプットでは「ゴミを混ぜない」こと、アウトプットでは「相手が何を求めているか」を意識することが重要だと強調していた。どちらも、単に情報を集めるだけでなく、処理プロセス全体を設計することが重要であると考える点が共通していた。

はい、「記事化が許された議論のエッセンス」はこれで終了です。少なすぎる? だったら参加してください。Taneva の第 2 回 Meetup に。

● Taneva が目指すもの ~ 相談できない悩みを共に解決

Taneva の理念の中核は「セキュリティ担当者を勇気づける」ことにある。何か悲壮感が漂う表現のようにも取れるが、要は法務、内部監査、IR 等々、セキュリティ担当者と同じように、社内にごく少人数しかいない、場合によっては一人しかいない職種というのはどの会社にもある。日々多くの業務をこなしながら組織外に相談できない悩みを抱え、守って当たり前、何か起きたら責任を問われる構造の中で戦い続ける情報システム部門やセキュリティ部門のあなたへの具体的な支援がこのコミュニティだ。

Taneva は単なる情報交換や悩みの共有に留まらず、「参加者の成長」を明確にコンセプトの中心に据えている。堂々と「成長」なんて JPOP めいた気恥ずかしくなるような目標を明記して掲げるセキュリティコミュニティはこれまでなかったような気がする。普通コミュニティは情報共有という横のつながりだが、上を目指す縦の線が存在するところが面白い。今のセキュリティ業務の現場では、予算も人員も技術も経験もどれも不足しがちだが、最も不足しているのは「人の成長機会」なんだ、とでも言いたげな事務局の意思を感じる。

● 240 名の「種」が示す変化

2026 年 2 月現在 Taneva は会員数 240 名。設立からわずか 4 ヶ月半でのこの数字が潜在的ニーズの大きさを物語る。Taneva の第 1 回 Meetup で、チャタムハウスルールの下でしか語れない本音が沢山あったという事実自体が、日本のセキュリティ業界が「建前」から「本音」へ、「理想論」から「現実的解決」へと舵を切り始めた証左かもしれない。

セキュリティ業界のカリスマのメッセージをそのまま日本にあてはめることはもちろんできないが、セキュリティ担当者が経営や戦略の言葉を学ぶ必要があることは間違いない。Taneva は日本企業の風土に根ざした、その第一歩となり得るのか。

Taneva Meetup Vol.2

https://go.macnica.co.jp/Entry-MNC-CSSCU-Community-20260605-TanevaVol2.html

Tanevaについて

https://www.macnica.co.jp/go/taneva.html

(編集部註:本稿は Meetup には参加せず、公開情報と Taneva 事務局への取材を中心として執筆しました。講演者のスライドのひとつとして提供はありませんでした。いいぞ)

![CISO は取締役会の椅子をねらえ! ~ CrowdStrike ジョージ・カーツ [RSAC 2025] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/48819.jpg)