駆除が困難なVBRブートキットが1位に--ウイルス脅威レポート(Dr.WEB)

Dr.WEBは、「2013年1月のウイルス脅威」を発表した。1月は特に驚くべき動きはなかったとしており、「Trojan.Mayachok」プログラムの新たな大拡散が1月のメインイベントとなり、WindowsおよびAndroidを狙った脅威もいくつか見られた。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

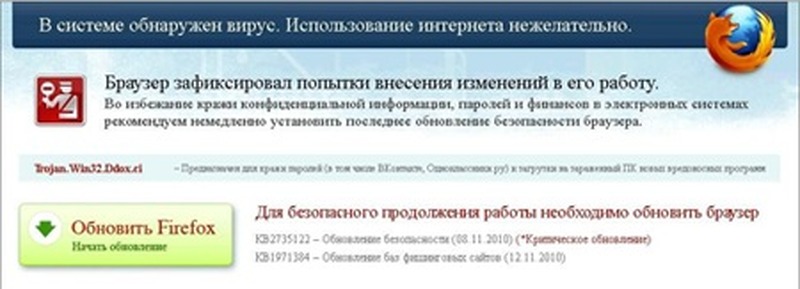

このトロイの木馬にはMicrosoft Windowsの32ビット版および64ビット版の両方に対応したドライバが組み込まれており、インターネットアクセスのブロックと、セキュリティアップデートを促す画面をブラウザ上に表示させることを目的としている。アップデートを入手するためには、ユーザの携帯電話番号を提示し、送られてきたSMSに含まれている確認コードを入力しなくてはならない。その結果、被害者は有料サービスに登録され、モバイルデバイスのアカウントから定期的にお金が引き落とされることになる。悪意のあるオブジェクトはメモリ内に存在するため、従来の一般的な手段では駆除できないことも特徴。

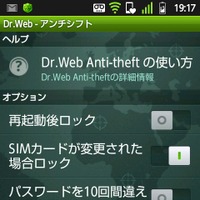

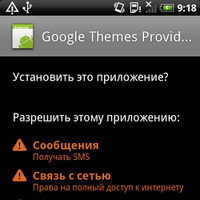

Androidに対する脅威では、1月初旬に日本のユーザが所有するAndroidデバイス上のアドレス帳から情報を盗むトロイの木馬が発見された。この「Android.MailSteal.2.origin」は、便利なプログラムのインストールをユーザに勧めるスパムメールによって拡散されている。リンクをクリックしてしまうとGoogle Playを模倣したサイトへと飛ばされ、アプリをインストールしようとすると「このデバイス上では動作しません」と表示されるが、その裏でアドレス帳の情報を盗み出す。

関連記事

この記事の写真

/