「BIND 9」にDoS攻撃を受ける重大な脆弱性、対応を呼びかけ(JPRS)

JPRSは、「BIND 9.xの脆弱性(DNSサービスの停止)について」を発表した。

脆弱性と脅威

セキュリティホール・脆弱性

オープンソース版:

・9.7系列: 9.7.0~9.7.7

・9.8系列: 9.8.0~9.8.5-P1、9.8.6b1

・9.9系列: 9.9.0~9.9.3-P1、9.9.4b1

サブスクリプション版:

・9.9.3-S1、9.9.4-S1b1

BIND 9.6-ESVおよびBIND 10は、本脆弱性の対象とはならない。

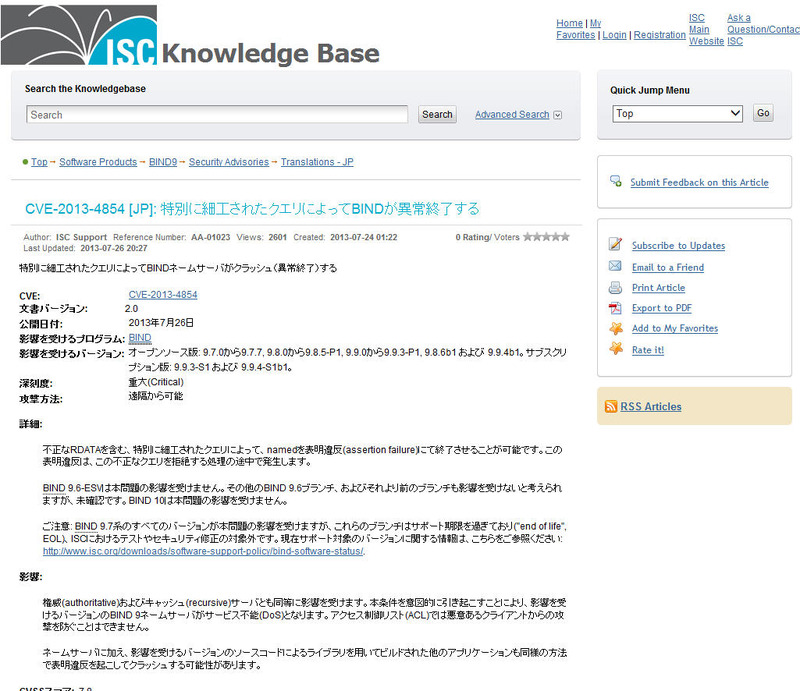

BIND 9.xにはリソースレコード(RR)の取り扱いに不具合があり、不正な形式のRDATAを含む特別に作成されたDNS問い合わせを受信拒否する処理において、namedが異常終了を起こす障害が発生する。本脆弱性を利用した攻撃はリモートから可能であり、かつ、キャッシュDNSサーバ・権威DNSサーバの双方が対象となる。また、本脆弱性はBIND 9に付属のDNSライブラリ内に存在するため、そのライブラリを使用しているnamed以外のプログラムやアプリケーションなどにおいても、影響を及ぼす可能性がある。

ISCでは、本脆弱性の深刻度(Severity)を「重大(Critical)」と評価している。JPRSでは、「BIND 9.9.3-P2」「9.8.5-P2」へのアップグレード、または各ディストリビューションベンダからリリースされるパッチの適用を実施するよう呼びかけている。

関連記事

この記事の写真

/