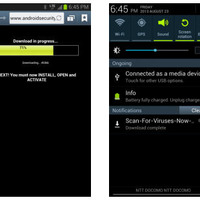

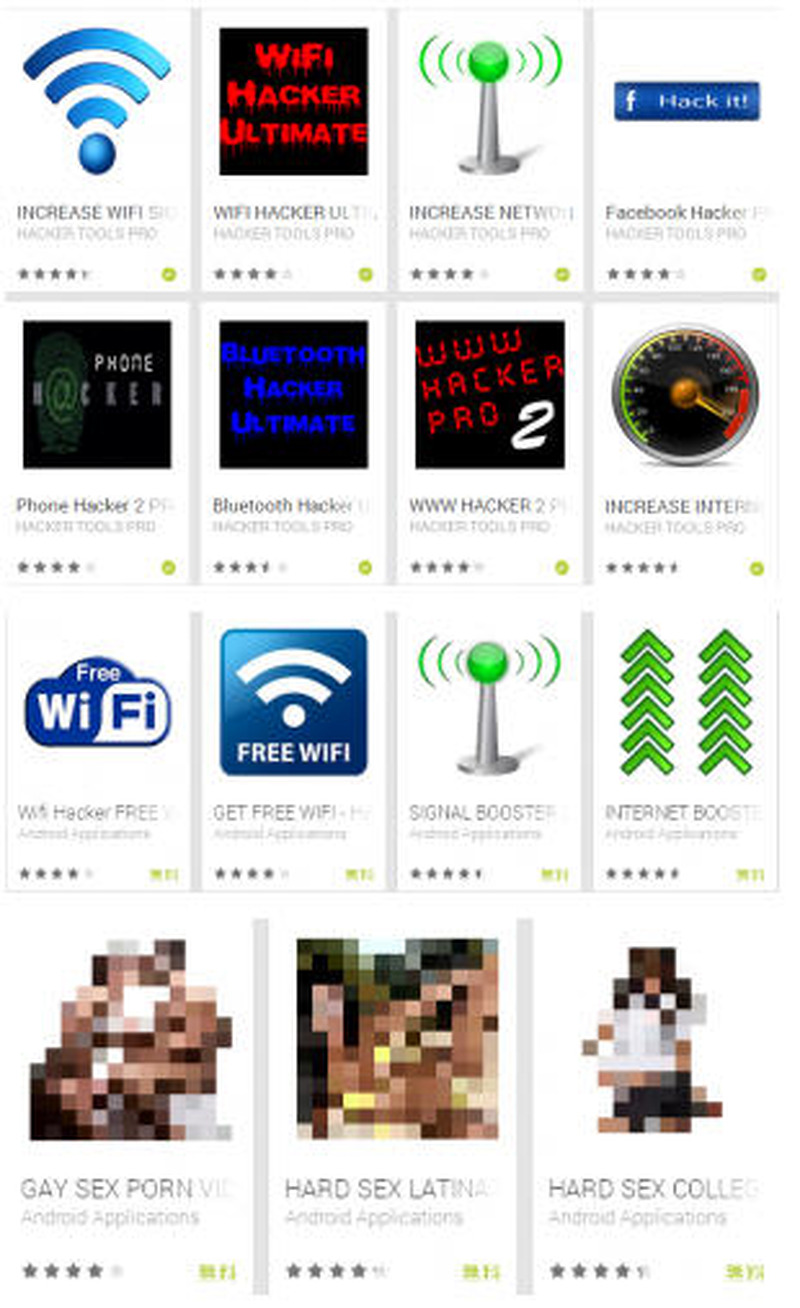

ユーザのAndroidデバイスをスキャンする広告モジュールを持つ偽アプリ(マカフィー)

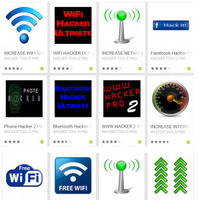

マカフィーは、Google Play上で公開されている疑わしいアプリに、しつこく広告を表示する複数のコンポーネントが組み込まれていることを確認したと同社ブログで発表した。

脆弱性と脅威

脅威動向

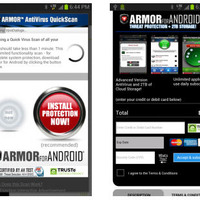

被害者によってデバイスにインストールされたアプリは、見た目上機能しているように見えるが、実際には本物のように見せるためにハードコード化された値やプログラムによって生成されるランダムな値を使い、偽物の画面を表示している。また、ユーザがアプリを閉じた後しつこく広告を表示する複数のコンポーネントが組み込まれていた。同社が調査したある広告モジュールには、オンラインスキャン機能が組み込まれており、ユーザの同意を得ずにデバイスにインストールされているアプリをチェックし、積極的に購入画面を表示するものがあった。さらに、「Armor for Android」というマルウェア対策アプリをリモートサーバからダウンロードしようとすることも確認しているという。

関連記事

この記事の写真

/