2013年に国内で猛威を振るった「三大脅威」に警戒(2)

数々の脅威に対抗するためには、防御だけでなく、攻撃を早期に察知し被害をいかに最小化させるかという戦略が必要です。その意味でも、脅威の変化を迅速にとらえることが大切であり、その変化に応じた施策を展開するための仕組み作りや体制作りも求められるのです。

特集

特集

ここでは、トレンドマイクロがまとめた白書――"2013年サイバー攻撃「三大脅威」"の内容を基に、その実態に迫ります。当然のことながら、これらは過ぎ去った脅威ではありません。今のこの瞬間にも、サイバー攻撃者たちは人や企業の情報と財産を虎視眈々と狙っているのです。

本稿では、トレンドマイクロのセキュリティエバンジェリスト、染谷 征良が三大脅威について解説を行います。

●三大脅威その2 急増する新型オンライン詐欺――狙われるネットバンク利用者、台頭する新たな手法

ここにきて、新しいタイプの「オンライン詐欺」が増えています。その中でも、2013年に顕著な増加傾向を示したのが、ネットバンク利用者を標的にしたオンライン詐欺です。

実際、ネットバンク詐欺に使われるオンライン銀行詐欺ツールの国内感染端末数は、2013年(10月時点まで)の累計で1万8,101台にも及びます。これは2012年累計の2.5倍に相当する数です。

もう1つ、オンライン詐欺で警戒すべき2013年の事象が「ランサムウェア」の急増です。2012年第1四半期においては、この不正プログラムの感染台数はわずか29台に過ぎません。それが2013年第3四半期では1万44台へと一気に増大しています。

ランサムウェアの手口は感染したPCにロックをかけ、法執行機関を装い法令違反の偽警告文を発し、ロック解除のために300ドルの支払いを強要するといったものです。この脅威は2011年ごろから欧州で拡散しており、今年に入って本格的に日本に上陸しました。

●三大脅威その3 アカウントリスト攻撃――人の弱みを突く不正アクセスの新手法

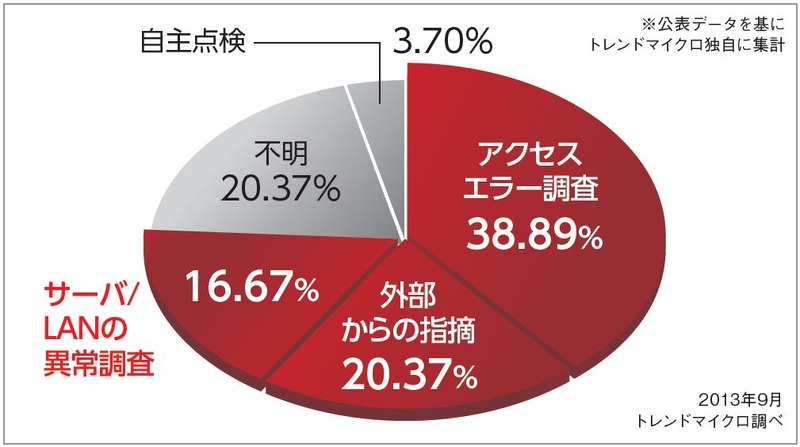

2013年は、不正アクセスについても相当数の被害が報告されました。被害の公表件数は合計54件(2013年11月時点)。情報/通信、小売り、サービスなど、大量の個人情報を扱う業種の企業に被害が集中しています。

当然のことながら、不正アクセス被害の過半数を占めるのは不正ログインです。しかも、この領域では「アカウントリスト攻撃」と呼ばれる新手の手法も台頭し始めていると、染谷は説きます。

この攻撃は、不正ログインの効率化と成功率の拡大を実現する手法です。今日、ID/パスワードを求めるWEBサービスが増加傾向にあり、利用者は同じIDとパスワードを複数のサービスで使い回すことが多くなっています。アカウントリスト攻撃とは、これに乗じた手口です。何らかの経路を通じて不正に入手した個人のID/パスワードの組み合わせを、さまざまなWEBサイトやサービスへの不正ログインに使い回します。

また、「これまでも数百件~数万件規模の不正ログインが報告されてきましたが、2013年10月には15万165件もの不正ログインが成功したという事例が確認されています。これは、利用者によるID/パスワードの使い回しやサイト運営側のパスワード管理における課題といった実態を表すものと言えます」と、染谷は指摘します。

問題なのは、前出のWEB改ざんの場合と同様に、犯行の「見えにくさ」が不正アクセスにもあることです。

染谷は、「不正アクセスの事例を見てみると、その75%が何らかの異変が起きて初めて発覚していることが分かります。これを言い換えれば、何らかの異常が発生しないかぎり不正アクセスの事実が把握できず、被害を長期化させてしまう恐れがあるということです。」と話します。

●2014年以降の脅威予測――多様化するサイバー攻撃、高まるモバイルのリスク、狙われるサポート切れOS

2013年に発生した不正ログインやWEB改ざんの例からも明らかなように、2014年でも、標的型攻撃をはじめとするサイバー攻撃の手口はますます巧妙化、多様化していくことが予測されます。また、スマートフォン利用者を狙ったオンライン詐欺も増えていくでしょう。さらに、2014年は、MicrosoftのWindowsXPが正式なサポート終了を迎えますが、これもサイバー犯罪者にとって絶好の攻撃機会となります。

脅威は身を潜めて近づいてくるものです。これに気づくことができなければ、企業/組織は、自社/自組織の情報や従業員、ひいては大切な顧客までもサイバー攻撃やサイバー犯罪の危険にさらすことになってしまいます。

ここまで解説した、数々の脅威に対抗するためには、防御だけでなく、攻撃を早期に察知し被害をいかに最小化させるかという戦略が必要です。その意味でも、脅威の変化を迅速にとらえることが大切であり、その変化に応じた施策を展開するための仕組み作りや体制作りも求められるのです。

※本記事は「TREND PARKコアテク・脅威インテリジェンス」から転載しました※(文中敬称略)

《Trend Micro》

関連記事

この記事の写真

/