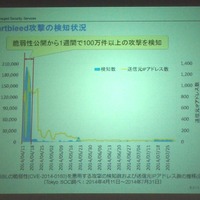

Heartbleed攻撃は、脆弱性公開からの約1週間で100万件以上の攻撃(日本IBM)

日本IBMは、東京を含む世界10カ所のIBMセキュリティー・オペレーション・センター(SOC)にて2014年上半期に観測したセキュリティイベント情報に基づき、主として国内の企業環境で観測された脅威動向をまとめた「2014年上半期Tokyo SOC情報分析レポート」を発表した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

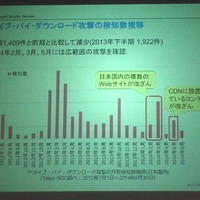

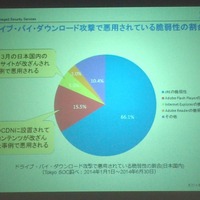

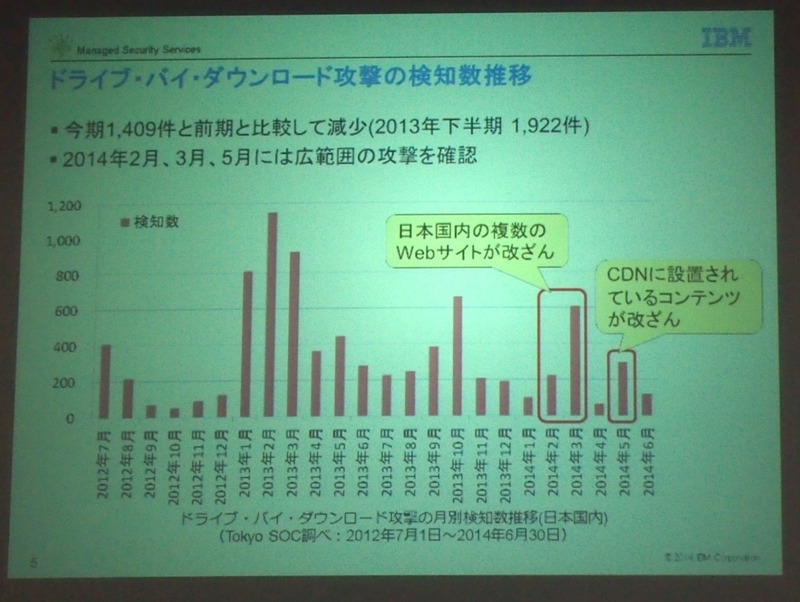

ドライブ・バイ・ダウンロード攻撃は今期も引き続き検知しており、Tokyo SOCでクライアント環境を監視している対象のうち、全体の21.9%の組織でマルウェアのダウンロードのステップまで至っていた。ダウンロードに至っている組織は、従来から指摘されているようにJREやAdobe製品などの脆弱性バージョンのコントロールができていない、または難しい環境にあるとしている。

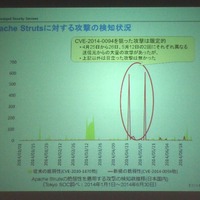

大規模な攻撃が発生したHeartbleedでは、脆弱性公開から最初の約1週間に100万件以上の攻撃が集中した。特定の組織をターゲットにした執拗な攻撃も確認されている。この攻撃は現在でも一定量が検知される状況が続いている。2014年4月に話題となったApache Strutsの脆弱性を狙った攻撃は、特定の送信元・送信先間の検知に留まった。従来の脆弱性(CVE-2010-1870他)を狙う攻撃が現在も複数の組織で検知が継続していることと対照的であるとしている。

関連記事

この記事の写真

/