ドメイン名ハイジャックの被害を確認、誘導先サイトにマルウェアも(JPRS)

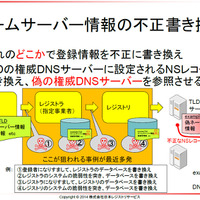

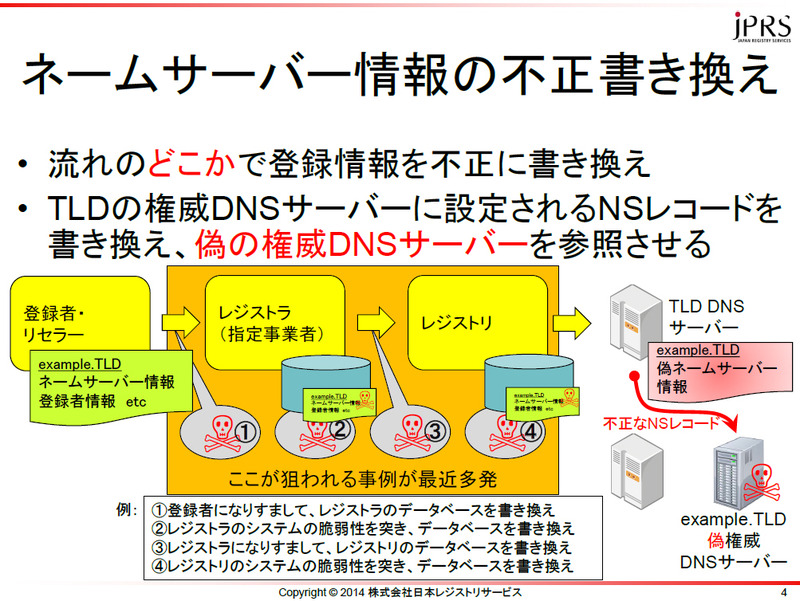

JPRSは、国内の組織が運用する複数の.comサイトが、ドメイン名の登録情報の不正書き換えによるドメイン名ハイジャックの被害を受けたという情報を入手したとして、注意喚起を発表した。

脆弱性と脅威

脅威動向

今回の事例では、誘導先の偽サイトに攻撃者によるメッセージや政治的スローガンなどを表示するような従来の示威行為とは異なり、偽サイトから特定の利用者に対しマルウェアの注入を図る行為が実行されていたという。Webサイトのみにとどまらず、その閲覧者も直接の攻撃対象となっている。

JPRSでは現時点において、JPドメイン名がこうした攻撃の対象となったという情報は入手していないとしているが、この攻撃手法はレジストリ・レジストラモデルを採用するすべてのTLDに適用可能であり、JPドメイン名を含む各TLDにおいて、適切な対策を考慮・実施する必要があるとしている。JPRSでは対策として、各システムにおける脆弱性対策・情報漏えい対策、アカウント管理の適正化、レジストリロックの設定などを挙げている。

関連記事

この記事の写真

/