情報侵害の早期検知体制は、大規模組織においてもまだまだ不十分(EMCジャパン)

EMCジャパンRSA事業本部は、情報侵害の早期対策に関する最新の調査結果を発表した。

脆弱性と脅威

脅威動向

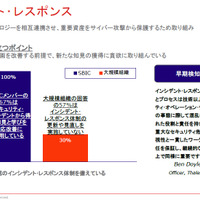

調査では、情報侵害の早期対策について「インシデント・レスポンス」「コンテンツ・インテリジェンス」「分析インテリジェンス」「脅威インテリジェンス」の4分野の評価に注目している。インシデント・レスポンスでは、SBICの100%が企業公認のインシデント・レスポンス体制を備えていることに対し、大規模組織では30%にとどまり、そのうちの57%はインシデントレスポンス体制の更新や見直しを実施していないことが明らかになった。

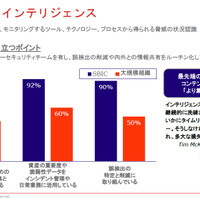

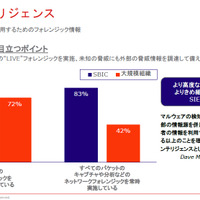

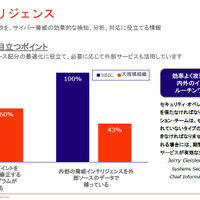

コンテンツ・インテリジェンスでは、SBICの100%が「疑わしい活動に対する警告処理を一元管理するためのセキュリティ専用のログ収集と相関分析手法を備えている」ことに対し、大規模組織では45%と、脅威の認識への甘さが露呈した。分析インテリジェンスでは、ホストのフォレンジックはSBICが83%、大規模組織が72%とともに高い比率となったが、ネットワークフォレンジックでは83%と42%と、大規模組織では浸透が低かった。脅威インテリジェンスでは、脆弱性管理プログラムで100%と60%、外部ソースのデータで脅威インテリジェンスを補っているのは100%と43%であった。

こうした現状に対しEMCでは、フルタイムで従事しているセキュリティ要員が「セキュリティシステム」「インテリジェンスとインシデント」「セキュリティデータと分析」の3つの領域の中からマネージメント上の役割を明確に定義すべきとしている。また、ITセキュリティとサイバーセキュリティは求める能力が異なっているということを理解すること、セキュリティ・インシデントをどのように優先順位付けし、追跡するかによって、早期検知体制構築の効果に劇的な影響をもたらし得ることなどを挙げている。

関連記事

この記事の写真

/