Webサービス提供企業のID・パスワードの管理・運用実態について調査、約3割が不正アクセス被害の経験(総務省)

総務省(情報セキュリティ対策室)は30日、ウェブサービスを提供する企業におけるID・パスワードの管理・運用実態について調査した結果を発表した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

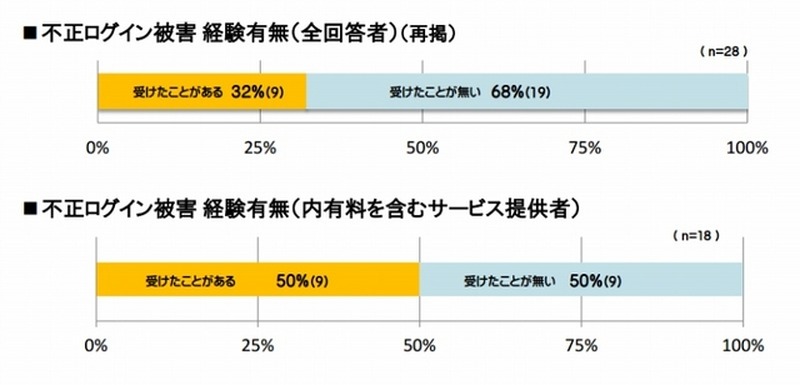

調査期間は2月~3月で、金融・クレジットカード、通販・物品購入、オンラインゲーム、交通・運輸・旅行、情報配信・提供。通信・放送・報道、その他といった業種に該当する企業200弱に調査への協力を依頼。最終的に協力を得られた28社からの回答を集計した。

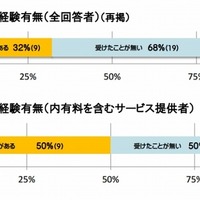

それによると、回答企業の約3割が、なんらかの「不正アクセス被害」の経験があった。有料サービス提供企業に限定すると、被害率が5割にまで上昇した。

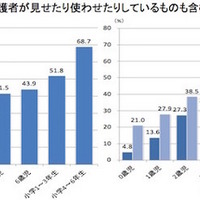

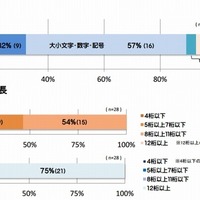

「IDの初期値」については、約7割が事業者側で設定。半数近くが、ユーザが登録したメールアドレスを利用していた。また「パスワードとして利用可能な文字種」(大文字・小文字・数字・記号)について聞くと、約9割の会社が「3種類以上利用可能」とし、6割近くが「4種類利用可能」とした。「設定可能な最小文字列長」は5割以上が8桁以上だったが、1割強の企業で4桁以下だった。

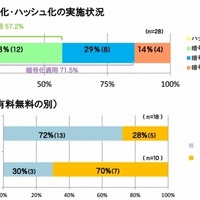

難読化対策であるパスワードの「ハッシュ化」については約6割が採用していたが、残る4割以上ではハッシュ化を行っておらず、無料サービスに限ると、7割がハッシュ化を行っていなかった。

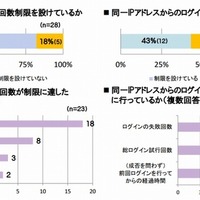

外部からの攻撃手法で見ると、同一IDに対してパスワードを変えながらログインを試す「ブルートフォース攻撃」対策(回数制限)は8割以上が実施していたが、同一のパスワードに対してIDを変えながらログインを試す「リバースブルートフォース攻撃」対策は約4割に留まっていた。

Webサービス企業のパスワード管理実態、総務省が調査結果を発表

《冨岡晶@RBB TODAY》

関連記事

この記事の写真

/