システムログ管理の実態を調査、4種類のタイプと実装レベルも解説(IPA)

IPAセキュリティセンターは、「企業における情報システムのログ管理に関する実態調査」の報告書を公開した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

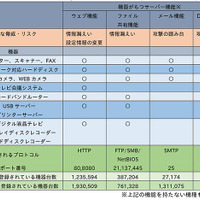

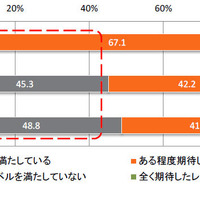

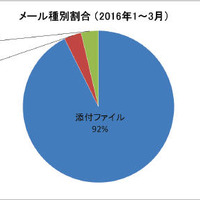

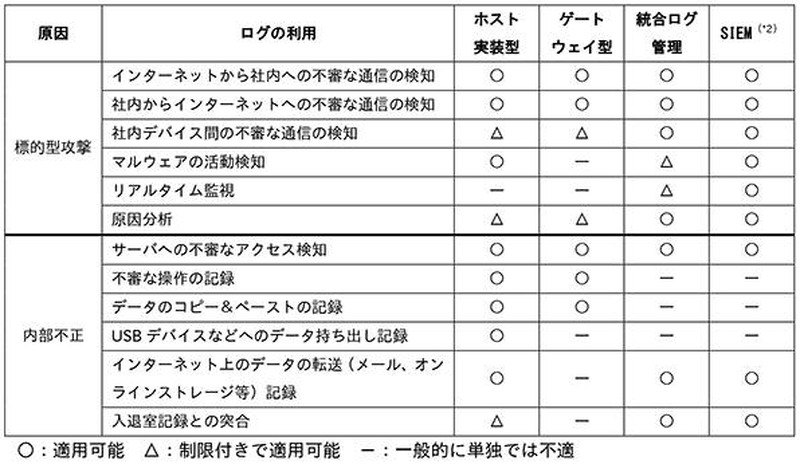

報告書では、ユーザ企業におけるログ管理の実態をヒアリングし、その結果から主だった情報漏えいの原因別に必要なログの使途を整理し、ログ管理製品のタイプ別(ホスト実装型、ゲートウェイ型、統合ログ管理、SIEM)に適否を整理している。また、ヒアリングした大企業と中小企業の違いには「明確な目的と準備」によるログ管理を実施する大企業と、そうでない中小企業の姿が浮かびあがった。そこで、ログ管理の目的を明確にし、かつ実装レベルによる対策状況を4分類した「ログ管理製品の実装レベル」をまとめている。

この表では、「行うべきこと」「想定されるシステム構成」「導入概算」を示し、自組織の現状の把握と、状況や目的に合わせたログ管理実施の検討を行えるようにしている。IPAでは、組織内の情報セキュリティ対策の推進にはさまざまな制約がある中で、ログ管理では対策状況のレベルの把握と目的の明確化が対策の第一歩になるとし、同報告書の活用により不測のインシデントに備えた適切なログ管理の着手が進むことを期待するとしている。

関連記事

この記事の写真

/