IoT機器が発信元と考えられるアクセスの増加を確認、Miraiとは異なる特徴(警察庁)

警察庁は、不正プログラムに感染したIoT機器が発信元と考えられるアクセスの増加等について発表した。

脆弱性と脅威

脅威動向

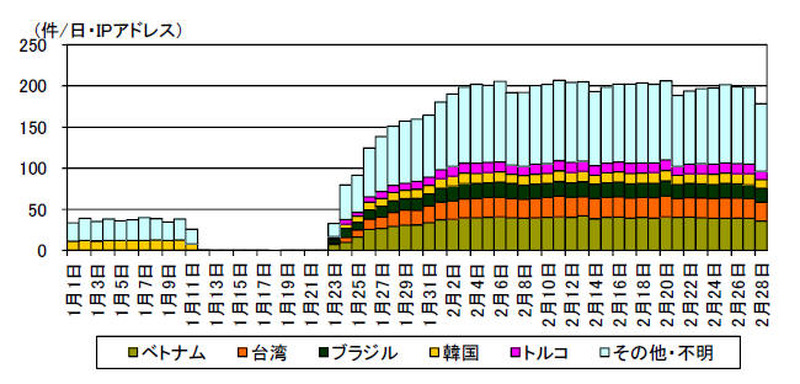

これらのアクセスは、宛先ポート23/TCPに対してもアクセスをしている発信元IPアドレスが約52%存在していた。それらの発信元IPアドレスに対して、Webブラウザでアクセスしたところ、ネットワークカメラやルータ等のネットワーク機器のログイン画面が表示されることを確認したという。

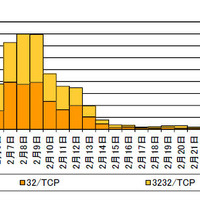

なお、これらのアクセスには「Mirai」ボットの特徴のひとつとされている「宛先IPアドレスとTCPシーケンス番号の一致」はみられなかったことから、「Mirai」ボットとは異なる不正プログラムに感染したIoT機器からのアクセスである可能性が考えられるとしている。一方、2月6日から宛先ポート32/TCPおよび3232/TCPに対するアクセスの急増を観測しているが、これらのアクセスの99%以上に「Mirai」ボットの特徴がみられたという。

関連記事

この記事の写真

/