「KRACKs」に対して、現時点で想定される脅威と対策をまとめたレポート(NTTデータ先端技術)

NTTデータ先端技術は、緊急レポート「KRACKs(key reinstallation attacks:鍵再インストール攻撃)について」を発表した。

脆弱性と脅威

脅威動向

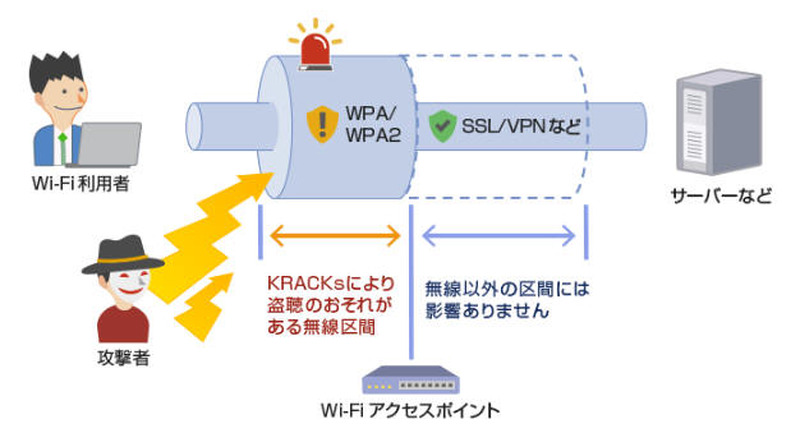

同レポートは、同日時点で公開されている情報をもとに、想定される脅威と対策についてIL-CSIRTの見解をまとめている。一連の脆弱性は、Wi-Fiの認証プロトコルであるWPA/WPA2の「4-way handshake」などの仕様に起因するもの。「KRACKs(Key Reinstallation AttaCKs)」は、これらの脆弱性をつく攻撃手法の名称で、Vanhoef氏が名付けている。KRACKsの攻撃手法によって、WPA/WPA2プロトコルの暗号化を解読してWi-Fiの通信内容を復号・盗聴することが可能となる。

攻撃の対象となる機器は、WPA/WPA2をサポートするすべてのWi-Fi機器で、クライアント側だけでなくAP側も影響を受ける可能性がある。攻撃により盗み見られる情報は、クライアントとAPの間で電波を使い通信する間の平文情報。また、脆弱性悪用の条件として、攻撃者が電波の届く範囲にいることが前提となる。レポートでは対策方法として、OS/機器ベンダ提供のパッチ適用/バージョンアップを行うこと、VPNやSSLなど通信の暗号化を行うこと、電波の届く範囲を最小限とすることを挙げている。

関連記事

この記事の写真

/