2017年のサイバー犯罪を読み解く三つの観点(トレンドマイクロ)

トレンドマイクロは、「2017年国内サイバー犯罪動向解説セミナー」を開催した。

研修・セミナー・カンファレンス

セミナー・イベント

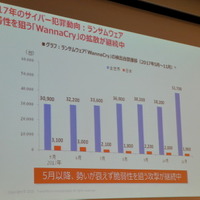

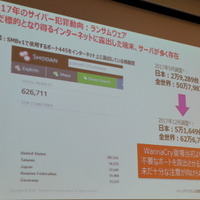

WannaCryはSMBの脆弱性を悪用し、ネットワークワームとして感染を拡大したが、マイクロソフトは修正プログラムを提供する半年前にSMB v1の使用停止を推奨する発表を行っている。そこには人とシステムの脆弱性があり、リスクが解消されなかったとした。なお、WannaCryの検出数は現在でも千件規模で確認されており、またSMB v1が使用するポート445がインターネットに露出している端末は増加しており、日本でも5万件以上あるとした。

公開サーバからの情報漏えいでは、2017年には国内法人からのべ350万件以上の情報が漏えいしており、このうち55.8%が脆弱性が原因となっている。また、「不明・未公表」が42.3%あるため、実際にはもっと多い割合を占めると指摘した。これは、パッチを適用していなかったり、アップデートしようとして調査をしたら、すでに攻撃されていたりなど、人とプロセスに脆弱性があったとした。

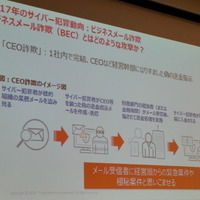

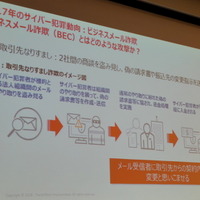

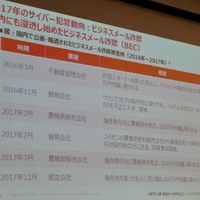

BECは、最近航空業界での被害が明らかになっているが、日本でもすでに数億円の被害が発生している。サイバー犯罪者は、フィッシングメールやマルウェアによって標的とする人物のメールへのログイン情報を入手し、メールのやり取りから商談の状況などを観察する。そしてタイミングを見計らって送金指示のメールを送りつける。その手口も、経営層になりすますケースと、取引先になりすますケースが確認されている。また、個人を狙いバンキングマルウェアに感染させようとするマルウェアスパムの増加も指摘した。

岡本氏は3つの観点での脆弱性として、システムでは「広く利用されているアプリケーションやサービスの脆弱性」「レガシーシステムの利用の欠如」「攻撃を防ぐ、早期に気づく対策の欠如」を、人では「リスクの過小評価や認識不足」「思い込みや誤解」を、プロセスでは「脆弱性の更新、危険緩和などの対策が迅速にできない課題」「アセスメントや更新時の確認プロセスの欠如」「『利便性』を優先したプロセスの課題」「責任の所在が不明瞭」を、それぞれ挙げた。

そして、これらの対策として、システムでは「代替防護策を含む計画的なパッチマネジメント」「侵入を前提とした監視体制の構築」、人では「攻撃手口を理解し被害に遭わないための従業員教育」「セキュリティポリシーやガイドラインの遵守」、プロセスでは「自社使用システムの把握と脆弱性情報の収集」「システム新設や更新時のセキュリティチェックの徹底」「『利便性重視に基づいた業務・運用プロセス』の見直し」「リスクや侵入の確認時に適切な対応を迅速に行える体制」を挙げた。

関連記事

この記事の写真

/