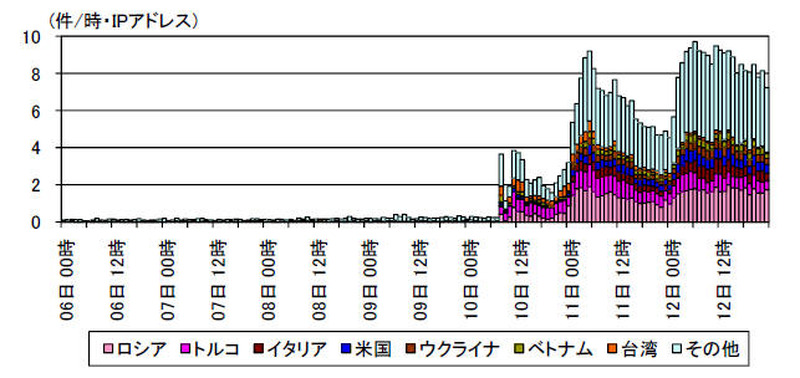

80/TCPへのMiraiボットの特徴を持つアクセスの増加を確認(警察庁)

警察庁は、「宛先ポート80/TCPに対するMiraiボットの特徴を有するアクセスの増加について」と題する注意喚起を「@police」において公開した。

脆弱性と脅威

脅威動向

また、HTTP GETリクエストを送信していることから、Webサーバの稼働確認やサーバソフトウェアの種別判定を行っているものと見られる。さらに、当該アクセスの発信元について調査したところ、その多くでネットワークビデオレコーダ等のさまざまなIoT機器に搭載されているWebサーバソフトウェア「XiongMai uc-httpd(uc-httpd)」が稼働していることを確認したという。

uc-httpd については、2017年5月にディレクトリトラバーサルの脆弱性(CVE-2017-7577およびJVNDB-2017-002986)、6月8日にもバッファオーバーフローの脆弱性が公開されており、今回の観測は、これらの脆弱性に関連する、IoT機器に感染したMiraiボットの亜種による探索活動と考えらるとしている。

関連記事

この記事の写真

/