スキャンツール利用ボットの攻撃が拡大、Struts2も依然標的に(サイバーセキュリティクラウド)

サイバーセキュリティクラウドは、2018年のサイバー攻撃の実情についてまとめた「2018年度 サイバー攻撃白書~3QVer.~」を発表した。

脆弱性と脅威

脅威動向

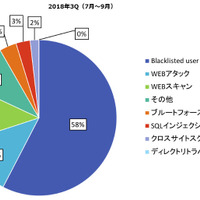

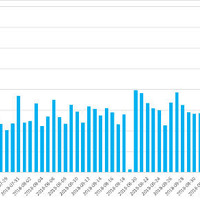

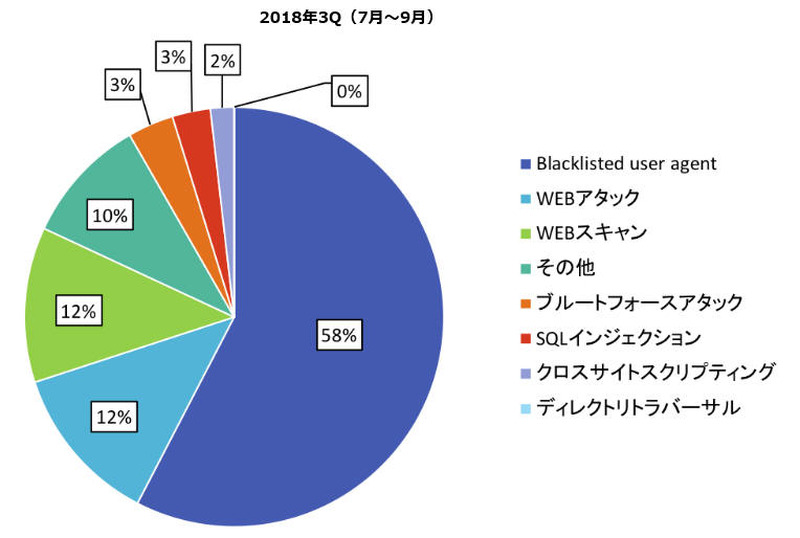

攻撃状況では、脆弱性スキャンツールを利用したボットによる攻撃「Blacklisted user agent」が全体の約60%を占めた。3カ月で13,098,070件が検知されている。日別では平均100,000~150,000件、最高で374,300件を検知している。また、無作為に既知の脆弱性を試行する「Webアタック」や、攻撃可能なWebページを探す「Webスキャン」も昨年に引き続き多い状況となっている。なお、9月には同期間における最高攻撃数は8,668,717件を記録した。

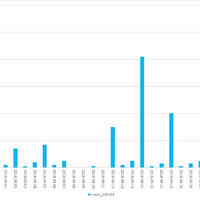

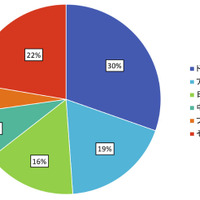

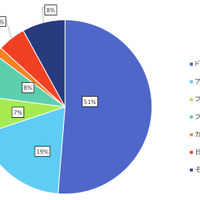

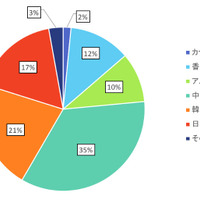

8月22日には、Apache Struts2の脆弱性(CVE-2018-11776)が発表され、8月24日以降検知数が大幅に高まったが、一定期間経過した後も攻撃が検知されている。同期間に検知した全攻撃の攻撃元IPアドレスでは、ドイツが30%でもっとも多く、米国(19%)、日本(16%)と続いた。対象を「Blacklisted user agent」のみに絞ると、ドイツが51%と突出して多かった。また、「Apache Struts2の脆弱性(CVE-2018-11776)」では、中国からの攻撃が35%でもっとも多かった。

関連記事

この記事の写真

/