「エンドポイントセキュリティの世界では今、新しいテクノロジーによる技術競争が起きている」と述べるのが、国内 EDR 市場でも多くのシェアを占めるCrowdStrike Japan株式会社 ジャパン・カントリー・マネージャー 河合 哲也 氏だ。河合氏に、転換期にあるエンドポイントセキュリティの現状について聞いた。

――エンドポイントセキュリティ市場についての現況についてどう見ていますか?

エンドポイントセキュリティはこれまで、どちらかというと成熟した“無風”の市場でした。しかし、ここ数年、攻撃側のテクノロジーが変わり、従来のようなアンチウィルスの定義ファイルではまったく防御できないことが常識になってきました。こうした中で、アンチウィルスの考え方も、従来のように「定義ファイルを更新してエンドポイントを守る」考え方から変化することが求められているのです。

その意味で、エンドポイントセキュリティでは、新しいテクノロジーの技術競争が起きています。

● 1 - 10 - 60 ルール

――新しいテクノロジーとはどんなものですか?

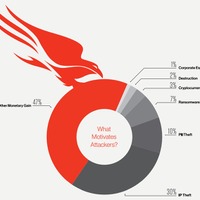

よく弊社でいうのが「1 - 10 - 60 ルール」というもの。それぞれの数字は「「検知」「解析・調査」「対処」のスピードを示すものですが、これまでは「1 日で検知、10 日で解析、60 日で対処」というスピード感だったと思います。ところが、我々の脅威レポートなどを見てみると、攻撃者が侵入してラテラルムーブメント(横展開)を行うまでの時間は 1 時間 58 分と、2 時間を切っているのです。

これに対処するには「1 分で検知、10 分で解析、60 分で対処」するくらいのスピーディが求められます。1 時間で対処しないとマルウェアが拡散し、重要な情報を抜かれてしまうわけで、こうしたスピードに対応するには人力での対応ではなく、新しい技術を用いる必要があります。

●クラウドネイティブの EDR

――では、CrowdStrike にはどんなテクノロジーがあるのですか?

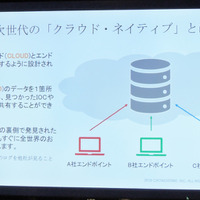

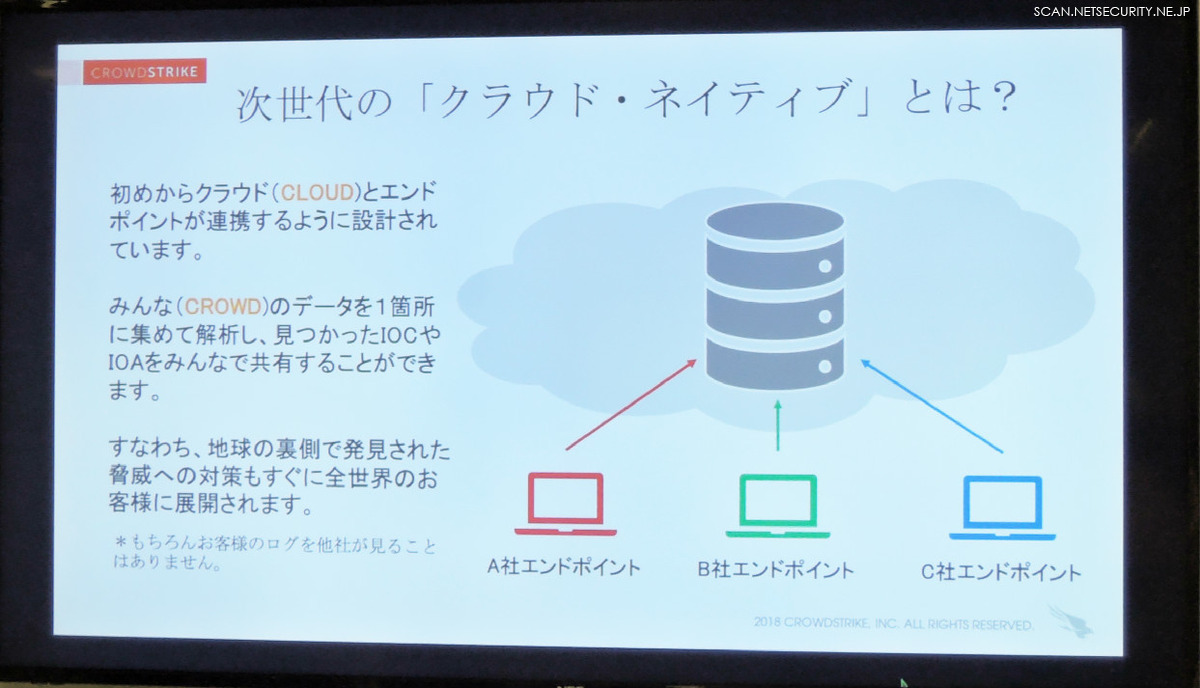

大きく 4 つのテクノロジーがあります。1 つめは「クラウド」です。これは、クラウドネイティブなアーキテクチャのソリューションのことです。オンプレミス用に開発された EDR ソリューションをクラウドに移植したソリューションも少なくありませんが、CrowdStrike は最初の設計段階からクラウドとエンドポイントの連携を目的として開発されています。

データをクラウドに集約することで、グローバル規模で、様々な企業から集約された膨大なデータを相関分析することが可能になり、世界中で今、どんな脅威が起きており、どう対処するべきかがリアルタイムに分かります。

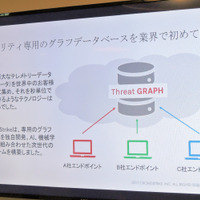

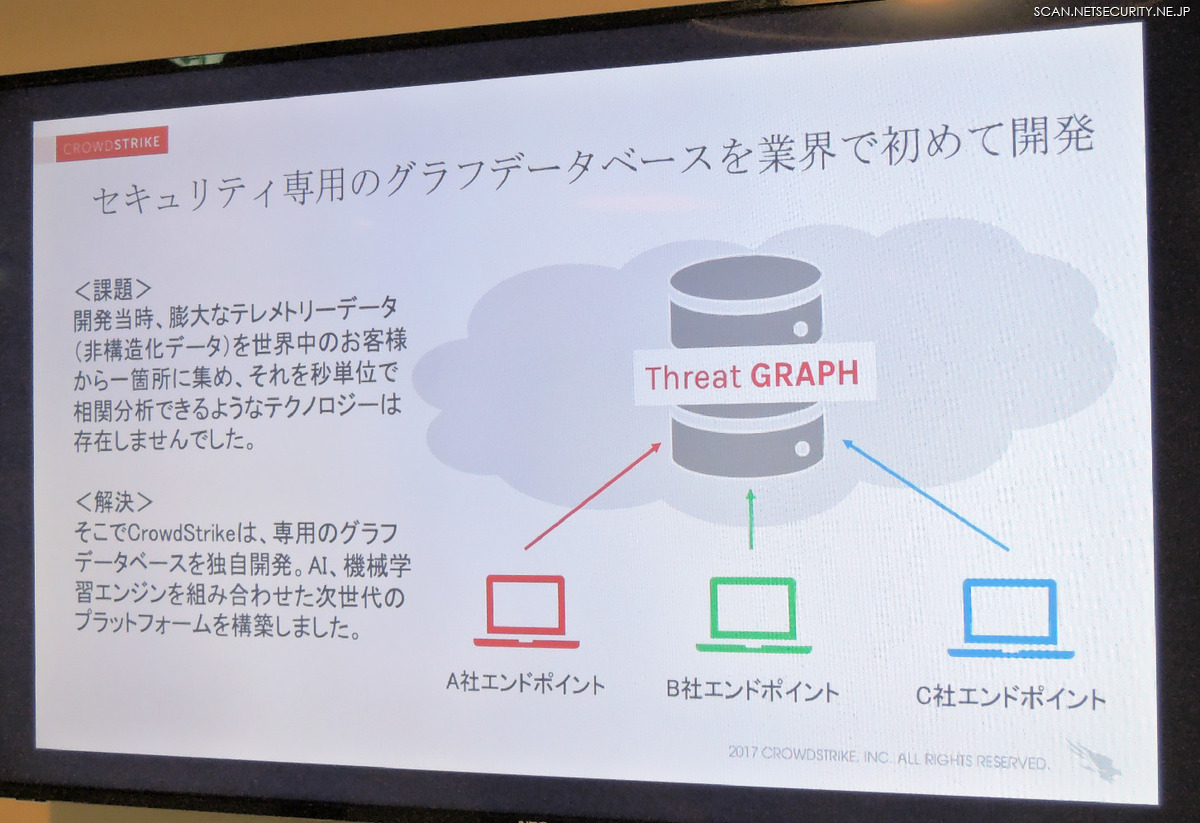

我々は、膨大な非構造化データであるログデータを集約、分析するために、セキュリティ専用に開発された独自の「スレットグラフ」と呼ばれるグラフデータベースを用い、機械学習( AI )を用いて IOC( Indicators of Compromise )、IOA( Indicators of Attack )を分析、検知しています。

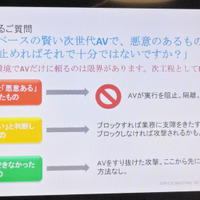

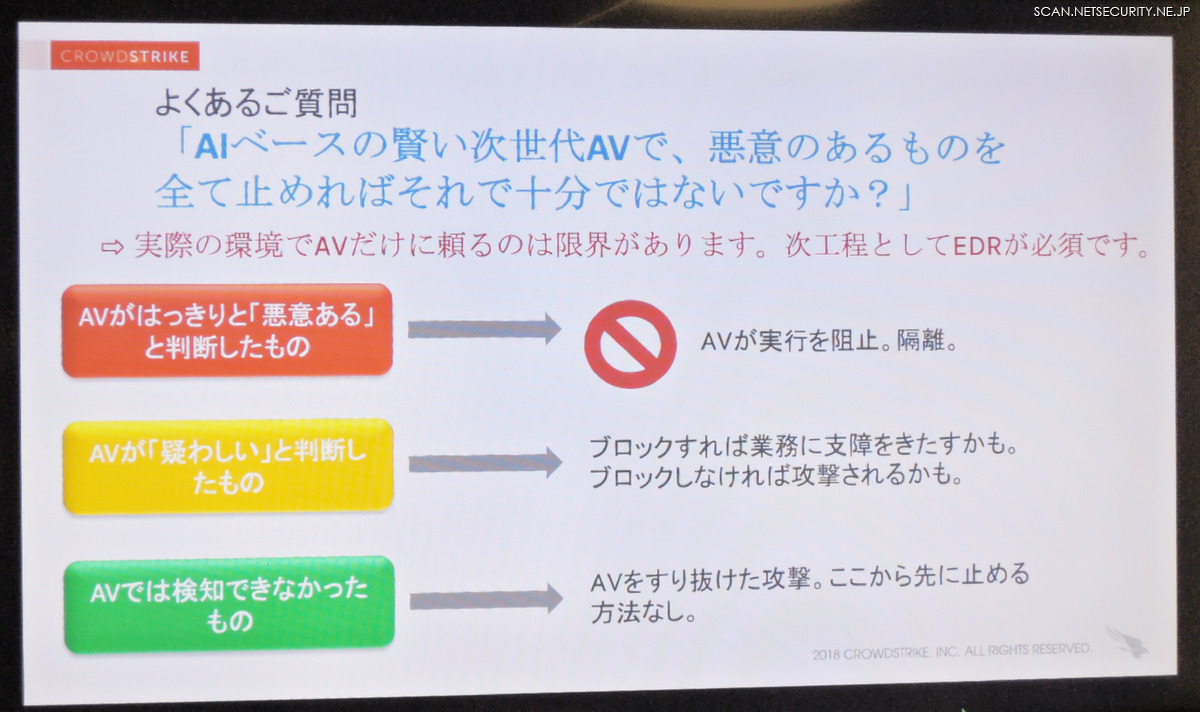

そして、AI の活用は、2 つの利点をもたらしています。1 つは、アンチウィルスの「検知」の精度を高めること、2 つめは、疑わしいファイルの振る舞いを見て、悪意あるプログラムであればブロックすること、すなわち EDR の工程での活用です。

――アンチウィルスと EDR を組み合わせた防御が可能になるということですね。

AI を活用し、アンチウィルスはますます検知の精度が上がっていますが、決して万能ではありません。というのも、実際に現場にアンチウィルスを導入すると、疑わしいファイルがたくさん検知されるからです。アンチウィルスを強化し、これらをすべてブロックすると、業務に支障を来してしまいますが、かといってブロックしなければ攻撃のリスクが高まってしまう。

●カーネルモードで動作する EDR のメリット

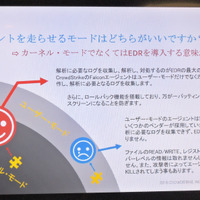

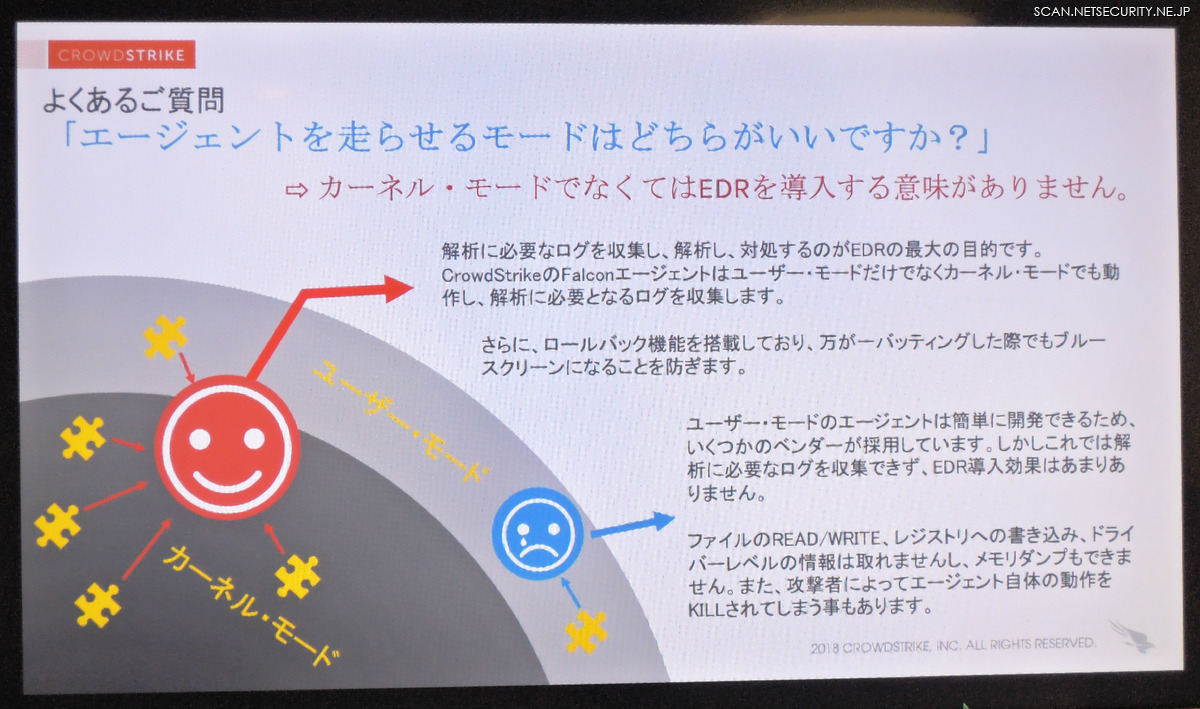

こうした状況に対応するには、アンチウィルスと組み合わせた EDR が必須となります。CrowdStrike の EDR は、カーネルモードで動作するのことが最大の特長のひとつです。EDR はネットワークの安全を監視するカメラのようなものなので、ファイルの読み出しと書き込みや、レジストリーへの書き込みなど、解析に必要なログ、いわば監視カメラ映像を、どれだけ深く収集できるかが鍵を握りますが、これらはユーザーモードでは取得できません。

攻撃者の多くはユーザーモードで侵入するので、そこにEDR のエージェントのプロセスが動いていると終了させられてしまいます。ちょうど「侵入した泥棒から、監視カメラに目隠しのテープを貼られてしまう」状況に似ています。

●すべてひとつのエージェントで

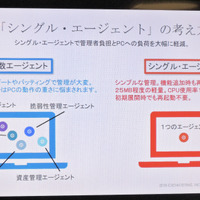

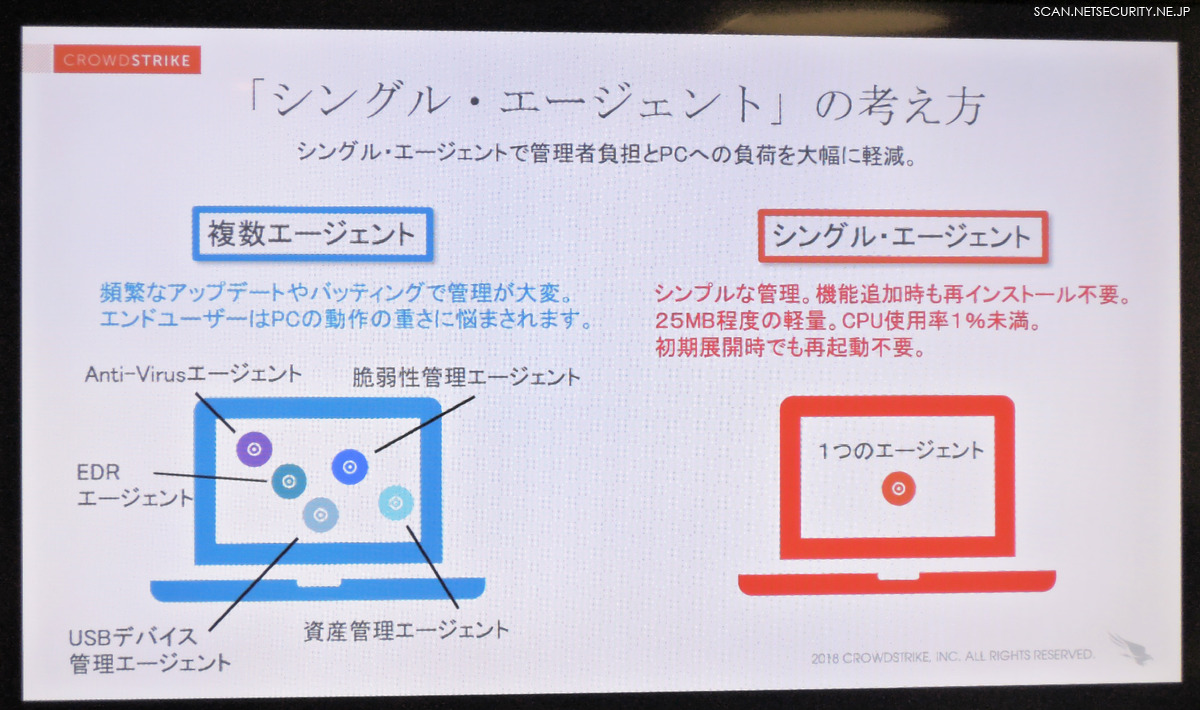

CrowdStrike のソリューションがクラウドであることの利点は、さまざまな機能を一つのエージェントで提供できる点にあります。これが 2 つめのテクノロジーの「シングル・エージェント」です。将来新たに必要な機能が追加されても、エージェントを増やす必要はありません。

通常は、USB 管理や資産管理など、各機能ごとにソリューションを契約しエージェントを導入することが多いのですが、端末に複数のエージェントを導入すると、コンソール画面の数が増えて管理者側の負荷が高まり、また、CPU の負荷によって PC の挙動も重くなるため、利用者の利便性も損ないます。

この点、CrowdStrike のエージェントは、25 MB 程度、CPU 使用率も 1 %未満と軽く、将来機能拡張時にもクラウド側でスイッチを入れればすぐにその機能が使えるようになります。

――なるほど。管理者負荷が高くないのですね。では 3 つめのテクノロジーは?

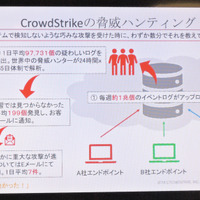

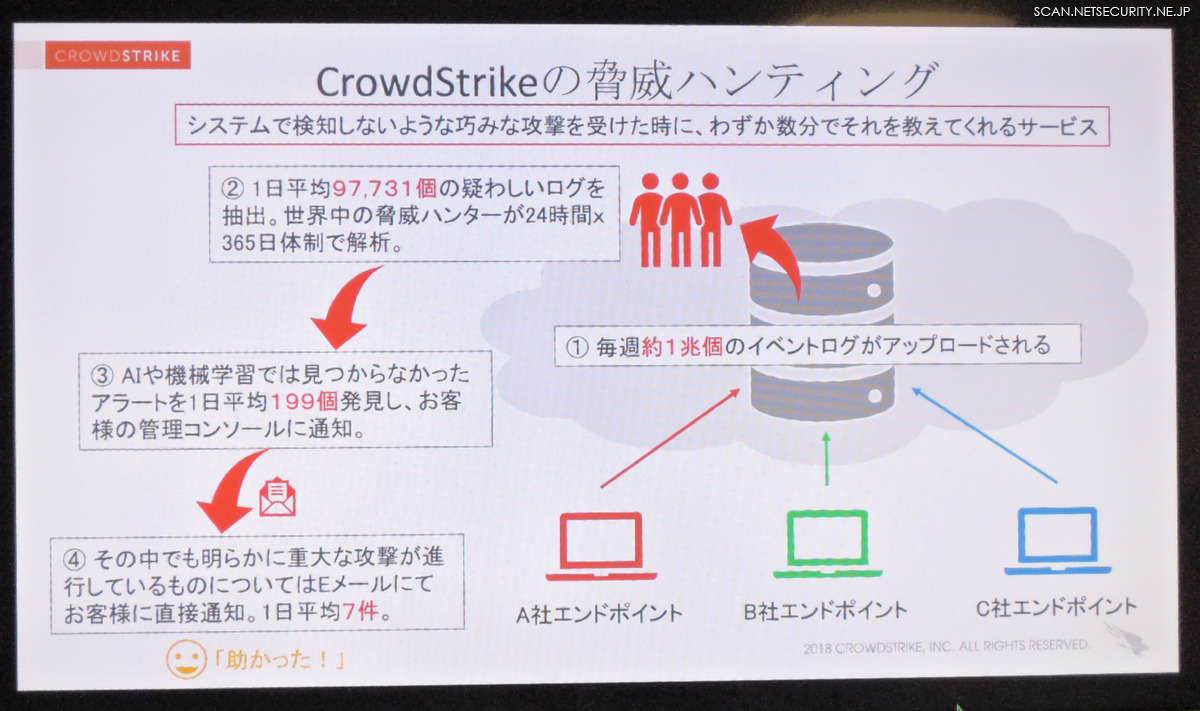

24 時間 365 日体制の脅威ハンティングです。アンチウィルスや EDR を導入しても、侵入されるケースはあります。こうした状況に備え、機械で検知できない攻撃を人力で調査して見つけ、攻撃が進行していればお客様に通知するサービスが脅威ハンティングです。

グローバルで、毎週、1 兆個ほどのイベントがアップロードされ、この中から疑わしいログを振り分けますが、AI や機械学習で見つけられなかったアラートが 1 日 200 個ほどあり、このうち、攻撃が 7 割ほど進行しているケースが、1 日に平均で 7 件ほどあります。グローバルの脅威ハンティングチームが、24 時間体制であらゆるタイムゾーンに対応し、ラテラルムーブメントの前にお客様に通知するこの脅威ハンティングは、日本で CrowdStrike を導入いただいているほとんどすべての顧客が契約しています。

――アンチウィルスと EDR で漏れた場合でも、「脅威ハンティング」で防御するということですね。4 つめのテクノジーは何ですか?

4 つめのテクノロジーは「脅威インテリジェンス連携」です。「アンチウイルス」「EDR」「脅威ハンティング」の 3 つをさらに強化する位置づけです。これはいわば、警備員の「目」に相当する役割です。

――はじめて日本で紹介されたときから、CrowdStrike はインテリジェンスが強味でしたね。しかしインテリジェンスは、ドイツやイタリアの高級車一台分くらいの費用が毎年かかる高額なイメージがあります。

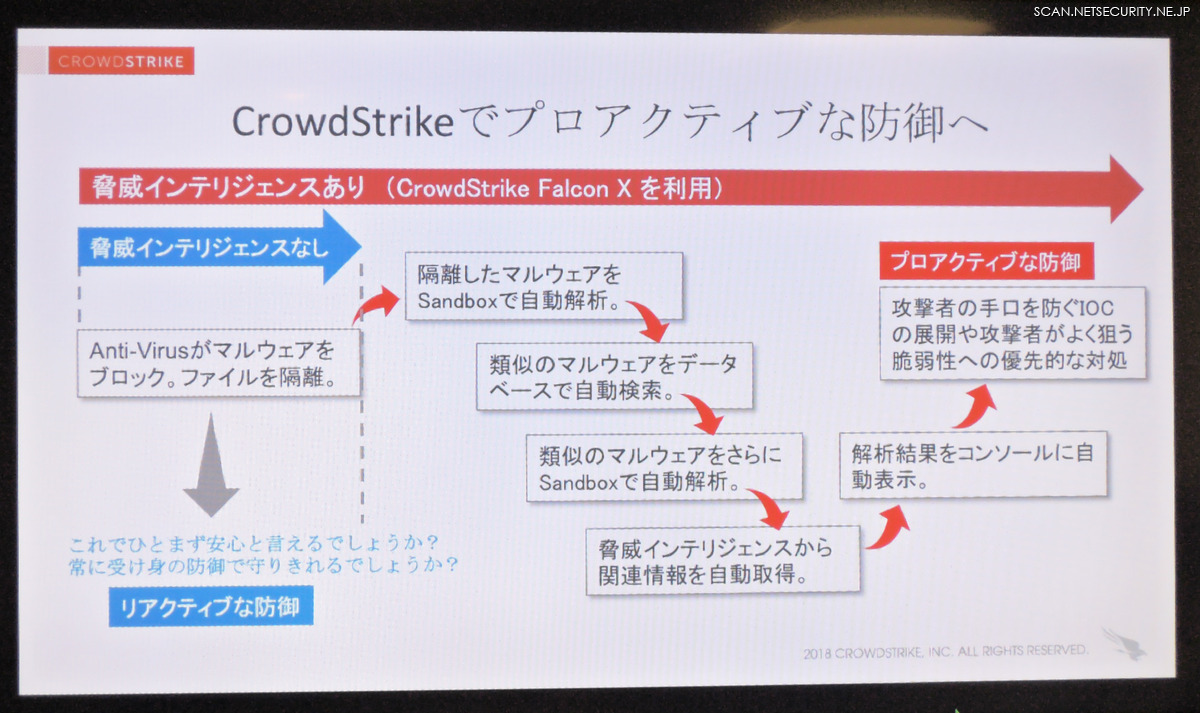

一般的に脅威インテリジェンスは価格が高く、一部のエンタープライズ企業以外は手が届きませんでした。これを、一般の企業向けに使えるようにしたのが「CrowdStrike Falcon X」です。アンチウィルスが検知、隔離したファイルを、我々のクラウドにあるサンドボックスで解析、このマルウェアを使っている犯罪グループは? 攻撃手法は? 狙っている情報は? 悪用する脆弱性は? 通信先は? といった解析結果をユーザーのコンソールに表示します。

これによって、対応に優先順位をつけるなどのプロアクティブな対策が可能になるほか、管理者が上司や経営層への報告にも活用することができます。料金体系は、1 端末あたりの課金となっており、これまでの脅威インテリジェンスに比べ、リーズナブルに利用可能となっています。

―― CrowdStrike サービス全体の構成を教えて下さい。

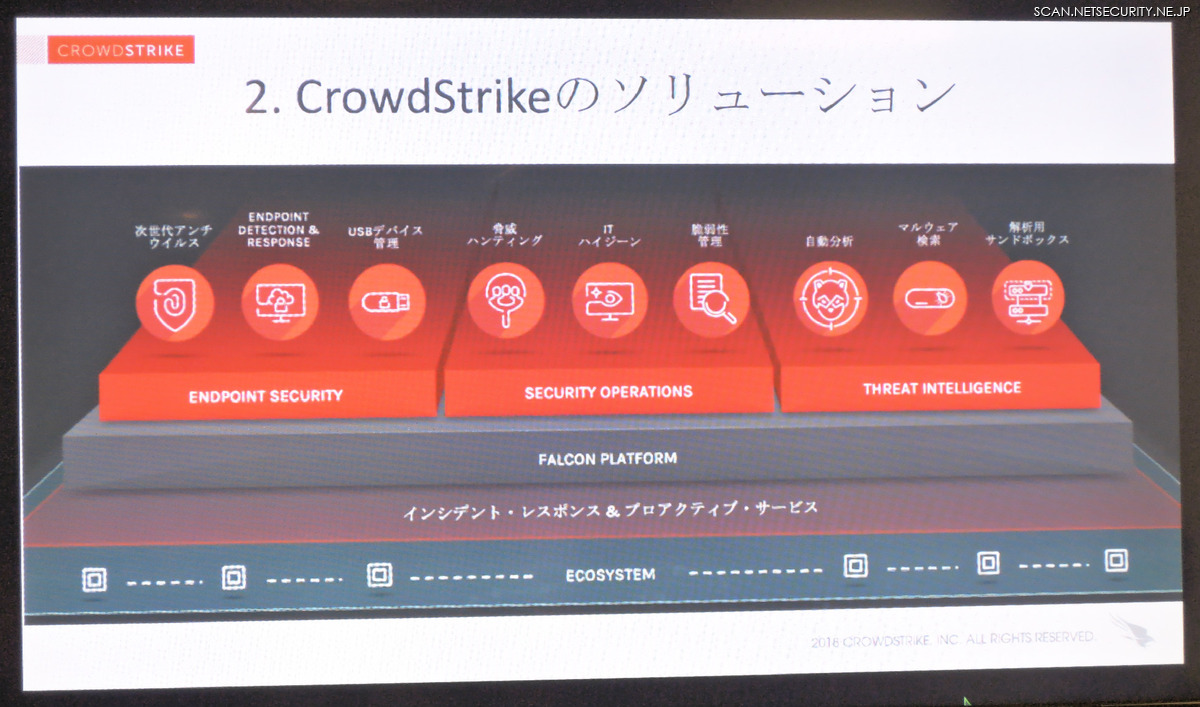

利用可能な機能としては以下のようなものがあります。まず、エンドポイント機能では、アンチウィルスやEDR、そして、USBデバイス管理などの機能があります。

また、セキュリティ運用では、脅威ハンティングや IT 資産管理を行う IT ハイジーン(衛生)、また脆弱性管理などの機能があります。

そして、脅威インテリジェンスでは、自動分析やマルウェア検索、解析用サンドボックスといった機能

以上すべての機能が一つのエージェントで利用可能です。

――国内のEDR市場の手応えはどう感じていますか?

ガートナーが発行する「Critical Capabilities for Endpoint Protection Platforms Report」の初版において、導入サイクルの非常に早い段階で新しいテクノロジーを採用する「リーンフォワード」な企業に焦点を当てた Type A のユースケースで最高スコアを獲得しました。(注:https://www.crowdstrike.com/sites/jp/crowdstrike-receives-highest-score-for-the-type-a-use-case-or-etoj/)

このような多くの海外での評価とともに、日本でも導入が進んでいます。日本の EDR 市場は当初はインターネット系企業を中心に少しずつ導入がはじまり、昨 2018 年はあらゆる業種のエンタープライズ企業に導入が進みました。2019 年はさらに様々な業種に普及していくでしょう。

―― 2019 年の展望についてお聞かせください。

EDR と次世代アンチウィルスをさらに普及させていくことです。特に、EDR 導入を検討する企業は、詳細な機能比較を経て導入を決める傾向があります。そうした企業に、私たちの独自価値をご理解いただき、テクノロジーの優位性を評価して導入してもらうことが重要です。

「 EDR を導入する企業は詳細な機能比較を経る」 CrowdStrike Japan株式会社 ジャパン・カントリー・マネージャー 河合 哲也 氏

「 EDR を導入する企業は詳細な機能比較を経る」 CrowdStrike Japan株式会社 ジャパン・カントリー・マネージャー 河合 哲也 氏―― くわしく機能比較すれば最後は CrowdStrike が選ばれるとは、自信に満ちた言葉ですね。

エンドポイント対策は、テクノロジーの転換点にあります。お客様の意識も変革の過渡期にあります。エンドポイントセキュリティを正しく理解してもらうこと、そのために、幅広いお客様にその重要性を伝えて行くことが我々のチャレンジだと考えています。

――ありがとうございました。