「Drupal」にリモートコード実行の脆弱性、アップデートを呼びかけ(ラック)

ラックは、「CMSのDrupal、RCEで危険度の高い脆弱性(CVE-2019-6340)。至急、最新版への更新を」と題する注意喚起を発表した。

脆弱性と脅威

セキュリティホール・脆弱性

同社のJSOCで同脆弱性を検証したところ、リモートからのOSコマンドの実行が可能であることを確認したという。脆弱性が悪用されると、Drupalが動作するサーバにおいて、任意のコードが実行(RCE)され、データの改ざんや流出などの被害が発生する恐れがある。また、すでに攻撃コードが公開されており、今後この脆弱性を悪用した攻撃が増加する可能性もある。

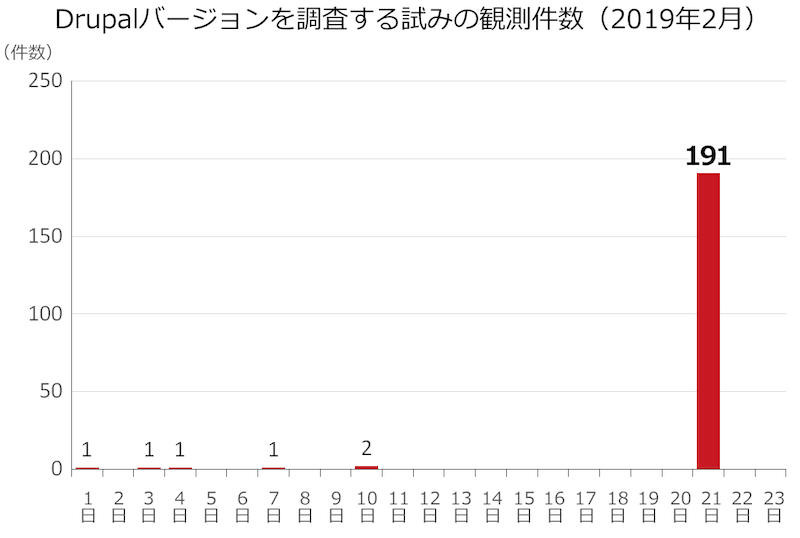

脆弱性の影響を受ける可能性のあるバージョンは、「Drupal 8.6.10 未満の Drupal 8.6.x」および「Drupal 8.5.11 未満の Drupal 8.5.x」。実際に、JSOCが設置しているスレットインテリジェンス基盤において、脆弱性情報の公開直後にDrupalのバージョンを調査する試みを多数観測している。同社では、Drupalを使用している場合は脆弱なバージョンのものでないかを至急確認し、最新のバージョンにアップデートするよう呼びかけている。

関連記事

この記事の写真

/