楽天を騙るフィッシングメールを確認、注意喚起を発表(フィッシング対策協議会)

フィッシング対策協議会は、楽天を騙るフィッシングの報告を受けているとして注意喚起を発表した。

脆弱性と脅威

脅威動向

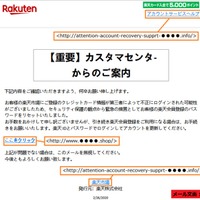

【楽天市場】お支払い方法を更新してください(自動配信メール)[時刻]

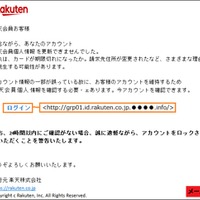

【重要】楽天株式会社アカウントの 情報を確認する必要があります [日時]

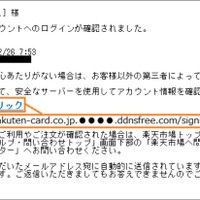

[楽天]ログインしましたか?([日時])

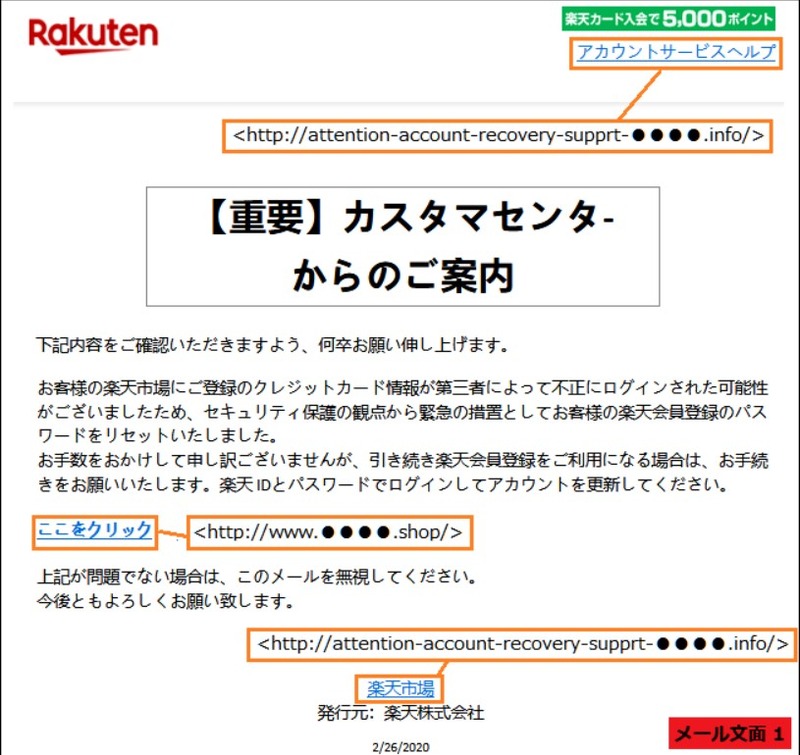

メールの本文は、不正ログインの発生やアカウントを更新できなかったとして、アカウント情報を更新するためにリンクをクリックさせようとする。確認されたフィッシングサイトのURLは以下の通り。

http://rakuten-card.co.jp.●●●●.ddnsfree.com/signin.php?●●●●

http://●●●●.ddnsfree.com/

http://grp01.id.rakuten.co.jp.●●●●.info/

http://●●●●.world/

http://ruanzjp.●●●●.cn/

http://www.●●●●.shop/

http://attention-account-recovery-supprt-●●●●.info/

なお、上記以外のメールの件名や、サイトのURLが使われている可能性もある。。

同協議会によると、2月28日14時の時点でフィッシングサイトが稼働中であり、JPCERT/CCにサイト閉鎖のための調査を依頼中としている。また、類似のフィッシングサイトが公開される可能性があるため、引き続き注意を呼びかけている。さらに、このようなフィッシングサイトにてユーザ ID、パスワード、メールアドレス、郵便番号、住所、生年月日、電話番号、カード番号、カード有効期限、セキュリティコード、カード名義人、本人認証のログイン ID およびパスワードなどを絶対に入力しないよう呼びかけている。

関連記事

この記事の写真

/