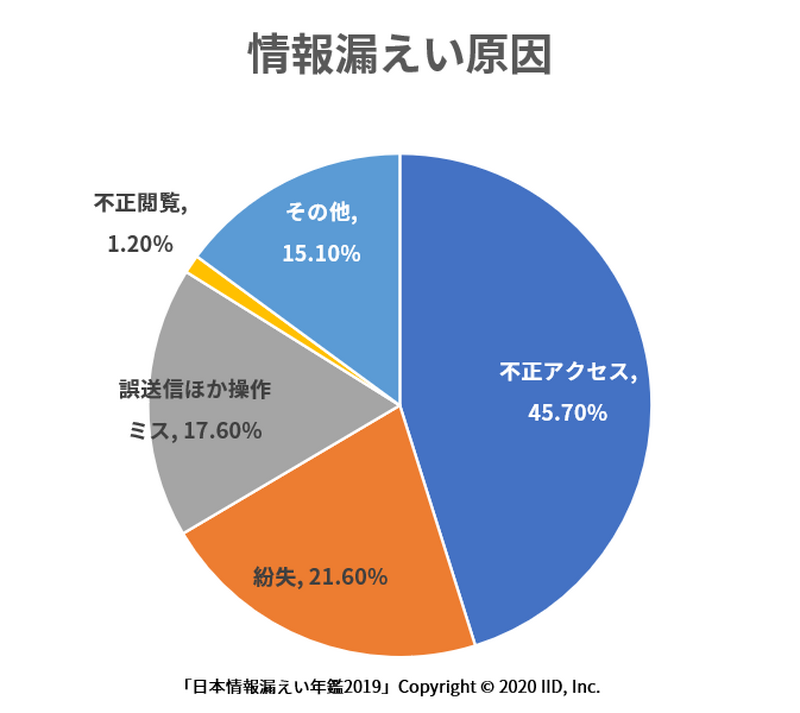

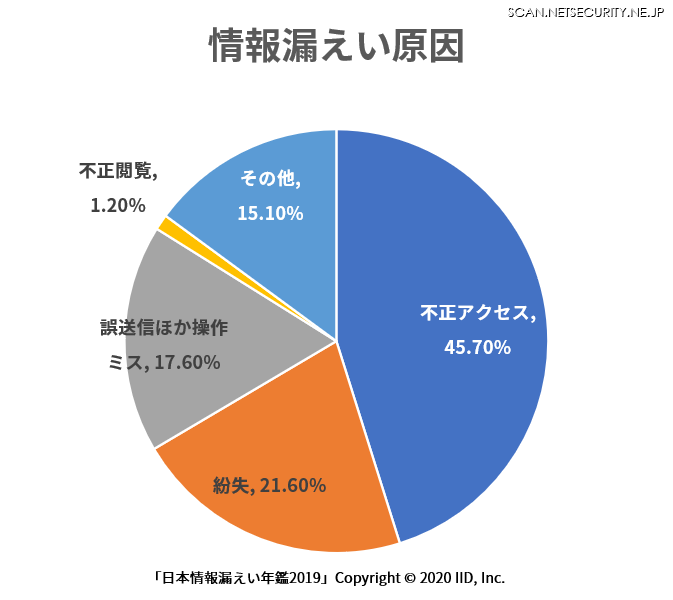

●代表的漏えい原因

本年鑑は、収録されている全事故について

・事故発生のリリース発表日

・企業・団体名

・漏えい件数

・漏えい原因

・関連 URL (調査結果等のプレスリリースなど)

を記載する。

その中でも関心の高い「漏えい原因」は以下のように分類される、代表的な分類を挙げる。

・盗難

車上荒らしや事務所荒らし等によって、個人情報を記録、保存した PC や記憶媒体、紙媒体等を盗難された場合を指し本年鑑では 7 件収録されている。

・不正アクセス

主に外部からの不正侵入や他人のログイン情報の悪用等、「不正アクセス行為の禁止等に関する法律」により定義される不正アクセス行為全般を指し本年鑑では 112 件収録されている。なお、不正アクセス行為のみで情報漏えいが伴わない場合も記載対象とした。

・不正閲覧

組織内の規定に反し、業務上必要無い個人情報を閲覧した場合を指し本年鑑では 3 件収録されている。なお、閲覧した情報の組織外への漏えいは無い。

・紛失

個人情報の媒体( USB メモリ等の記憶媒体、カセットテープ、紙媒体等)を問わず企業等の個人情報が、事業所の内外を問わず紛失した場合を指し本年鑑では 53 件収録されている。

●誤送信ほか操作ミス

個人情報を含むメールやファイルを、誤った宛先にメールや FAX で送信したり、メール送信の際に複数の宛先を受信者が閲覧できる状態でメール送信する等の誤送信や操作ミス全般を指し本年鑑では 43 件収録されている。

・不正アクセス 112件 45.7%

・不正アクセス 112件 45.7%・不正閲覧 3件 1.2%

・紛失 53件 21.6%

・誤送信ほか操作ミス 43件 17.6%

●古くて新しい「誤送信」

上記で挙げた件数を見れば、情報漏えいといえば、個人情報保護法施行直後は Winny 等のファイル共有ソフトによる漏えい、現在は不正アクセスによる漏えいが増えているイメージを持つが、同時に依然として「紛失」や「誤送信ほか操作ミス」等の、事故を引き起こした本人に悪意の無い、ヒューマンエラーによる漏えいの占める割合は多い。

しかも「誤送信ほか操作ミス」は、過去から本質的な対策がされないまま現在も漏えいが続いている。本稿では解決が特に難しい厄介な問題「メール誤送信」について分析したい。

先述した通り「誤送信ほか操作ミス」が原因の情報漏えいは 43 件、この中には FAX や郵送の誤送付を含むので、これらを除外した「メール誤送信」が 28 件、全体の 1 割強にもなる。

●メール誤送信発生のプロセス

では、どのようにしてメール誤送信は起こるのか? そのプロセスを見ていこう。

メール送信する際は「宛先欄」「件名」「本文」を入力することになるのだが、この「宛先欄」にメールアドレスを入力することができる項目は通常 3 ヶ所ある。

1 つ目は「宛先」( TO )欄。名前の通りメールを送りたい相手のアドレスを入力する項目である。この欄に入力した場合は、他の受信者にもメールアドレスが表示される。

2 つ目は「カーボンコピー」( CC )欄。直接の宛先ではないが、メール情報を共有したい相手(上司や同僚や関係者等)のアドレスを入力する項目で、メールの複製が送られる。「 TO 」欄と同じく他の受信者にもメールアドレスが表示される。

3 つ目は「ブラインドカーボンコピー」( BCC )欄。「カーボンコピー」と同様、メール情報を共有したい相手のアドレスを入力する項目であり同様にメールの複製が送られるが、他の受信者には BCC 欄に記載したメールアドレスは表示されない。同報メールを送りたいが、そのことを知らせる必要がない、あるいは知らせたくない場合に使用する。

誤送信の原因は、メールを複数人に一斉送信する際、メールアドレスを BCC 欄ではなく、TO 欄または CC 欄に入力してしまい、そのままチェックを怠り、あるいはそれが正しい運用であると誤解したまま送信したことによるものが原因のほとんどを占める。

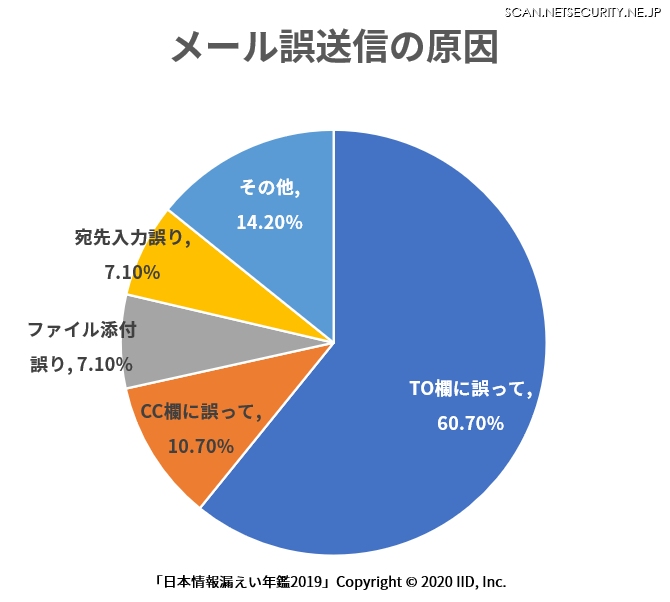

●メール誤送信の原因内訳

以下がメール誤送信の原因内訳だ。

・TO 欄に誤って 17件 60.7%

・TO 欄に誤って 17件 60.7%・CC 欄に誤って 3件 10.7%

・ファイル添付誤り 2件 7.1%

・宛先入力誤り 2件 7.1%

・その他 4件 14.2%

CC ではなく TO 欄に誤って入力が 6 割。そもそも「宛先」「カーボンコピー」「ブラインドカーボンコピー」のそもそもの機能が理解されているか、現場でどのような指示がなされているのか疑問がある。

●メール誤送信、再発防止策実例

誤送信を行った企業や自治体等は再発防止策として「個人情報の管理について周知を徹底する」「チェックを徹底する」「複数人で宛先のチェックを行う」等の対策を挙げる。

以下に実際に掲げられた「再発防止策」を、具体的な組織名称は匿名としたうえで代表的なものをいくつか抜粋する。

「個人情報を含む重要なメールや複数のお客様に対するメール送信時の作業手順と遵守するべき事項を社員全員に周知徹底し、今後も継続的に個人情報保護及び情報セキュリティ教育を徹底し情報管理への感度の引上げを図る」(民間企業)

「個人情報の取り扱いに関する社内教育と管理体制の更なる強化に取り組む」(民間企業)

「今後は個人情報の厳格な管理を行い、メール送信の際は複数での確認を徹底し、職員研修等により再発防止を図る」(自治体)

「職員に改めて周知徹底を図るとともに、外部の複数の宛先にメールを送信する場合は、2人以上の職員によって宛先の確認を行うことを徹底する。」(学校法人)

「個人情報の取り扱い及び情報セキュリティに関する管理体制の見直しを行う」(民間委託企業)

「今後はメール配信時にはシステムによる送信先指定や複数名が確認を行う」(国立施設)

「E-mailの同報送信を複数人で担当することによる相互確認のフローを定める」(民間企業)

「実効的な措置を講じ,職員に対する個人情報保護の重要性についての教育と管理体制の更なる強化に取り組む」(官公庁)

「個人情報を含む重要なメールや複数先へのメール送信時の作業手順と留意事項を周知徹底と、個人情報取り扱いについてのリスクの認識を徹底する」(自治体)

「メール送信時のチェック体制を強化し個人情報取り扱いについて細心の注意を払うとともに、職員に対して指導を徹底する」(自治体)

「教職員に対し、情報の取扱いと管理を適切に行うことを徹底する」(学校法人)

「全社員に対し個人情報の管理について厳重に周知徹底を行うとともに、今後も継続的に全社員に対する情報セキュリティ教育と指導を徹底する」(民間企業)

「複数のお客様に対して一斉に電子メールを送信する際に遵守すべき事項を、全社員に周知徹底するとともに、今後も継続的に全社員に対して個人情報保護および情報セキュリティ教育を徹底」(民間企業)

「個人情報保護の重要性について意識高揚を図り、一層の厳正管理を徹底する」(民間企業)

「情報管理の厳格化に努める」(公共団体)

「個人情報の管理体制を改めて徹底するとともに個人情報の取扱いについて周知を図る」(民間企業)

「メールアドレスを含むお客様情報の重要性に対する意識向上と管理徹底を計る」(民間企業)

「職員に対し、情報の適切な管理について周知徹底を図るよう指導を行う」(官公庁)

「複数のアドレス宛に同時にメール送信する場合には必ず複数の職員で確認するとともにBCC送信を徹底、職員研修を行い個人情報の取り扱いについて周知徹底を図る」(自治体施設)

●メール誤送信の本質的な解決策とは

上記再発防止策を見てみると、言い方は違えど、ほぼ次の 2 点に集約される。

・作業手順を徹底する。特に複数人での確認を徹底する

・個人情報の取り扱いについて社内教育を行う

つまり「作業手順を徹底していなかったから」「複数人での確認をしなかったから」「個人情報の取り扱いについての社内教育が足りなかったから」事故が起こったと判断していることになるが果たしてそうだろうか。

●プライバシー先進国のプライバシー企業でも起こったメール誤送信

2018年、ヨーロッパの中でも尖ったプライバシー先進国として知られるドイツにある、プライバシー広告ブロッカー「 Ghostery 」で知られる Cliqz 社が、Ghostery ユーザー向けに BCC メール送信によるメールアドレス流出を引き起こした。悪かったことに内容が GDPR に関わるものであったことで、国際的な祭りに発展した。ただしどちらかというと好意的文脈であった。あきらめの先のおかしみということか。

ルールは形骸化しヒューマンエラーをゼロにはできない。筆者がかつて取材した、とあるセキュリティ企業は、CC 機能をつぶしたメールソフトをわざわざ開発して全社員に使わせていた。インターネットの利便性を後退させる抜本的対策といえるだろう。こうした対策ができるならともかく、誤送信は本質的な解決策実施が難しい。

ひとつ言えることは、作業者個人やそのチームの実務能力や、作業者個人のリテラシーに原因を帰するのではなく、組織の問題として捉えることは必須であるということだ。

●霞ヶ関官庁内閣官房でもメール誤送信が発生

誤送信を起こした企業や団体の中には、「誤送信を発生させないメールマガジン専用のソフトフェアを導入する」(公益財団法人)、「同報者の宛先が表示されないメール配信システムを利用する」(民間企業)等の対策を挙げている組織が存在するが、これはほんの僅か 3 件程である。

2020 年 3 月 16 日には、霞ヶ関官庁の内閣官房でも BCC メール送信によるメールアドレス流出が発生し関係者を驚かせた。電子メールを業務に使い続ける限り今後も変わらず誤送信による情報漏えいは続くだろう。

極端なたとえになるが、その高低は別として確率論的に事故が起こる車両にドライバーを乗務させ、事故発生時にドライバーに事故原因を帰するようなことはあってはならない。組織が解決する課題と認識することが第一歩になるだろう。