Siemensが複数製品のアップデートを公開、アップデートを呼びかけ(JVN)

IPAおよびJPCERT/CCは、Siemensが複数の製品に対するアップデートを公開したと「JVN」で発表した。

脆弱性と脅威

セキュリティホール・脆弱性

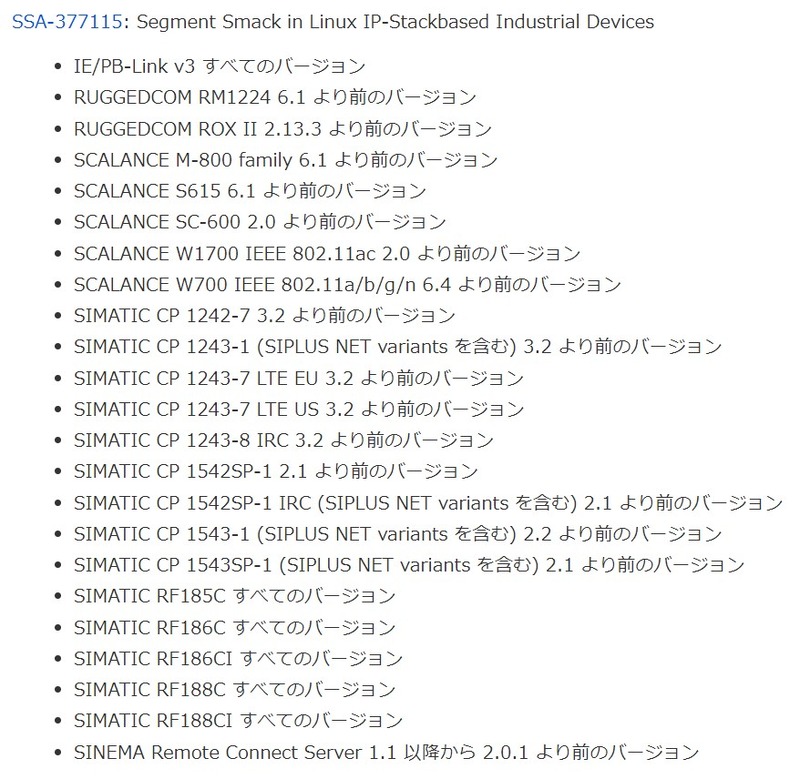

SSA-377115:Segment Smack in Linux IP-Stackbased Industrial Devices

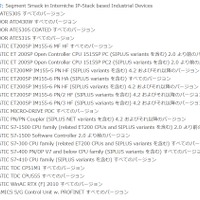

SSA-593272:Segment Smack in Interniche IP-Stack based Industrial Devices

SSA-102233:Segment Smack in VxWorks-based Industrial Devices

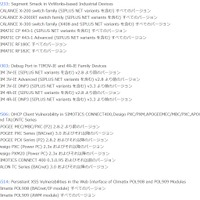

SSA-359303:Debug Port in TIM3V-IE and 4R-IE Family Devices

SSA-162506:DHCP Client Vulnerability in SIMOTICS CONNECT400,Desigo PXC/PXM,APOGEEMEC/MBC/PXC,APOGEEPXC Series,and TALONTC Series

SSA-886514: Persistent XSS Vulnerabilities in the Web Interface of Climatix POL908 and POL909 Modules

想定される影響は各脆弱性により異なるが、サービス運用妨害(DoS)攻撃を受けたり、遠隔の第三者によるデバッグ機能の利用、第三者による機器の IP アドレスの変更、クロスサイトスクリプティングによる情報の改ざん・窃取などの影響を受ける可能性がある。

JVNでは、開発者が提供する情報をもとに最新版へアップデートするよう呼びかけている。また、脆弱性ごとのワークアラウンドも紹介している。

関連記事

この記事の写真

/

![中国の APT グループによる COVID-19 関連の攻撃が観測 ほか [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/30969.png)