株式会社マウスコンピューターは5月15日、5月13日に公表した同社内への標的型攻撃メールによる個人情報流出の可能性について続報を発表した。

これは5月8日午後5時5分に、同社内に対し標的型攻撃メール(フィッシングメール)が送信され、同社社員(購買部部員)1名が偽のサイトへ誘導され、メールIDとパスワードを盗取され、その後、該当社員のIDとパスワードを使用した不正アクセスがあり、5月12日午前11時16分にはフィッシングメールが送信されたというもの。フィッシングメール受信者からの通報で発覚した。

該当社員のアカウントから送信されたフィッシングメールは1,220件で、現時点で宛先は法人顧客・取引先であることが判明している。

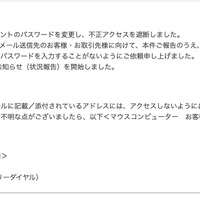

同社では不正アクセスを受けた当該社員のメールアカウントのパスワードを変更し不正アクセスを遮断、フィッシングメール送信先の顧客・取引先に対し本件を報告し、同様のメールを受信した場合には当該メールを削除することとID、パスワードを入力しないよう依頼した。

同社では引き続き、同社から送信された不審なメールに記載されているアドレスへのアクセスや添付ファイルを開封しないよう注意を呼びかけている。

これは5月8日午後5時5分に、同社内に対し標的型攻撃メール(フィッシングメール)が送信され、同社社員(購買部部員)1名が偽のサイトへ誘導され、メールIDとパスワードを盗取され、その後、該当社員のIDとパスワードを使用した不正アクセスがあり、5月12日午前11時16分にはフィッシングメールが送信されたというもの。フィッシングメール受信者からの通報で発覚した。

該当社員のアカウントから送信されたフィッシングメールは1,220件で、現時点で宛先は法人顧客・取引先であることが判明している。

同社では不正アクセスを受けた当該社員のメールアカウントのパスワードを変更し不正アクセスを遮断、フィッシングメール送信先の顧客・取引先に対し本件を報告し、同様のメールを受信した場合には当該メールを削除することとID、パスワードを入力しないよう依頼した。

同社では引き続き、同社から送信された不審なメールに記載されているアドレスへのアクセスや添付ファイルを開封しないよう注意を呼びかけている。