講師 はせがわようすけ氏、PCI DSS 要件 6.5 安全なコーディング技法のオンライントレーニング(fjコンサルティング、セキュアスカイ・テクノロジー)

fjコンサルティングとセキュアスカイ・テクノロジーは、PCI DSS準拠維持のための「【PCI DSS要件6.5対応】開発者向け年次オンライントレーニングコース」の提供を開始した。

製品・サービス・業界動向

新製品・新サービス

PR

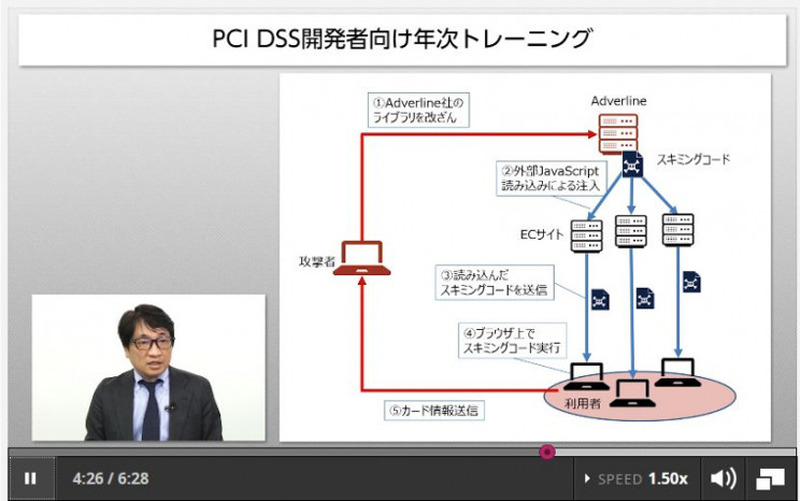

同サービスは、PCI DSS 要件 6.5 において、1 年間に一度受講が求められている「安全なコーディング技法」についてのトレーニングを eラーニング形式で提供するもの。PCI DSS に特化した開発者向けの年次オンライントレーニングとしては日本初の試みだという。料金は受講者 1 名につき 3 万円(税別)

同トレーニングコースは、PCI DSS を専門とするペイメントカードセキュリティ業界のコンサルタントと国内のセキュリティコミュニティの第一人者が作成したオリジナル教材による実践的な講義。直近 1 年間で発生した国内外の事例を元に、攻撃手法と発生する事象、それぞれに対するシステム構成およびコーディングの留意点を解説する。

PCI DSS のコンサルタントとして国内随一の実績を持つfjコンサルティング株式会社 代表取締役CEO 瀬田陽介氏、そしてOWASP Japan ボードメンバーや CODE BLUE レビューボードメンバーなどを務めながら、長くセキュリティの第一線で活躍をつづける、株式会社セキュアスカイ・テクノロジー 取締役CTO はせがわ ようすけ氏が講師をつとめる。

《ScanNetSecurity》

関連記事

この記事の写真

/