CMJ マルウェアラボ、2020 年のアニュアルレポート公開 ~ ランサムウェア攻撃事例が詳細

キヤノンマーケティングジャパン株式会社は3月9日、2020年の国内マルウェア検出状況に関する年間レポートを公開した。同レポートでは、2020年に検出されたマルウェア、および発生したサイバー攻撃事例について解説している。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

同レポートによると、2020年に国内で検出されたマルウェアの多くはWebブラウザ上で実行される脅威で、検出数上位10種のうち8種を占め、JS/Adware.Subpropが最多であった。マルウェア以外のネットワーク攻撃では、リモートワーク増加に伴いリモートデスクトッププロトコル(RDP)を狙ったブルートフォース攻撃を検出するIncoming.Attack.Genericが最多となった。

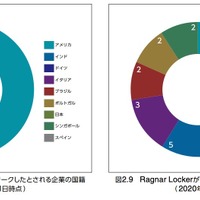

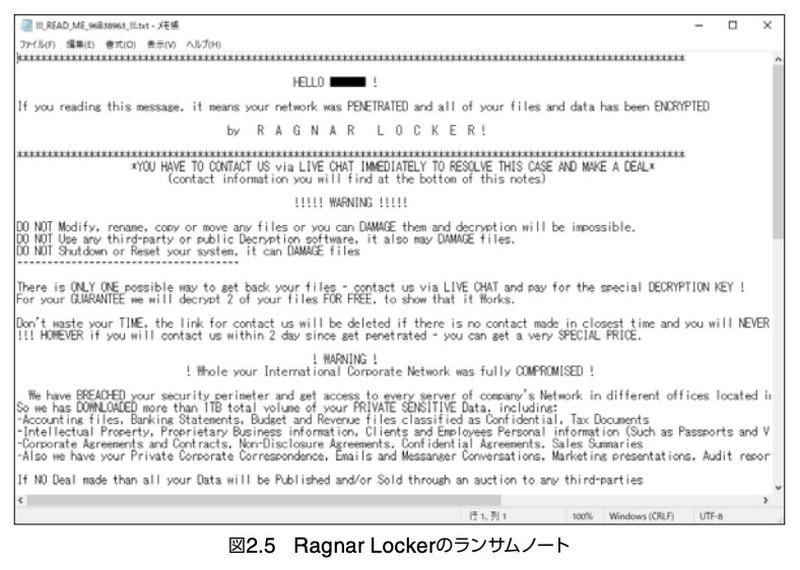

また同レポートでは、2020年に猛威を振るった暴露型ランサムウェア攻撃について、従来の不特定多数に対する攻撃ではなく、特定の規模の大きい組織に標的を絞って攻撃を行う傾向が年々高まり、それに伴い身代金の要求額も増加し、日本企業の身代金支払額が平均で1.2億円にのぼることが明らかになったと紹介している。同レポートでは暴露型ランサムウェアの攻撃事例として、Avaddon、Ragnar Locker、SunCryptについて詳説、特にRagnar Lockerについては、暴露型ランサムウェアの中でも被害件数が多く、攻撃の特徴として隠密性の高さがあることを指摘、セキュリティソフトの検出をどのように回避するか解説している。本項目の最後では、ランサムウェア被害に遭わないために感染を防ぐための対策、感染した場合に被害を最小限に抑えるための対策、情報窃取への対策の3つに分類し取り上げている。

同レポートでは2020年も多数検出されたEmotetについて、9月以降に確認されたアンチウイルスベンダーのサポートセンターを装う事例などを含め、他2件の事例や対策について解説している。

関連記事

この記事の写真

/

![フロリダ州浄水システム攻撃/APOMacrosploit 仏人関係者/とびきり大きなデータリーク ほか [Scan PREMIUM Monthly Executive Summary] 画像](/imgs/p/VBQCg88_AM0-DSZSF4-0dQsJwAfOBQQDAgEA/33615.jpg)