なりすましメールなどフィッシングによる侵害が増加しています。この“なりすましメール”に有効な対策やキーワードが、DMARC、BIMI、そして VMC です。

DMARC と BIMI の導入に関する技術支援を提供する TwoFive と、世界で初めて VMC を提供開始したデジサートは、7 月 6 日「フィッシングサイトを見分けるウェビナー」を開催。以下、本ウェビナーの両社セッションから、DMARC と BIMI の特徴や設定方法、VMC のメリットなどについて紹介します。

●なりすましメールがもたらす問題の整理と対策

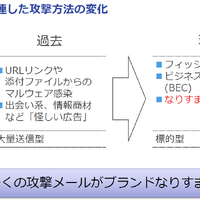

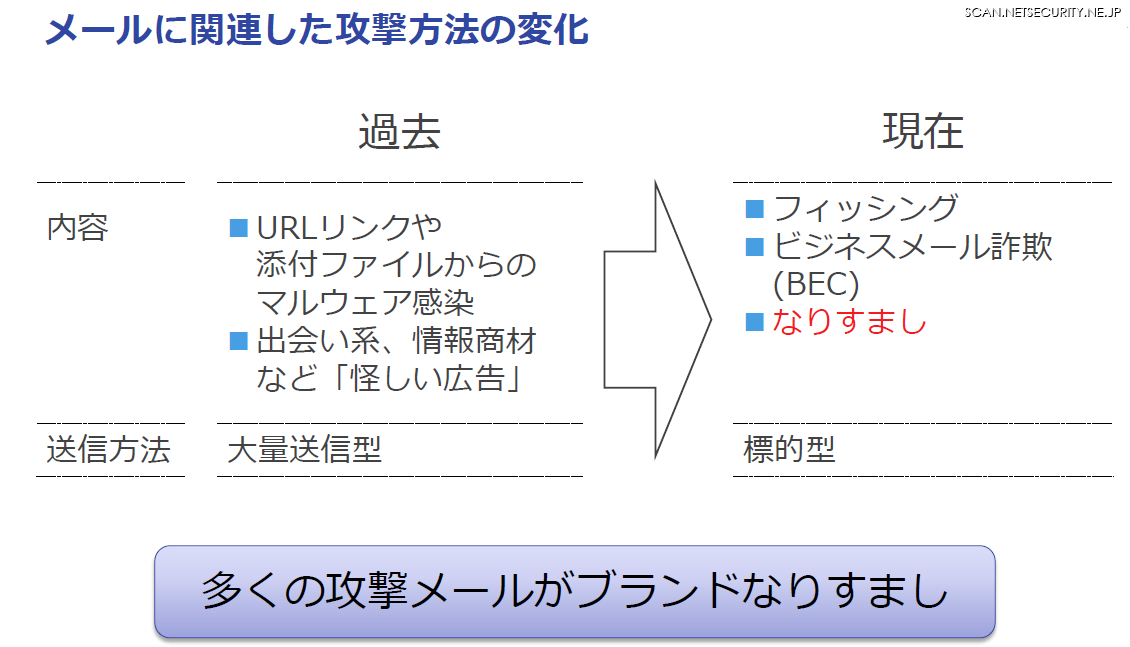

メールを介した攻撃は以前からありますが、現在はその手法が大きく変化しています。以前は、URLリンクや添付ファイルからマルウェアに感染させようとするメールや、出会い系や情報商材などの怪しい広告が、不特定多数に大量送信されていました。これらの攻撃は現在も存在していますが、近年急激に増加したのが、フィッシングやビジネスメール詐欺(BEC)といった、なりすましメールです。

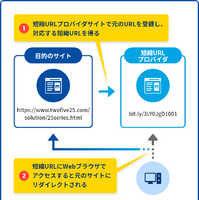

フィッシングはさまざまなブランドになりすまし、本物そっくりな偽の Webサイトに誘導して ID とパスワード(ログイン情報)を入力させ、それらを盗み出そうとします。犯罪者は、ログイン情報を悪用して本人になりすましてログインし、悪用したり、ログイン情報を売ったりします。BEC は企業の経営層などになりすましたメールを、その企業の経理担当などに送り、不正な宛先に送金させようとするものです。こちらは標的型といえます。

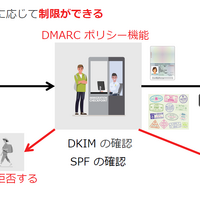

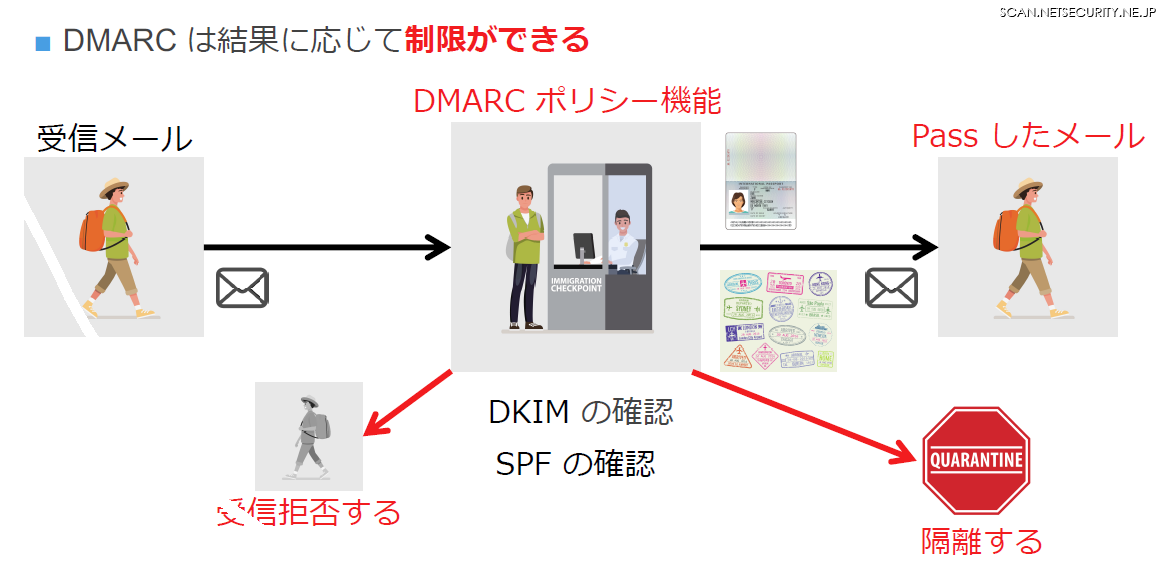

こうしたなりすましメールを見破るための技術が、送信ドメイン認証技術です。空港の入国管理に例えると、空港では入国しようとする人に対して、パスポートのチェックや経由国の確認といった入国審査をします。送信ドメイン認証も同じで、送信者のチェックを行います。ただし、これまでの SPF(IPアドレス)や DKIM(電子署名)では、確認や認証はするものの、すべてのメールを通過させます。入国管理の例で言えば、審査(認証)結果をパスポートに記録するだけです。

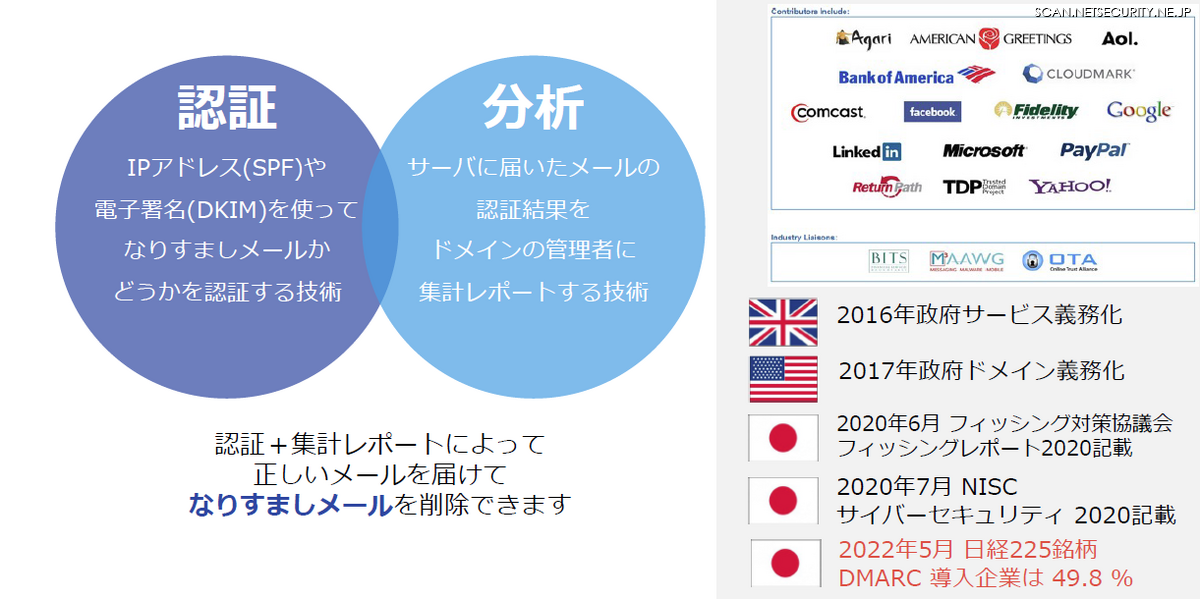

そこで、2012 年頃から普及し始めたのが DMARC(ディーマーク)という新しい技術です。DMARC には、認証と分析という大きく 2 つの側面があります。認証では、SPF や DKIM でのチェックを行い、なりすましメールを拒否します。分析では、SPF や DKIM により、なりすましメールかどうか判定した結果を、ドメインの管理者に報告します。これにより、正しいメールをきちんと受け取り、なりすましメールを拒否することが可能になっています。

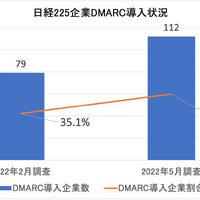

海外では 2016 年以降、DMARC の義務化や普及が進んでいます。日本国内でも、最近の TwoFive の調査では、日経225銘柄の企業の半数近くがすでに DMARC に対応していることが分かっています。特に技術系や消費系などの分野はブランドのなりすましが横行しているためか、DMARC の導入が加速している傾向も見られます。

●DMARC の記述方法

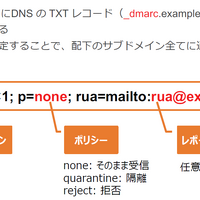

DMARC には、ポリシー機能が用意されています。これは、DMARC の認証に失敗した場合、受信者がどのように処理するのが良いかを、送信側が宣言するものです。ポリシーには、none、quarantine、reject の 3 つがあります。none は、認証はしますが何もせずに受信箱に届けます。quarantine は、認証に失敗したメールを隔離したり、迷惑メールフォルダなどに入れたりします。そして reject は、認証に失敗したメールをドロップ(破棄)するという指示です。これを入国管理に当てはめると、quarantine はその場で隔離、reject は入国を拒否するということになります。

DMARC の認証仕様では、先ほどのポリシー機能によるメールの取り扱い指定のほか、SPF と DKIM のいずれかの認証がパスすれば良いということになっています。そして、ヘッダーFrom を保護できることもポイントです。ヘッダーFrom とは、メールソフトなどで「差出人」として表示される部分で、DMARC ではここに記載されるメールアドレスのドメイン名をチェックします。SPF や DKIM は別のところをチェックするので、ヘッダーFrom のドメインがなりすまされる可能性がありますが、DMARC ではそこを保護できるのです。

また、レポート機能により受信サーバからのフィードバックを得ることが可能です。メールのドメイン管理者は、フィードバックを獲得することで、認証結果の状況を把握できるわけです。例えば、送信元の IPアドレスといった情報を 1 日 1 回、定期的にフィードバックし、活用することが望ましいでしょう。このレポート機能は、先ほど入国管理でいえば、入国審査の統計情報を大使館などに報告することに例えられます。

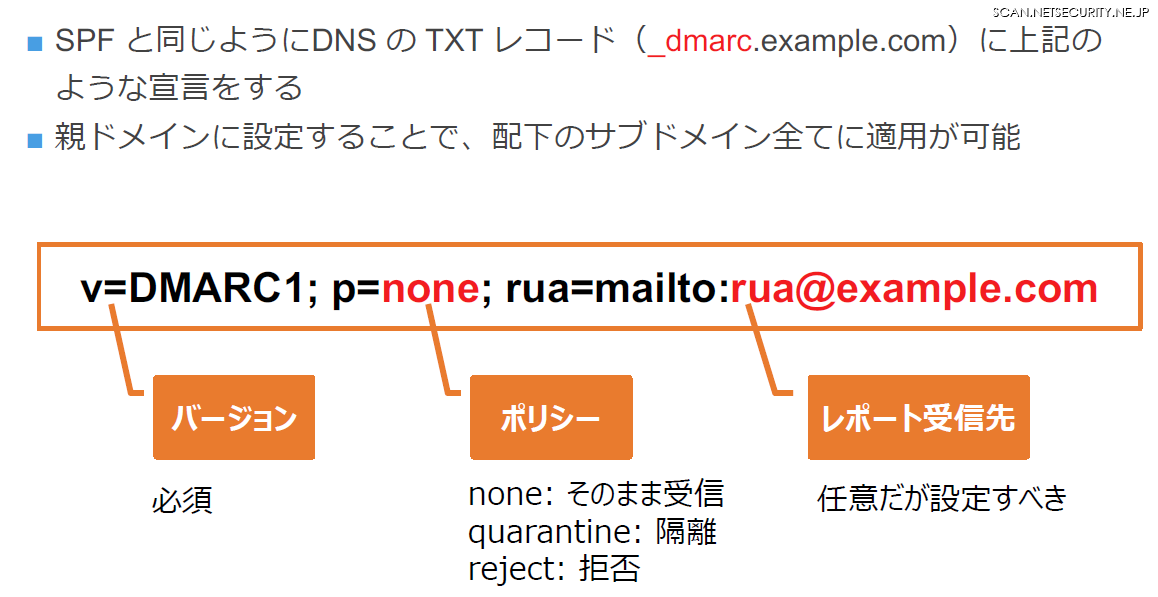

実際に、DMARC に対応するには、メールの送信側は SPF のように、DNS上にテキストレコードの形で宣言する必要があります。具体的には、SPF とは異なり「_dmarc」というサブドメインについて規定することになります。ほかにもさまざまなパラメータありますが、最低限必要なものとしては、バージョン、ポリシー、レポートの受け取り先の指定があります。

また、SPF とは異なり、サブドメインそれぞれに対して DMARC のレコードを設定する必要はありません。組織の親ドメインに対して設定をすることで、その配下のサブドメインすべてに適用されます。これも大きな特徴といえます。

●なりすましでないことをロゴ画像で強くアピールできるBIMI

BIMI(ビミ)は、DMARC の普及促進やポリシー強化を目的に策定された世界標準の規格です。BIMI は、3 つの可視化をすることが特徴です。1つ目は「正当性」。これは、すでに DMARC によって認証および詐称メールの隔離・拒否が行われているため、正当性が担保されているということです。2つ目は「視認性」。BIMI に対応していると、メールアプリなどにブランドロゴやマークが表示されます。

そして 3つ目が「所有証明」です。これは、表示するロゴ画像の所有者を証明するもので、デジサートがその証明を行っています。ロゴを表示する機能は、Yahoo!メールやニフティメール、So-net、NTTドコモといった ISP のメールでも見られます。ただし、これらはそれぞれのサービス独自のもので、BIMI のように世界で標準化されている規格ではありません。

この BIMI を利用してロゴを表示できるようにするには、複数の条件があります。まず DMARC に対応していて、ポリシーを quarantine あるいは reject に設定する必要があります。そして、ロゴ画像は SVG Tiny PS と呼ばれる、ベクトルデータの画像形式にする必要があります。さらに、ロゴ画像がその組織のものであることを証明するための VMC(認証マーク証明書)を指定する必要があります。

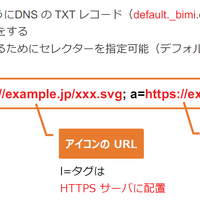

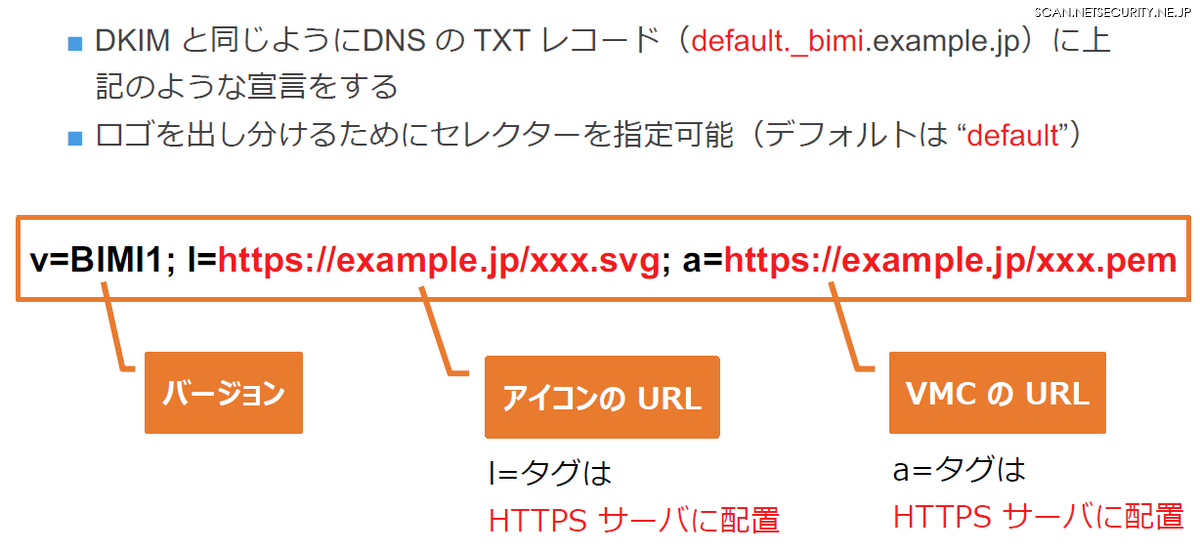

BIMI も、DMARC、SPF、DKIM と同様に、DNS上のテキストレコードに宣言することで対応できます。デフォルトのロゴ画像(アイコン)を表示する場合を例に説明すると、当該ドメインの前に、サブドメインとして「default._bimi」というサブドメインを用意して、そこのテキストレコードに宣言します。最低限必要な設定は、バージョン、アイコンの画像の場所、認証マーク証明書の場所になります。

複数のブランド画像がある場合には、「default」のセレクターを変更することで、それぞれ表示できます。例えば、Amazon からのメール、楽天からのメールなどは、すでに BIMI のレコードが宣言されていますので、Gmail などで確認することができます。

●BIMIのロゴ画像に証明書を付与するVMC

インターネットでは、相手が本当に誰なのかを知ることは困難です。そこでデジサートでは、SSL/TLSサーバ証明書や電子署名、アプリ・コード署名といった証明書で、安全性を担保しています。証明書の種類によっては、相手がどんな企業であるのかも知ることができます。

メールの対応は残念ながらこの 20 年ほど、あまり進んでいませんでしたが、最近では、DMARC の有効性が認められるようになってきました。フィッシング対策協議会の資料によると、DMARC の導入で 60 %以上のなりすましメールを検出できるようになるとしています。

そして、その効果をさらに高めるのが VMC です。VMC は、DMARC とともに BIMI を実現する要素であり、BIMI により表示されるロゴが正規に商標登録されたものであり、そのロゴの所有者が取得する証明書であることを第三者が認証します。

VMC でロゴに証明書を付与することで、メールを受信したユーザーは正規のメールであることが視覚的に分かります。ロゴと信頼性をつなげることにもなり、ブランドイメージを向上し、メールの開封率も上がるというデータもあります。

VMC は、DMARC を quarantine以上で運用していることと、登録商標を済ませたロゴ画像が必要になりますが、DMARC と VMC の導入は、企業の規模や環境によってさまざまな課題があることは事実です。

エンタープライズ企業では、ロゴの商標登録をすでに済ませているケースが多く、画像フォーマット変換にも対応できると考えられますが、メール環境や送信設定が複雑で DMARC の導入に当たってチェックするポイントが少なからずあります。

一方、中堅・中小企業の場合は、メール送信のドメイン数が少ないなど DMARC の導入が比較的容易な反面、ロゴの登録商標や画像フォーマット変換に手間取る可能性があります。

こうした課題に対して、TwoFive は、経験豊富な技術者が各企業のメール環境を的確に分析し、DMARC の導入・運用に関して技術支援するサービスを提供。BIMI導入に関しては、DNS設定支援、ブランドロゴ作成支援の他、デジサートの代理店として VMC の申請・提供も行います。

DMARC、BIMI、VMC のすべてを導入した企業はすでに複数あります。例えば、人事や労務業務を効率化するクラウド人事労務ソフトを提供している SmartHR では、元々なりすましメール対策の意識が高く、数年かけて DMARC を reject で運用できるようにしました。そして Google の BIMI対応と VMC の提供開始を確認し、導入を決断したといいます。

VMC導入の効果として、SmartHR では「DMARC でドメインの不正使用やなりすましをブロックしたこと」「他社に先駆けて BIMI と VMC を導入したことによる企業メールの信頼性と好感度の向上」を挙げています。さらに、今後はユーザーがロゴのないメールに気をつけるようになるとみています。

今後は DMARC だけでなく BIMI や VMC の導入が進み、対応するメールソフト・サービスも増えていくと、「ロゴのないメールは、なりすましの可能性が高い」という認識が広がっていくでしょう。そうした安全なメールの世界を早く実現したいものです。

尚、デジサートと TwoFive は、今回のウェビナーに続き、以下のウェビナーを開催し、DMARC、BIMI、VMC の導入・運用について、証明書取得の注意点や顧客事例などを交えて多くの企業様が懸念されるポイントを深堀りした情報を提供予定です。

●ウェビナー「それは偽物の送信者から届いたメールかも ~ DMARC/BIMI/VMCの運用 ~」

8月4日(木) 13:00~14:00

参加申込 https://updates.digicert.com/vmc20220804