昨夏開催された Blackhat USA 2022 において「IAM The One Who Knocks」という講演が行われた(講演者:Igal Gofman 氏、Noam Dahan 氏)。

この講演タイトルは、生活苦にあえぐ化学の中年教師が、末期ガンを宣告されたことをきっかけに麻薬製造に着手、高級品としてのブランドを確立し、製造・販売のロジスティクス網をも構築、麻薬王として人生大逆転を果たすさまを描いたテレビドラマ「Breaking Bad」の有名なシーンに由来する。

『俺が危険な状況にあるんじゃない。この俺こそが危険なんだ。俺はドアを開けて撃たれる側じゃない。俺はドアをノックして鉛の弾をぶち込む方だ(I am the one who knocks.)』

もし興味があれば「I am the one who knocks scene」で検索してほしい。

■ IAM アカウントの管理は慎重に

ドラマのセリフにかけたこの「IAM」とは、もちろん Identity and Access Management のことだ。つまり、クラウドサービスにおける認証アカウントのことを指す。IAM アカウントは、クラウドにアクセスするための重要なキーだ。

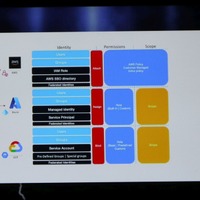

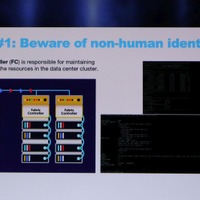

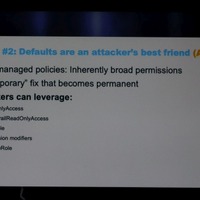

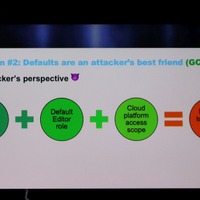

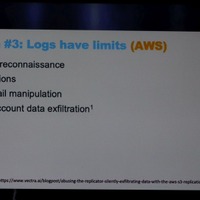

サイバー攻撃者は、JSON、Lambda、その他スクリプトや設定ファイルに残る IAM アカウント情報やセッションキーが大好物である。しかも、AWS、Azure、GCP など複数のオープンプラットフォームを稼働させている場合、アプリやリソースの連携や認証はきわめて複雑となる。この複雑さや煩雑さが思わぬ脆弱性やリスクを呼び込む場合がある。

なぜなら、設定の整合性がとれていなかったり、意図せずセキュアでない運用が行われていたりするからだ。さらにプラットフォームごとにセキュリティポリシーや実装は微妙に異なる。個別管理が煩雑になってくると、Okta のような統合認証サービスを使うことになる。一元管理された統合サービスは便利だが、単一点障害のポイントになる可能性もある。

IAM の情報は、セキュリティ対策において諸刃の剣の側面も持つ。IAM アカウントによるアクセスだと信頼して不用意にドアを開けてしまうとそこにヤバい奴がいる危険はゼロではないのだ。