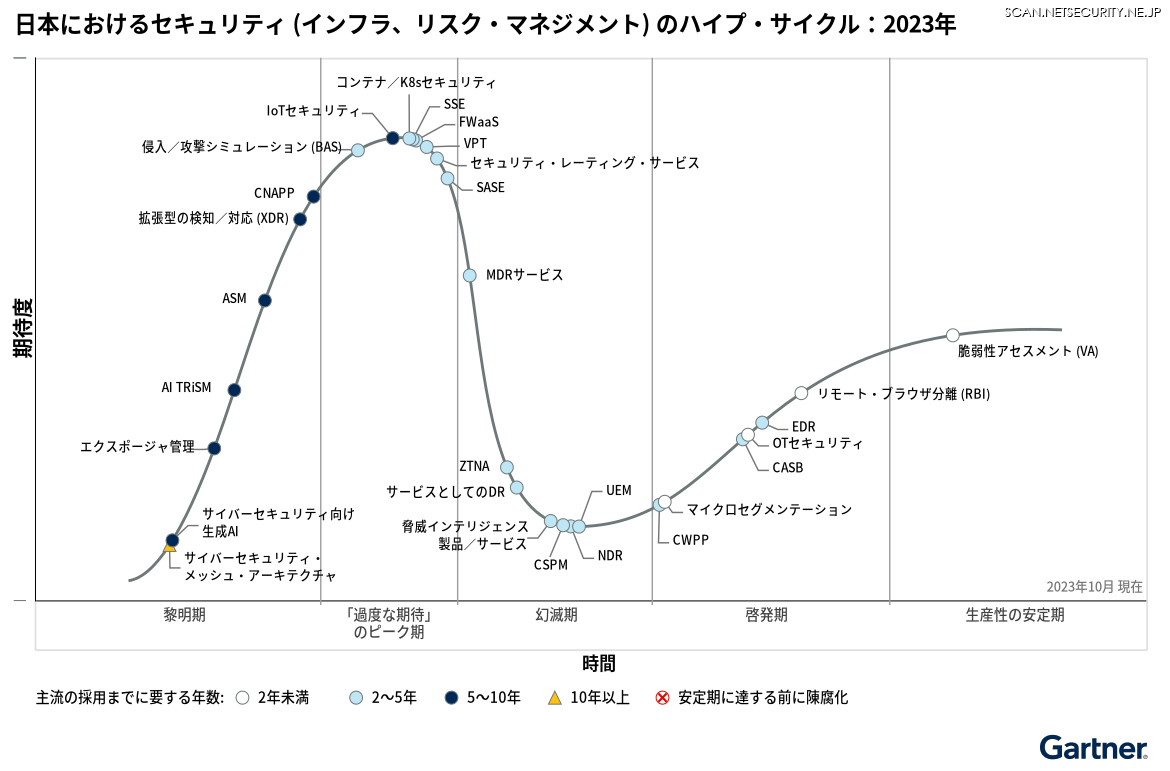

ガートナージャパン株式会社は10月18日、「日本におけるセキュリティ(インフラ、リスク・マネジメント)のハイプ・サイクル:2023年」を発表した。

本ハイプ・サイクルでは、セキュリティの中でも特にセキュアなインフラとリスク・マネジメントを実現しながら企業のビジネスやサービス、データを保護する29の重要なテクノロジ・手法・概念を取り上げている。

2023年はコロナ禍におけるリモートワーク拡大への対応は一段落したが、ChatGPTの登場による生成AIに対し、リスク面も含め関心が高まっている。

2022年版では新たに、AI TRiSM(AIのトラスト、リスク、セキュリティ・マネジメント)、サイバーセキュリティ向け生成AI、エクスポージャ管理などのテクノロジやトレンドを新たに追加している。BAS(ブリーチ・アンド・アタック・シミュレーション)や、SASE、SSEに対する「過度な期待」はそれぞれ、ピークを迎えつつあるか、またはピークを越えており、今後は幻滅期に向かうものと予測している。一方でEDRやCASBは啓発期を迎え、今後安定期に入ることが予想される。

バイス プレジデント アナリストの礒田優一氏は「AIのリスクを軽視する組織は、プロジェクトの失敗やセキュリティ侵害などの不利益を招く傾向が飛躍的に高まります。企業はこうした新しいテクノロジのリスクと機会、およびそれらの市場の動向に着目し、新たな時代に向けてセキュアなインフラとリスク・マネジメント領域における自社の取り組みを進化させていく必要があります」とコメントしている。

[参考]