東京海上ディーアール株式会社は3月5日、レポート「ランサムウェア攻撃によるITシステム停止期間の長期化とその対応」を公開した。

同レポートでは、ランサムウェア攻撃による被害想定、特にITシステムの停止期間に焦点を当て、ITシステムの停止期間の一般的傾向や停止期間の長期化要因を示し、企業に必要な対策を紹介している。

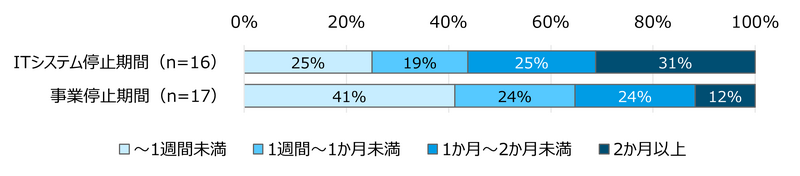

同レポートでは、ランサムウェア攻撃の被害を評価する際に「ITシステム停止期間」と「事業停止期間」を明確に区別する必要があるとし、国内外の重大ランサムウェア攻撃22事例を対象に行った被害調査では、ITシステム停止期間が数ヶ月に及んだ企業でも、事業停止期間は数日から数週間に抑えられているケースが見られたとのこと。

特に、システム導入以前のアナログ作業の記録や経験者が現場に残っている企業では、手作業やFAX等の代替手段等を活用することで、主要ITシステムが利用できない環境でも早期から事業を再開できる可能性が高いという。なお、同調査では、ITシステムの平均停止期間は45日間、1ヶ月以上の停止が56.3%を占めていた。

同レポートの目次は下記の通り。

1.サイバー攻撃の被害想定と IT システム停止期間

(1)ランサムウェア攻撃を想定した危機対応計画・BCP

(2)IT システムの停止期間の長期化

(3)IT システム停止期間と事業停止期間

2.IT システム停止期間の長期化要因

(1)長期化要因の全体像

(2)個別要因:バックアップからの復旧における課題

(3)個別要因:ログデータの収集と調査

(4)個別要因:報告・対外公表への対応

3.企業に求められる対応・対策

(1)被害想定の検証・見直し

(2)早期復旧に向けた初動対応プロセスの確立

(3)全社レベルでの危機対応・事業継続態勢の確立