特集ニュース記事一覧(15 ページ目)

記事一覧

攻撃者の狙いは「サーバ」、「モバイル」、「人」の脆弱性~2013年第2四半期 国内外の脅威動向(1)

特集

セキュリティ人材育成失敗学 第1回 「セキュリティ人材育成におけるCTFの重要性について」

特集

増加するWebアプリケーションへの攻撃にどう対処するか(ソフトバンクテレコム)

特集

AWSをはじめクラウドに最適なソフトウェア型WAF「InfoCage SiteShell」(NEC)

特集

相次ぐWebサイト改ざん

特集

制御システムを狙うサイバー攻撃の脅威(2)

特集

制御システムを狙うサイバー攻撃の脅威(1)

特集![[特別寄稿]ネット選挙の現状とその課題 画像](/imgs/p/6obQ0WKEoSLOLqzptaz9dW8JwAfOBQQDAgEA/6225.jpg)

[特別寄稿]ネット選挙の現状とその課題

特集![[インタビュー]Sandbox製品部門で顧客満足度1位、Trend Micro Deep Discovery 画像](/imgs/p/6obQ0WKEoSLOLqzptaz9dW8JwAfOBQQDAgEA/6024.jpg)

[インタビュー]Sandbox製品部門で顧客満足度1位、Trend Micro Deep Discovery

特集

狙われる「非Windows」とSNSユーザたち~脅威動向を振り返り、基本的な対策の見直しを(2)

特集

狙われる「非Windows」とSNSユーザたち~脅威動向を振り返り、基本的な対策の見直しを(1)

特集

制御系システムはセキュリティよりセーフティ(アズビル セキュリティフライデー)

特集

標的型攻撃対策はイントラネットの自己点検から(アズビル セキュリティフライデー)

特集

DDoS攻撃の現状(2) 業界連携の模索

特集

DDoS攻撃の現状(1) 傾向と動機

特集

2013年型サイバー攻撃の予想 (2) 2013年度の予測

特集

2013年型サイバー攻撃の予想 (1) 2012年度の主要トピックス

特集![[インタビュー]DDoS攻撃は「サーバが身動きできなくなること」、ボリュームではない(アーバーネットワークス) 画像](/imgs/p/6obQ0WKEoSLOLqzptaz9dW8JwAfOBQQDAgEA/5030.jpg)

[インタビュー]DDoS攻撃は「サーバが身動きできなくなること」、ボリュームではない(アーバーネットワークス)

特集

ガバナンスとBYODとクイーンメリー2号(CA Security Reminder)

特集

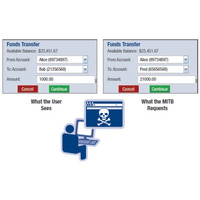

Man in the Browser と Man in the Middle 攻撃(CA Security Reminder)

特集

一田和樹「サイバークライム 悪意のファネル」(ブックレビュー)

ブックレビュー特集人気記事

-

-

クラウドセキュリティ認証「ISO 27017」「ISO 27018」の違いとは? ~クラウドのよさを活かす認証コンサル LRM 社 幸松 哲也 社長に聞くPR

-

日本プルーフポイント 内田浩一が魅せられたサイバー攻撃の超絶技巧PR

-

41歳コンビニ店長の転職PR

-

Scan社長インタビュー 第1回「NRIセキュア 柿木 彰 社長就任から200日間」前編

-

株式会社ドリームボート 技術顧問 金子勇氏 + 取締役 壇俊光氏インタビュー 「P2Pプラットフォームの現在と未来、P2Pとクラウドコンピューティング」

-

![[DEF CON 23] 米で相次ぐサイバー攻撃、ソーシャルエンジニアリングはどう悪用されるのか~クリス・ハドナジー インタビュー](/imgs/sq_m_l/16829.jpg)

[DEF CON 23] 米で相次ぐサイバー攻撃、ソーシャルエンジニアリングはどう悪用されるのか~クリス・ハドナジー インタビュー

-

現役ペンテスト技術者が選ぶ 使えるセキュリティツール(26) 「パスワードをリカバリーする −Cain & Abel」

-

ドラマ「ブラッディ・マンデイ」ハッキングシーン製作秘話

-

EC事業者の「リアルな実態」と目指すべき姿としての IPA『ECガイドライン』PR