企業の63%でボット感染を検出、日本の多層防御の遅れも指摘(チェック・ポイント)

チェック・ポイントは、アムノン・バーレブ氏による記者発表「2013年のセキュリティ市場動向および事業戦略」を開催した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

悪意のあるURLが記載されたメールから始まったこのケースでは、3名がリンクをクリックし感染したことにより、ハッカーがリモートアクセスを取得した。2週間後には42台のPCがボットに感染し、ハッカーはドメインコントローラーから全従業員の情報を把握、レポーターとエディタの2名のメールボックスに侵入し、すべてのメールを閲覧された。この時期、ニューヨーク・タイムズでは国家主席の親族の資産についての記事を掲載しており、これに関連した情報を盗み出そうとした攻撃であるとアムノン氏は推測する。

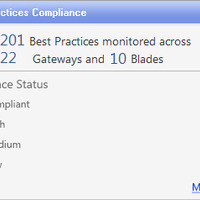

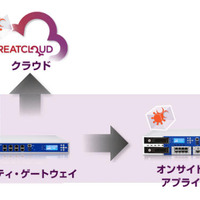

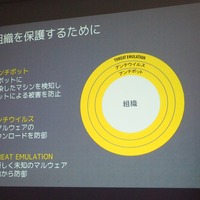

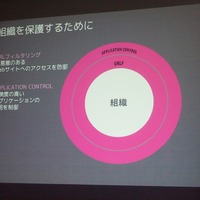

また、企業における脅威として、Webアプリの危険性、P2Pアプリの危険性、ソフトウェアの脆弱性、データ損失、などを紹介、これらの対策には「検知だけでなく予防すること」「多層防御」が重要であるとした。特に日本の企業では、ファイアウォールの導入は進んでいるものの、IPSやDDoS攻撃対策などの導入が遅れていると指摘した。さらにアムノン氏は、企業を狙う脅威に対応するチェック・ポイントの製品を脅威ごとに紹介した。特に最新の製品であり、エミュレーション技術により未知の脅威を検知する「Threat Emulation Software Blade」の優位性を強調した。

関連記事

この記事の写真

/