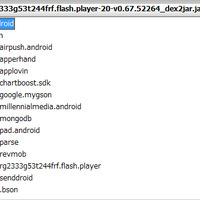

5万件以上ダウンロードされた「偽Flash Player」(トレンドマイクロ)

トレンドマイクロは、「Google Play」上で9月4日前後から「Adobe Flash Player」の名称を偽装する不審なアプリが公開されていたことを確認したとブログで発表した。

脆弱性と脅威

脅威動向

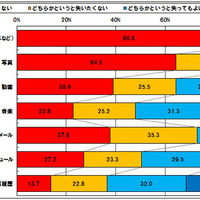

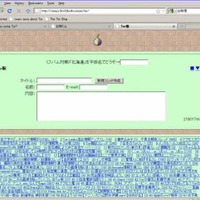

アドビでは、すでにAndorid 4.1以降のバージョンへのFlash Playerの対応を終了しており、2012年8月15日にGoogle Play上での提供も終了している。攻撃者はこれに目をつけ、有効な攻撃手段としてFlash Playerの偽装を選択したものと考えられる。そして狙いは的中し、公開からFTRの調査時点までに5万件以上ダウンロードされていた。「ANDROIDOS_REVMOB.A」は、正規Web上の開発者向けアーカイブをダウンロードすることにより、表面的にはFlash Playerがインストールされ、ユーザが不審を抱かないような偽装がなされていた。詳細解析の結果、「ANDROIDOS_REVMOB.A」の最終的な目的はアドウェア活動による金銭利益ということが明らかになっている。

関連記事

この記事の写真

/