Androidの脆弱性を悪用しアンチウイルススキャンを回避するトロイの木馬(Dr.WEB)

Dr.WEBは、韓国のAndroidユーザから個人情報を盗む新たなトロイの木馬について注意喚起を発表した。

脆弱性と脅威

脅威動向

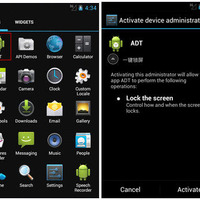

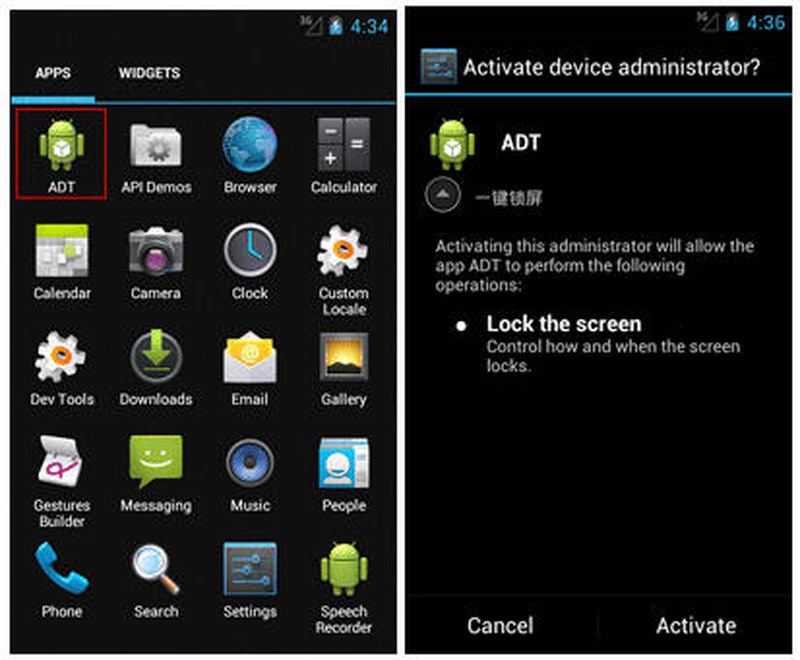

「Android.Spy.40.origin」は、インストールされた後に起動されるとデバイス管理者機能へのアクセス権限を要求し、ホーム画面からそのアイコンを削除するが、システム内では密かに動作を続ける。また、個人情報、個人的なやり取りやビジネスでのやり取り、銀行アカウント情報、オンラインバンキングの取引認証に使用されるmTANコードを含んだメッセージを傍受することが可能であるため、非常に危険なプログラムであるが、最も特徴的な機能は、アンチウイルスから逃れるためにAndroidの脆弱性を悪用すること。マルウェアを隠すために犯罪者はこのトロイの木馬のapkファイルを改変している。

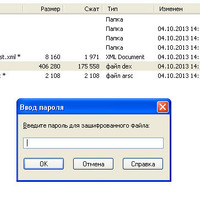

zipファイルのアーカイブヘッダ「汎用目的のビットフラグ」フィールドの設定によって、暗号化されている(パスワード保護されている)ことを偽装し、Androidの脆弱性を悪用するとともに、アンチウイルスのスキャンを回避する。同社の製品では検出に対応したが、同社ではAndroidユーザに対し、警戒を怠らず疑わしいアプリケーションをインストールしたり、心当たりのないSMSに含まれたリンクをクリックしたりすることのないよう強く推奨している。

関連記事

この記事の写真

/