公表されたばかりの脆弱性がすぐに攻撃に悪用--インシデントレポート(ラック)

ラックは、「JSOC INSIGHT vol.5」を公開した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

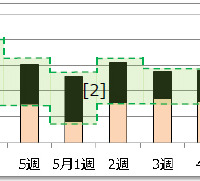

一方、内部から発生した重要インシデントの発生件数は、4月1週から3週にかけて多くみられた。これは、オンラインバンキングを標的とするマルウェア「Neverquest」への感染が多く発生したためで、昨年度末からの傾向。ただし、4月4週からは減少に転じている。このほかvol.5ではトピックスとして「暗号ライブラリ(OpenSSL)の脆弱性を悪用する攻撃について」「ボットネットからの大規模な攻撃による検知傾向の変化について」「外部委託サービス経由の『公式サイト改ざん』被害事案について」を挙げている。

関連記事

この記事の写真

/