ドメインハイジャック、リスト型攻撃、不正送金など紹介--技術レポート(IIJ)

IIJは、インターネットの基盤技術に関する最新の技術動向や、セキュリティ情報を紹介する技術レポート「Internet Infrastructure Review(IIR)」のVol.25を発行した。

調査・レポート・白書・ガイドライン

調査・ホワイトペーパー

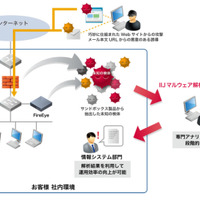

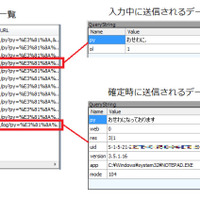

レポートでは期間内の主要なインシデントとして、国内の複数のサイトにおいて、登録情報の不正書き換えにおけるドメインハイジャックが発生したこと、リスト型攻撃による不正ログイン事件や、オンラインバンキングを悪用した不正送金事件は継続的に発生中であることなどを挙げている。また、歴史的日付に関連したインシデントが減少したことや、SSDPを踏み台とするDDoS攻撃が国内においても発生したことも紹介している。

フォーカスリサーチでは、多くのデバイスやサーバが影響を受けることから大きな問題となった「Shellshock」の脆弱性を取り上げているほか、「POODLE attack」の技術的背景と攻撃の現実性について解説。リスト型攻撃への注意喚起も行っている。

関連記事

この記事の写真

/