Adobe Flash Playerの脆弱性について注意を呼びかけ、限定的な標的型攻撃も確認(JPCERT/CC)

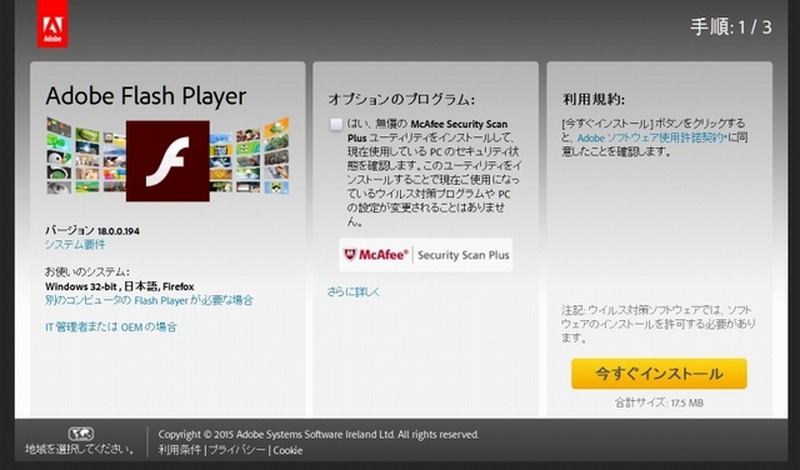

JPCERTコーディネーションセンター(JPCERT/CC)は24日、Adobe Flash Playerの脆弱性について、注意を呼びかけた。アドビが23日に情報を公開するとともに、最新版「Adobe Flash Player 18.0.0.194」を公開している。

脆弱性と脅威

セキュリティホール・脆弱性

アドビ社が公開した情報によると、脆弱性「APSB15-14」を悪用するコンテンツを開いた場合、Adobe Flash Playerが不正終了したり、任意のコードが実行されたりする可能性があるという。すでに限定的な標的型攻撃も確認されているとのこと。

対象バージョンは、Adobe Flash Player 18.0.0.161およびそれ以前。最新版である「18.0.0.194」にバージョンアップすることで脆弱性は解消する。Windows 8用Internet Explorer 10、Windows 8.1用InternetExplorer 11およびGoogle Chromeは、標準でAdobe Flash Playerが同梱されており、Windows Updateなどでも最新のAdobe Flash Playerが更新プログラムとして提供される。

Adobe Flash Playerが緊急更新……任意コード実行の可能性

《冨岡晶@RBB TODAY》

関連記事

この記事の写真

/