「Apache Struts 2」の脆弱性への攻撃確認、送信元は中国や米国(日本IBM)

日本IBMは、Apache Struts2の脆弱性を悪用する攻撃と考えられる通信が発生していることをTokyo SOCにおいて確認しているとして、注意を呼びかけている。

脆弱性と脅威

脅威動向

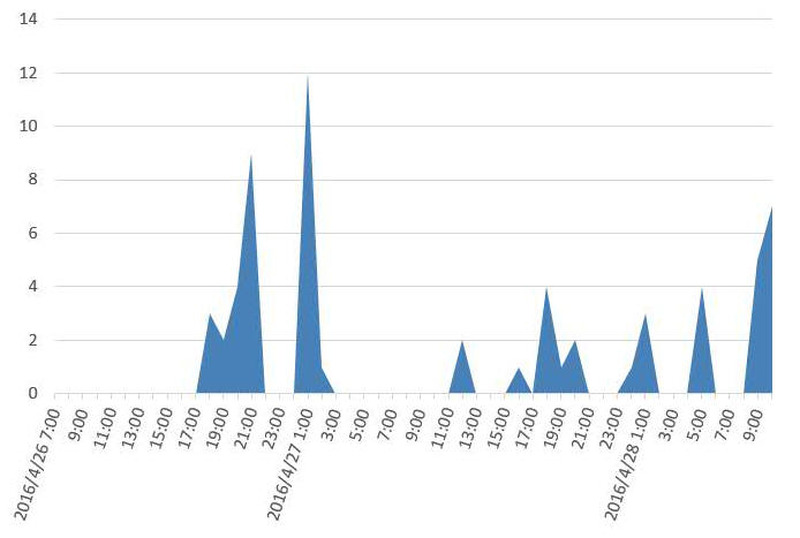

Tokyo SOCでは、4月26日18時頃から本脆弱性を狙ったと考えられる通信を検知している。また、攻撃の送信元としては中国、アメリカなどが挙げられる。影響を受けるバージョンは「Apache Struts 2.3.20 - 2.3.28」(Apache Struts 2.3.20.3および2.3.24.3は影響を受けない)であり、該当するバージョンを使用している場合には、DMI機能の無効化や修正済みバージョンへのアップデートの実施を行うよう呼びかけている。

関連記事

この記事の写真

/