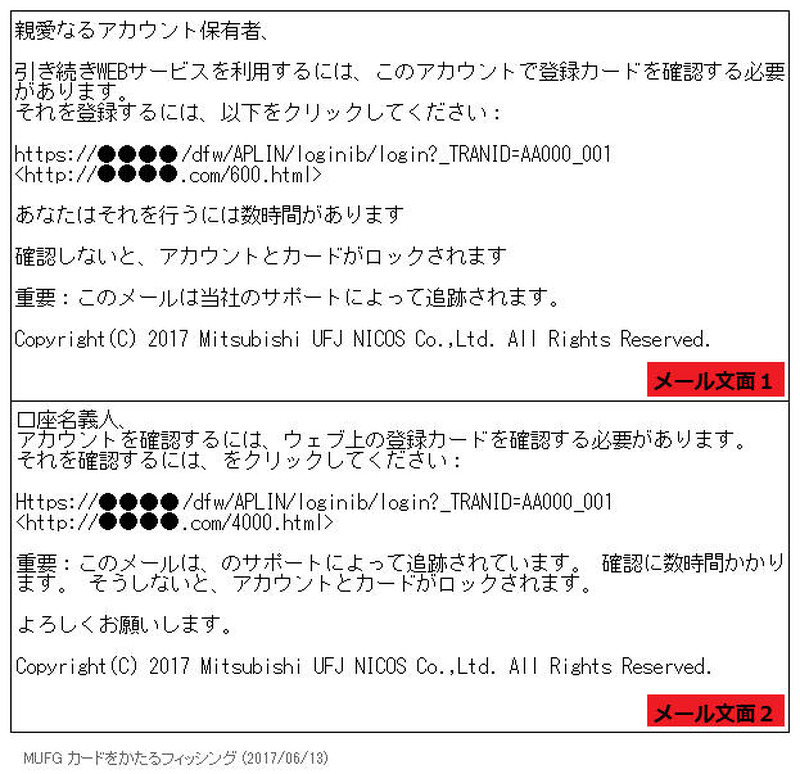

MUFGカード騙るフィッシングメール、新たな文面とリンク先を確認(フィッシング対策協議会)

フィッシング対策協議会は、MUFGカードを騙るフィッシングについて、更新情報を発表した。

脆弱性と脅威

脅威動向

http://●●●●.com/4000.html

http://●●●●.com/600.html

http://●●●●.249.88/~jpmitsun/MUFG/[英数字]

http://www.●●●●.com/mkdir/MUFG/[英数字]

http://host17.●●●●.ae/~appmyidn/MUFG/[英数字]

同協議会では、6月13日9時30分の時点でフィッシングサイトは稼働中であり、JPCERT/CCにサイト閉鎖のための調査を依頼しているという。また、このようなフィッシングサイトにてクレジットカード情報(カード番号、カード有効期限、CVV番号など)、個人情報(お名前、生年月日、電話番号、カード利用代金お支払口座番号など)、アカウント情報(WEBサービスID、WEBサービスパスワードなど)、E-mailアドレスなどを絶対に入力しないよう呼びかけている。

関連記事

この記事の写真

/