「memcached」が標的と思われるアクセスが増加、アクセス制御を推奨(JPCERT/CC)

JPCERT/CCは、「memcached のアクセス制御に関する注意喚起」を発表した。

脆弱性と脅威

脅威動向

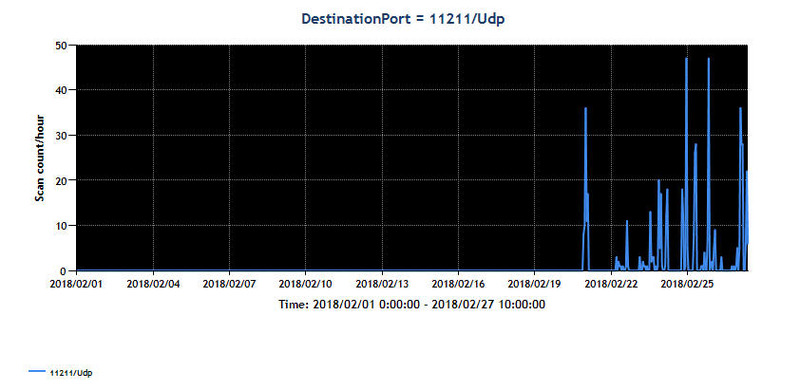

観測されたスキャンは、同通信ポートへのスキャンパケットから、memcachedに対して行われている可能性が考えられ、memcachedの設定によっては意図せずインターネットからアクセス可能な状態になっており、スキャンに応答している可能性があるとしている。このような場合には、攻撃の踏み台にされたり、memcachedが保持する情報へアクセスされたりする可能性がある。

特に 1.2.7 以降のmemcachedをデフォルトの設定で利用している場合、意図せず 11211/tcp および 11211/udp のポートがアクセス可能な状態になっているケースが考えられる。JPCERT/CCでは、memcachedを踏み台として悪用したとみられるDDoS攻撃の報告を受け取っていることから、適切なアクセス制御を実施することを強く推奨している。

関連記事

この記事の写真

/