仮想通貨採掘ソフト「Claymore」およびIoT機器を狙うアクセスの増加を確認(警察庁)

警察庁は、「仮想通貨採掘ソフトウェア『Claymore(クレイモア)』を標的としたアクセスの増加等について」を「@police」において公開した。

脆弱性と脅威

脅威動向

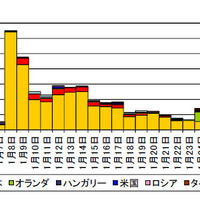

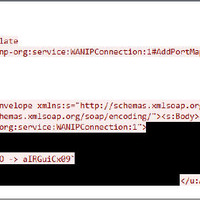

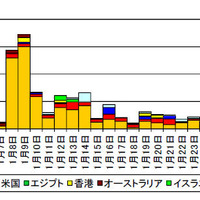

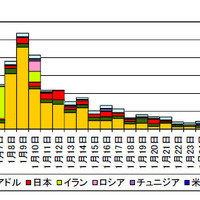

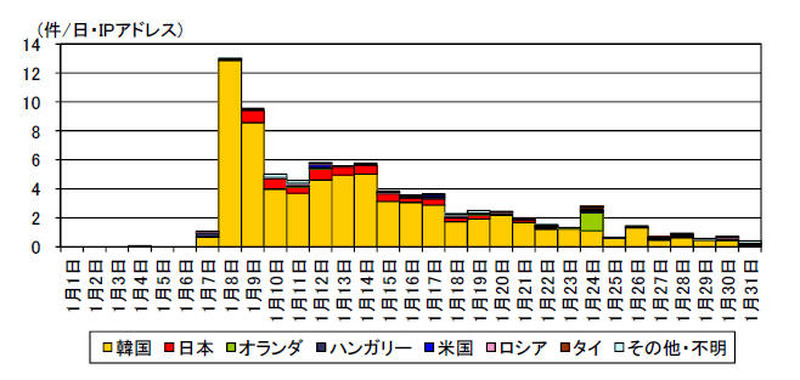

同庁では1月8日以降、仮想通貨「Ethereum(イーサリアム)」を採掘するために使用されるソフトウェア「Claymore」で管理用ポートとして使用される宛先ポート3333/TCPに対して、JSON形式のリクエストによりJSON-RPC経由で「Ethereum」のアカウントリストを調査するアクセスの増加を観測している。

この発信元からの他のアクセスを調査した結果、52869/TCPに対するアクセスにおいて、外部のWebサーバから「okiru」や「satori」など呼ばれるMiraiボット亜種をダウンロードし、実行を試行するパケットを確認した。また、37215/TCP に対するアクセスでも同様のパケットを確認している。これらのアクセスの増加は、3333/TCPに対するアクセスと同時期になっていた。同庁では、「Claymore」のJSON-RPCのAPI利用者、およびIoT機器の利用者に対して具体的な対策方法を挙げ、実施を推奨している。

関連記事

この記事の写真

/